A ilusão da criptografia em hardware: Como o downgrade de firmware quebra o TCG Opal em SSDs NVMe

Descubra por que confiar cegamente em drives SED é um erro arquitetônico fatal. Entenda a mecânica do ataque de downgrade de firmware e como construir resiliência real em storage.

Nós construímos datacenters como fortalezas. Implementamos firewalls de próxima geração, redes zero-trust e políticas rigorosas de controle de acesso. No entanto, quando o assunto desce para a camada física de armazenamento, terceirizamos nossa confiança para um pequeno chip ARM soldado em uma placa de circuito impresso. Acreditamos cegamente que a especificação de um datasheet garante a segurança dos nossos dados em repouso. Na engenharia do caos, aprendemos que a confiança é a inimiga da resiliência. Se você não testar como seu sistema falha, os invasores farão isso por você.

Resumo em 30 segundos

- Discos com criptografia nativa (SEDs) possuem falhas lógicas no gerenciamento de chaves que permitem a extração da chave de dados (DEK).

- Atacantes com acesso físico utilizam o downgrade de firmware para reverter o controlador NVMe a versões com vulnerabilidades conhecidas.

- A verdadeira resiliência de storage exige criptografia híbrida, sobrepondo soluções de software (LUKS2/AES-NI) à camada de hardware.

A confiança cega no silício e o mito da chave inquebrável

A indústria de storage adotou os Self-Encrypting Drives (SEDs) como a bala de prata para a conformidade de segurança. O padrão TCG Opal, mantido pelo Trusted Computing Group, define como esses discos devem gerenciar a criptografia internamente. A promessa é sedutora: o controlador do SSD NVMe faz todo o trabalho pesado de criptografar os blocos NAND usando AES-256, liberando a CPU do servidor para outras tarefas.

O problema não está no algoritmo AES. A matemática é sólida. A falha catastrófica reside na implementação do gerenciamento de chaves dentro da caixa preta que é o firmware do SSD.

Em um disco TCG Opal, existem duas chaves principais. A Media Encryption Key (MEK) é a chave que realmente criptografa os dados no silício. A Data Encryption Key (DEK), ou Authentication Key, é a senha que o usuário ou o sistema operacional fornece para desbloquear a MEK. O calcanhar de Aquiles é que a MEK quase sempre está armazenada em texto claro dentro de uma área oculta da memória flash do próprio disco, apenas aguardando a validação da DEK pelo firmware. Se o firmware for comprometido, a fechadura deixa de existir.

⚠️ Perigo: Se o seu modelo de ameaça inclui o roubo físico de servidores, descarte de discos ou apreensão de hardware, confiar exclusivamente no TCG Opal é o equivalente a trancar a porta de casa e deixar a chave debaixo do capacho.

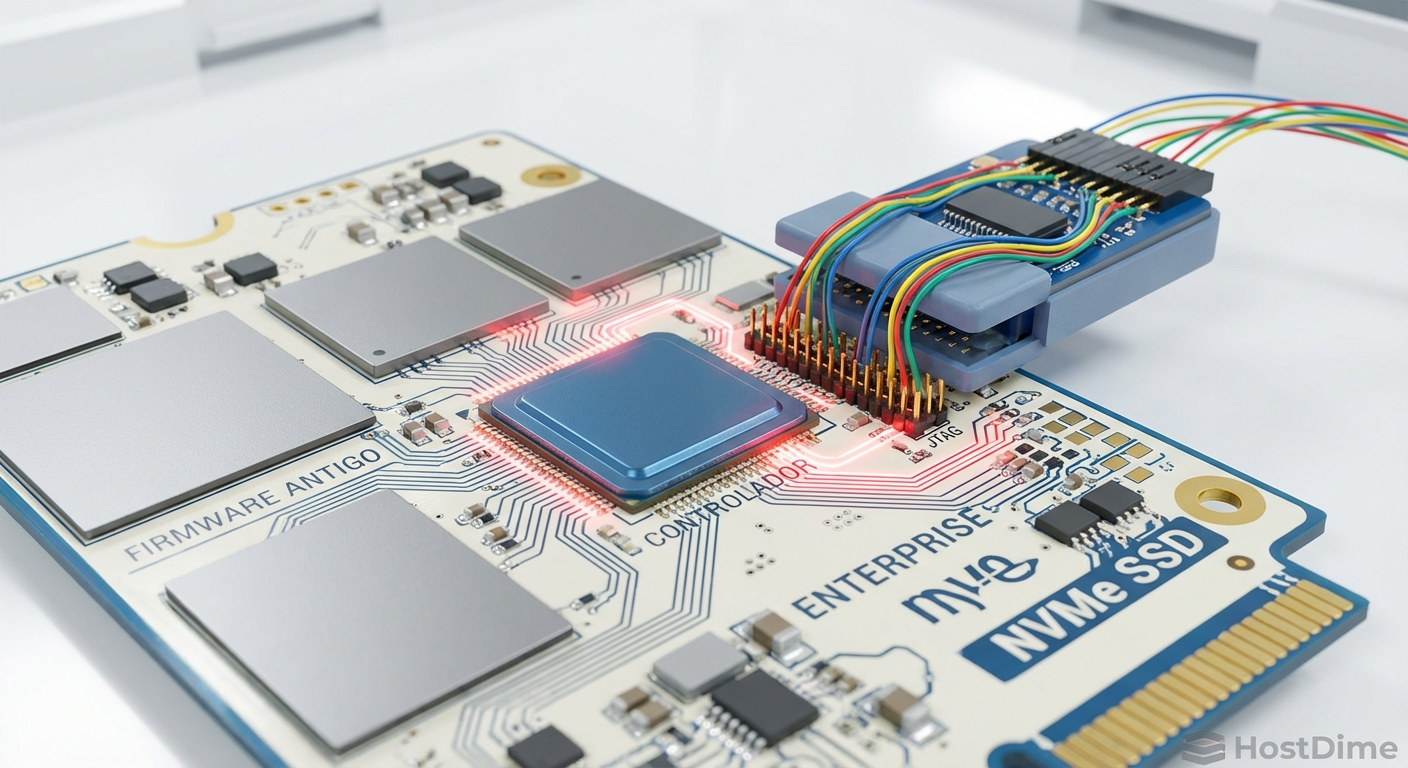

Injetando código legado e a anatomia do downgrade

Para quebrar a criptografia de um SSD, você não precisa de um supercomputador quântico para realizar força bruta. Você precisa de uma chave de fenda, um adaptador de hardware e conhecimento sobre como os controladores de storage inicializam.

A técnica de downgrade de firmware explora a interface de debug do disco. A maioria dos SSDs NVMe corporativos e de consumo possui pinos ocultos na placa de circuito para JTAG ou UART, usados pelos engenheiros durante a fabricação. Um invasor com acesso físico conecta-se a esses pinos e interrompe a sequência de boot do controlador.

Figura: Ilustração técnica de uma interface de debug conectada fisicamente ao controlador de um SSD NVMe para injeção de firmware legado.

Figura: Ilustração técnica de uma interface de debug conectada fisicamente ao controlador de um SSD NVMe para injeção de firmware legado.

Uma vez no controle do bootloader, o invasor força a instalação de uma versão de firmware antiga e obsoleta. Por que fazer isso? Porque firmwares antigos contêm vulnerabilidades lógicas documentadas. Em muitos casos históricos, pesquisadores de segurança descobriram que firmwares desatualizados permitiam que qualquer senha vazia ou string arbitrária fosse aceita como uma DEK válida.

Ao fazer o downgrade, o invasor reinicia o disco. O firmware vulnerável assume o controle, aceita a senha falsa, desbloqueia a MEK original que estava armazenada na flash e expõe todos os dados em texto claro para o sistema operacional do atacante. O disco foi perfeitamente descriptografado sem que a senha real jamais fosse descoberta.

Por que o BitLocker em modo hardware falha miseravelmente

A ilusão da segurança se agrava quando o sistema operacional decide ser "inteligente". Historicamente, o Microsoft BitLocker foi projetado para detectar se o disco de destino era um SED compatível com o padrão eDrive (uma implementação do TCG Opal). Se fosse, o BitLocker silenciosamente delegava toda a criptografia para o hardware do SSD.

Isso criou um domínio de falha massivo. Administradores de TI viam o ícone do cadeado ativado no Windows e presumiam que a criptografia de software estava protegendo os dados. Na realidade, o BitLocker estava apenas enviando um comando de desbloqueio para o controlador do NVMe. Quando as vulnerabilidades de downgrade de firmware vieram a público, milhões de máquinas corporativas que supostamente estavam protegidas pelo BitLocker foram expostas instantaneamente.

Para construir sistemas resilientes, precisamos entender as diferenças fundamentais entre as abordagens e onde cada uma falha.

| Característica | Criptografia em Hardware (SED / TCG Opal) | Criptografia em Software (LUKS2 / BitLocker SW) |

|---|---|---|

| Local de Execução | Controlador do SSD (ARM/RISC-V) | CPU do Host (via instruções AES-NI) |

| Impacto na Performance | Nulo (Zero overhead de CPU) | Baixo a Moderado (Depende da CPU e do throughput) |

| Superfície de Ataque | Firmware fechado, proprietário e opaco | Código aberto ou auditável pelo SO |

| Vulnerabilidade Física | Alta (Downgrade via JTAG/Debug) | Baixa (Chaves residem na RAM do host, não no disco) |

| Complexidade de Gestão | Baixa (Transparente para o SO) | Alta (Requer integração com KMS e Hypervisors) |

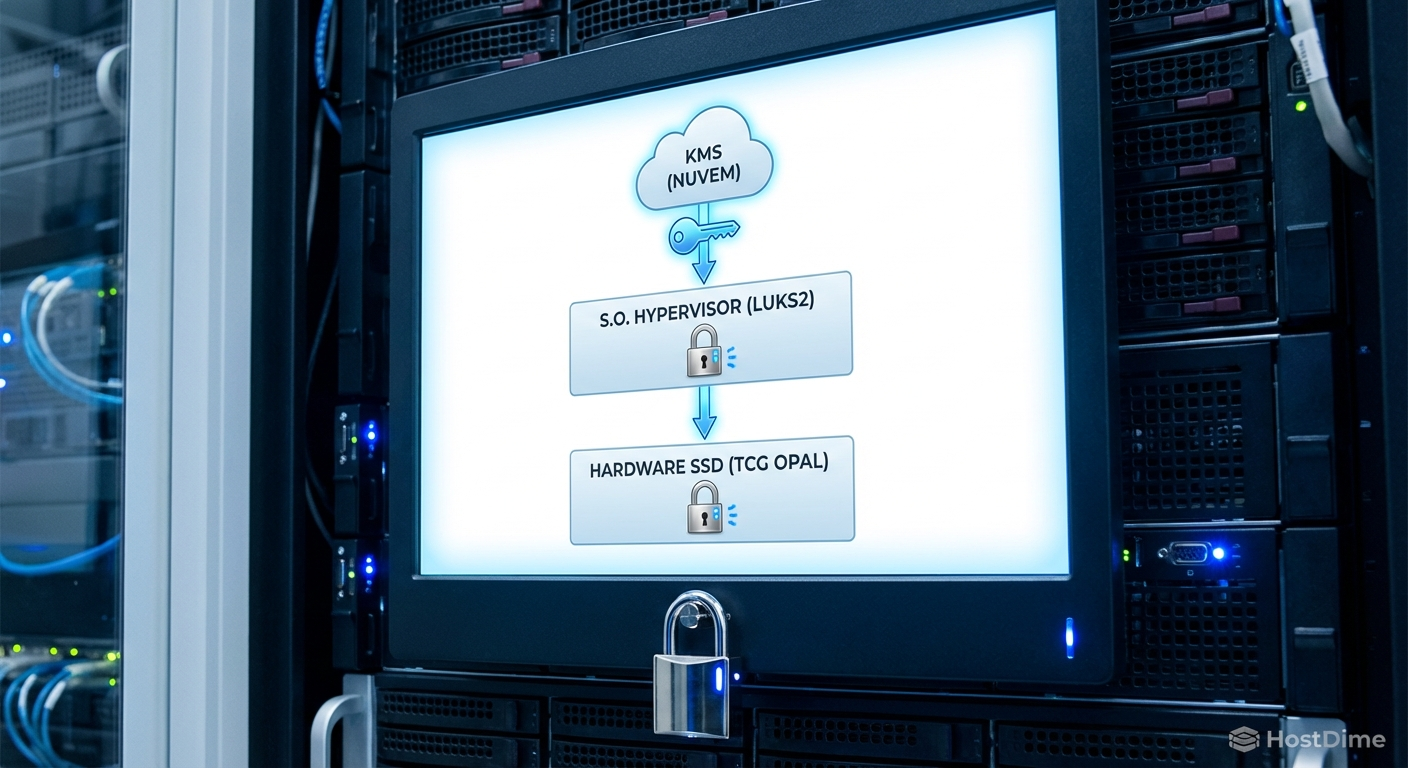

Engenharia do caos no storage e a criptografia híbrida

A resposta para a fragilidade do hardware não é abandonar os SEDs, mas sim assumir que eles já estão comprometidos. Na engenharia de resiliência, aplicamos o conceito de defesa em profundidade. Se o controlador do NVMe falhar em proteger os dados, a próxima camada deve conter a explosão.

A arquitetura recomendada para datacenters modernos é a criptografia híbrida. Nós mantemos a criptografia de hardware ativada para facilitar o descarte seguro dos discos (sanitização rápida), mas sobrepomos uma camada robusta de criptografia por software gerenciada pelo hypervisor ou pelo sistema operacional bare-metal.

No ecossistema Linux, isso significa implementar o LUKS2 (Linux Unified Key Setup). O LUKS2 não confia no disco. Ele utiliza a CPU do servidor, acelerada pelas instruções de hardware AES-NI, para criptografar os blocos de dados antes mesmo que eles passem pelo barramento PCIe em direção ao NVMe.

Figura: Diagrama de arquitetura de criptografia híbrida, mostrando a camada de software (LUKS2) sobreposta à camada de hardware (TCG Opal).

Figura: Diagrama de arquitetura de criptografia híbrida, mostrando a camada de software (LUKS2) sobreposta à camada de hardware (TCG Opal).

Para evitar que as chaves do LUKS fiquem vulneráveis, removemos o armazenamento local de credenciais. Integramos a infraestrutura de storage a um Key Management Service (KMS) externo, como o HashiCorp Vault ou AWS KMS. Durante o boot do servidor, o hypervisor busca a chave de desbloqueio na rede. Se o servidor for roubado fisicamente, ele perde o acesso à rede do datacenter, não consegue contatar o KMS e os dados no NVMe permanecem como ruído criptográfico indecifrável, independentemente de quantos downgrades de firmware o atacante tente aplicar no disco.

💡 Dica Pro: Ao configurar clusters de storage definidos por software (como Ceph ou vSAN), force a criptografia no nível do cluster (software) e use o TCG Opal apenas como uma camada secundária para conformidade de descarte físico.

Protocolos de sanitização em cenários de violação

A resiliência também se aplica ao ciclo de vida final do hardware. Quando um SSD NVMe apresenta falhas e precisa ser devolvido ao fabricante para RMA (Return Merchandise Authorization), ou quando um servidor é descomissionado, os dados precisam ser destruídos.

A vantagem de manter o TCG Opal ativo na camada inferior é o recurso de Crypto Erase. Em vez de sobrescrever terabytes de dados com zeros, o que consome tempo e desgasta as células NAND, o administrador envia um comando criptográfico para o controlador. O comando destrói permanentemente a MEK atual e gera uma nova. Em frações de segundo, todos os dados antigos tornam-se irrecuperáveis, mesmo para o próprio controlador.

Caso o disco esteja bloqueado e inacessível devido a uma falha lógica, os administradores podem recorrer ao PSID (Physical Security ID). O PSID é um código alfanumérico impresso fisicamente na etiqueta do SSD. Ao inserir esse código via ferramentas de gerenciamento (como o sedutil no Linux), o disco executa um "PSID Revert", apagando a MEK e restaurando o disco às configurações de fábrica, garantindo que nenhum dado vaze durante o transporte do hardware.

O alerta da resiliência

A infraestrutura de storage é o estado persistente de qualquer negócio. Tratar a segurança dos dados como um checkbox de conformidade baseado em especificações de fabricantes é um convite ao desastre. O incidente do downgrade de firmware em discos TCG Opal provou que caixas pretas proprietárias falham de maneiras imprevisíveis e catastróficas.

Projete seus sistemas de armazenamento assumindo a violação física. Injetar o caos mentalmente na sua arquitetura força a criação de domínios de falha isolados. Ao adotar a criptografia híbrida, gerenciar chaves externamente e tratar o hardware de storage como um meio não confiável, você transforma uma vulnerabilidade crítica de silício em apenas mais um alerta mitigado no seu painel de monitoramento.

Referências & Leitura Complementar

TCG Storage Architecture Core Specification: Documentação oficial do Trusted Computing Group sobre a arquitetura de discos SED e o padrão Opal.

CVE-2018-12037 / CVE-2018-12038: Vulnerabilidades documentadas por pesquisadores da Radboud University detalhando a quebra da criptografia de hardware em SSDs populares via manipulação de firmware.

NIST Special Publication 800-88 Revision 1: Diretrizes para a sanitização de mídias, detalhando o uso de Cryptographic Erase em discos NVMe e SATA.

Documentação do LUKS2 (Linux Unified Key Setup): Especificações sobre a implementação de criptografia de bloco no kernel Linux via

dm-crypt.

O que é um ataque de downgrade de firmware em SSDs?

É uma técnica onde um invasor com acesso físico substitui o firmware atual do SSD por uma versão mais antiga e vulnerável. Isso permite explorar falhas conhecidas para contornar as proteções do padrão TCG Opal e acessar os dados sem a credencial de autenticação original.O BitLocker do Windows protege contra falhas no TCG Opal?

Apenas se for explicitamente configurado para usar criptografia por software. Historicamente, o BitLocker confiava na criptografia de hardware do SSD (modo eDrive) para economizar ciclos de CPU, o que significa que ele herdava silenciosamente todas as vulnerabilidades do controlador do disco.Como mitigar o risco de extração da DEK em drives SED corporativos?

A abordagem mais resiliente é adotar a defesa em profundidade: sobrepor a criptografia baseada em software (como LUKS no Linux ou AES-NI via hypervisor) à criptografia do hardware. Assim, mesmo que o controlador do NVMe seja comprometido, os dados permanecem ilegíveis.

Magnus Vance

Engenheiro do Caos

"Quebro sistemas propositalmente porque a falha é inevitável. Transformo desastres simulados em vacinas para sua infraestrutura. Se não sobrevive ao meu caos, não merece estar em produção."