Ataques de Time Zapping: quando a manipulação de NTP anula a imutabilidade do Object Lock

Sua estratégia de backup imutável pode falhar. Descubra como hackers usam o Time Zapping para manipular o NTP, avançar o relógio do storage e deletar dados protegidos por Object Lock antes do tempo.

A imutabilidade tornou-se o "Santo Graal" da proteção de dados contra ransomware. Vendida como a bala de prata que impede a exclusão ou criptografia de backups, ela depende de um pilar fundamental e frequentemente negligenciado: o tempo. Se você acredita que ativar o Object Lock ou configurar um Hardened Linux Repository é o fim da linha para os atacantes, tenho más notícias.

No mundo real da recuperação de desastres, não confiamos em "balas de prata". Confiamos em arquitetura. E a arquitetura de muitos sistemas de armazenamento on-premise possui uma falha lógica gritante. Se a regra de retenção diz "não apagar até 2030", o que impede um atacante com acesso root de convencer o servidor de que hoje é 2031? Bem-vindo ao pesadelo do Time Zapping.

Resumo em 30 segundos

- O Vetor de Ataque: A imutabilidade (WORM) depende da comparação entre a data atual do sistema e a data de expiração do bloqueio. Se o relógio do servidor for adiantado, o bloqueio expira instantaneamente.

- O Alvo Principal: Storages on-premise e repositórios Linux (Hardened Repositories) onde o atacante consegue acesso ao SO ou à interface de gerenciamento (IPMI/iDRAC) são vulneráveis. Nuvens públicas gerenciadas (como AWS S3) são imunes pois o usuário não controla o relógio físico.

- A Solução: Implementar NTP seguro (NTS), monitoramento agressivo de desvios de relógio (clock skew) e utilizar storages que exijam consenso de tempo externo antes de permitir expurgos massivos.

Figura: Ilustração conceitual de um ataque de Time Zapping onde o relógio do servidor é manipulado para o futuro, contornando a trava de segurança.

Figura: Ilustração conceitual de um ataque de Time Zapping onde o relógio do servidor é manipulado para o futuro, contornando a trava de segurança.

A fragilidade do tempo no protocolo S3 e WORM

Para entender o ataque, precisamos dissecar como o Object Lock funciona na camada de armazenamento. Seja em um appliance de deduplicação, um servidor de armazenamento de objetos genérico ou um repositório Linux endurecido, a lógica é binária.

Quando você grava um arquivo com imutabilidade, o software de backup envia um metadado: Retain Until Date: <Data>. O sistema de armazenamento recebe isso e aplica uma trava de Write Once, Read Many (WORM). Toda vez que uma solicitação de DELETE é enviada, o sistema de armazenamento executa uma verificação simples:

Ler a

Retain Until Datedo objeto.Ler a

System Time(Hora do Sistema) atual.Se

System Time>Retain Until Date, permitir a exclusão.Caso contrário, negar com erro

Access Denied.

O problema reside inteiramente no passo 2. Em um ambiente on-premise, o "dono" do hardware é o dono do tempo. Se um atacante comprometer as credenciais administrativas do storage ou do servidor que hospeda o repositório, ele não precisa quebrar a criptografia nem descobrir uma vulnerabilidade zero-day no software de backup. Ele só precisa digitar um comando.

O cenário do crime: Root e IPMI

A maioria das implementações de armazenamento seguro recomenda desativar o SSH e usar credenciais de uso único. No entanto, a persistência de interfaces de gerenciamento fora de banda (OOB), como iDRAC, iLO ou IPMI, cria uma porta dos fundos.

Se um grupo de ransomware obtém acesso à rede de gerenciamento, eles podem reiniciar o servidor de storage, entrar na BIOS e alterar a data do hardware para 50 anos no futuro. Ao reiniciar o sistema operacional, o kernel sincroniza com o relógio de hardware (RTC). De repente, para o sistema de arquivos, todos os bloqueios de retenção expiraram "décadas atrás". O comando de exclusão passa sem resistência.

⚠️ Perigo: Muitos administradores focam em proteger a porta 22 (SSH) do repositório, mas deixam a interface IPMI/BMC na VLAN de gerenciamento padrão com firmware desatualizado. O IPMI é frequentemente o vetor usado para ataques de Time Zapping indetectáveis pelo OS até que seja tarde demais.

NTP: O protocolo esquecido da segurança

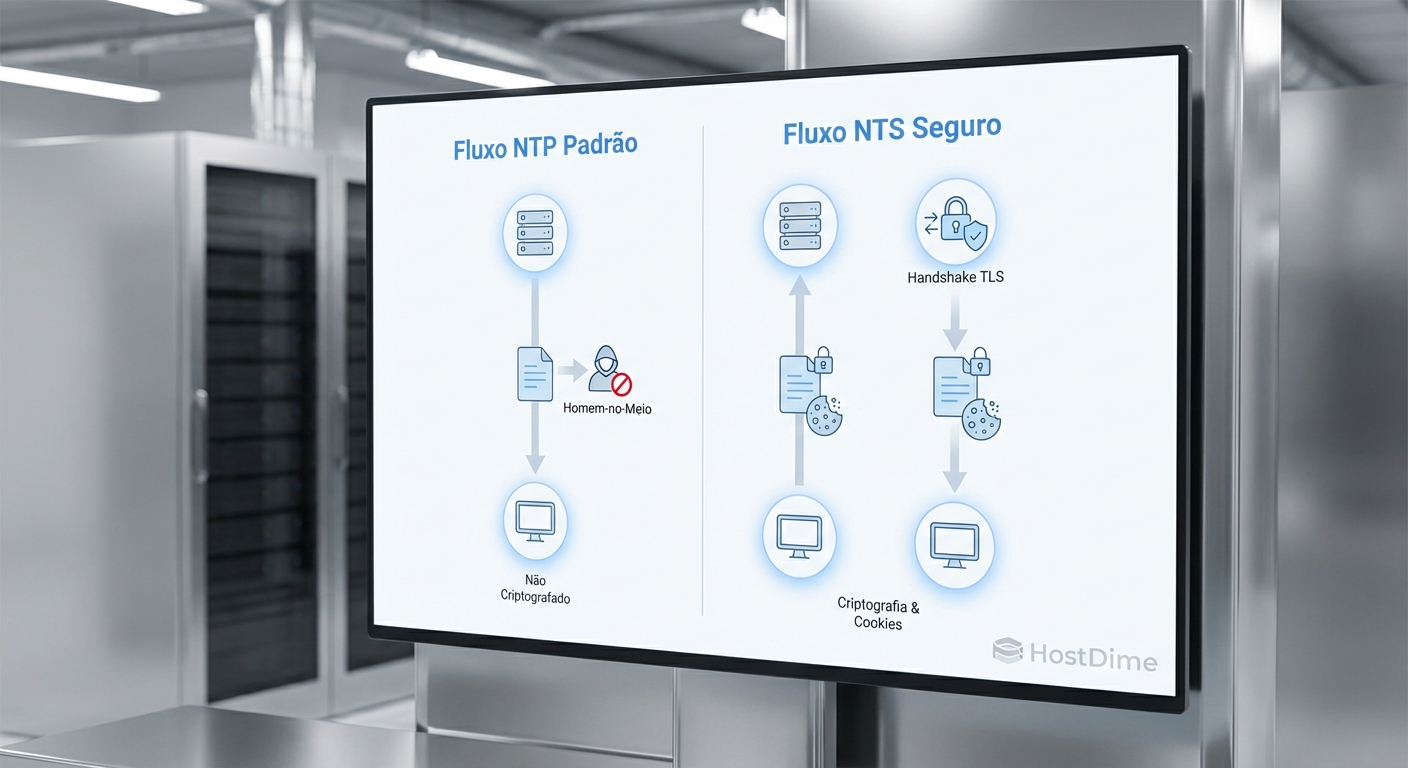

O Network Time Protocol (NTP) é um dos protocolos mais antigos da internet, projetado em uma era onde a confiança era implícita. Em sua configuração padrão, o NTP não é autenticado. Isso significa que um atacante posicionado na rede (Man-in-the-Middle) pode interceptar pacotes NTP e injetar respostas falsas de tempo, fazendo o servidor "derivar" lentamente ou saltar abruptamente para o futuro.

Mesmo sem acesso root direto ao storage, se o atacante controlar o servidor NTP local (muitas vezes o Domain Controller do Active Directory, que é o primeiro alvo em um ataque), ele pode empurrar o tempo falso para toda a infraestrutura.

Tabela Comparativa: Métodos de Sincronização de Tempo

Para mitigar isso, precisamos evoluir do NTP padrão para métodos que garantam a integridade da informação temporal.

| Método | Segurança | Complexidade | Risco de Time Zapping |

|---|---|---|---|

| NTP Padrão (v4) | Baixa (Sem autenticação por padrão) | Baixa | Alto. Suscetível a spoofing e manipulação de servidor upstream. |

| NTP Autenticado (MD5/SHA) | Média (Chaves simétricas pré-compartilhadas) | Média | Médio. Gerenciamento de chaves é complexo e raramente rotacionado. |

| NTS (Network Time Security) | Alta (TLS e AEAD) | Alta | Baixo. Usa PKI para garantir que a fonte de tempo é legítima e não foi alterada. |

| Relógio de Hardware (PTP/GPS) | Muito Alta (Fonte física local) | Muito Alta | Nulo (Remoto). Exige acesso físico para jammer de GPS ou sabotagem. |

Figura: Diagrama técnico comparando o fluxo de pacotes NTP padrão inseguro contra o fluxo protegido pelo Network Time Security (NTS) com criptografia TLS.

Figura: Diagrama técnico comparando o fluxo de pacotes NTP padrão inseguro contra o fluxo protegido pelo Network Time Security (NTS) com criptografia TLS.

Defesa em Profundidade: Protegendo o Cronômetro

Como Operador de Backup e DR, sua paranoia deve guiá-lo a assumir que o atacante já está na rede. A proteção contra Time Zapping exige camadas que vão além do software de backup.

1. Isolamento do Plano de Controle

O repositório de backup imutável não deve confiar no NTP do domínio (Active Directory). Se o AD cair, seu backup não pode ficar vulnerável. Configure o repositório para buscar tempo de fontes externas autenticadas (como time.google.com ou time.cloudflare.com usando NTS) e bloqueie, via firewall, qualquer tráfego NTP que não seja para esses IPs específicos.

2. Monitoramento de "Clock Skew" (Desvio de Relógio)

Seu sistema de monitoramento deve gritar se o horário de um servidor de armazenamento desviar mais de 60 segundos da hora real. Saltos temporais não acontecem naturalmente. Um salto de anos é um indicador de compromisso (IoC) imediato.

💡 Dica Pro: Configure seus agentes de monitoramento (Zabbix, Prometheus, Veeam ONE) para alertar sobre mudanças na configuração de fuso horário ou saltos de tempo do sistema (

system time changed). Esse é frequentemente o "canário na mina" antes da exclusão dos dados.

3. A Regra do Consenso (Soft-Fencing)

Alguns sistemas de armazenamento avançados (Object Storage Enterprise) implementam mecanismos de consenso. Antes de permitir a expiração de um objeto bloqueado, o nó de armazenamento consulta outros nós no cluster ou uma fonte externa confiável. Se o relógio local diz "2050" mas o consenso do cluster diz "2024", a operação de exclusão é bloqueada e o nó é isolado (fenced) para investigação.

Figura: Interface de monitoramento exibindo um gráfico de alerta crítico onde a linha do tempo sofre um pico vertical repentino, indicando manipulação do relógio.

Figura: Interface de monitoramento exibindo um gráfico de alerta crítico onde a linha do tempo sofre um pico vertical repentino, indicando manipulação do relógio.

O Futuro: Validação Temporal Externa

A indústria de armazenamento está acordando para este problema. Novas especificações e RFCs estão discutindo a implementação de "Relógios Monotônicos Seguros" que não podem ser retrocedidos ou avançados arbitrariamente pelo usuário root, dependendo de contadores de hardware (TPM) em vez do relógio de parede do SO.

Até que essa tecnologia seja onipresente em todos os servidores x86, a responsabilidade é sua. O Object Lock é uma ferramenta poderosa, mas como qualquer fechadura, ela é inútil se o ladrão puder desmontar a porta inteira.

Não trate o tempo como uma constante garantida. No contexto de segurança de dados, o tempo é uma variável hostil. Se você controla o relógio, você controla a realidade dos dados. Garanta que apenas fontes confiáveis tenham esse poder.

Referências & Leitura Complementar

RFC 8915: Network Time Security for the Network Time Protocol. IETF.

SNIA (Storage Networking Industry Association): Best Practices for Data Immutability & WORM Storage.

Veeam Hardened Repository Guidelines: Recomendações de segurança para repositórios Linux e mitigação de acesso root.

NIST SP 800-209: Security Guidelines for Storage Infrastructure (Seção sobre Time Synchronization).

Perguntas Frequentes (FAQ)

O que é um ataque de Time Zapping em backups?

É uma técnica onde o atacante, com acesso administrativo ao servidor de storage ou backup, altera a data do sistema para o futuro (ex: ano 2099). Isso faz com que o software de armazenamento acredite que o período de retenção (WORM/Object Lock) já expirou, permitindo a exclusão imediata dos dados.O modo Compliance do S3 protege contra mudanças de NTP?

Depende da implementação. Em nuvens públicas (AWS/Azure), o usuário não controla o relógio do hardware, então é seguro. Porém, em storages on-premise, appliances ou Hardened Linux Repositories onde o atacante ganha acesso root/IPMI, ele pode forçar a mudança de horário na BIOS/OS, contornando o modo Compliance se o software não tiver travas específicas contra saltos de tempo.Como proteger meu servidor de backup contra manipulação de tempo?

A defesa em profundidade exige: desativar o acesso root/SSH após a configuração, usar autenticação NTP segura (NTS), monitorar desvios de relógio (clock skew) via SNMP/Syslog e utilizar storages que implementem 'monotonous clocks' ou validação de tempo externa que não dependa apenas do relógio local do SO.

Silvio Zimmerman

Operador de Backup & DR

"Vivo sob o lema de que backup não existe, apenas restore bem-sucedido. Minha religião é a regra 3-2-1 e meu hobby é desconfiar da integridade dos seus dados."