Auditoria de crypto-erase em SSDs NVMe para conformidade com a LGPD

Entenda o risco jurídico do descarte de hardwares e como o crypto-erase em SSDs NVMe garante a destruição criptográfica de dados para conformidade com a LGPD.

A gestão do ciclo de vida dos dados corporativos não termina quando um servidor é desligado ou um storage array é desativado. No ambiente jurídico e regulatório atual, o descarte inadequado de mídias de armazenamento representa uma das maiores vulnerabilidades para o vazamento de informações sensíveis. A Lei Geral de Proteção de Dados (LGPD) exige a eliminação segura de dados pessoais após o término de seu tratamento.

No contexto de infraestruturas modernas baseadas em armazenamento flash, aplicar metodologias legadas de destruição de dados é um erro primário de governança. Unidades de estado sólido (SSDs) operam sob arquiteturas lógicas e físicas fundamentalmente diferentes dos antigos discos rígidos (HDDs). Ignorar essa distinção técnica expõe a organização a sanções severas, multas de até 2% do faturamento e danos irreparáveis à reputação.

Resumo em 30 segundos

- A sobrescrita tradicional de dados (zero-fill) é ineficaz em SSDs devido à arquitetura da memória NAND.

- O método de crypto-erase destrói a chave de criptografia da mídia, tornando os dados irrecuperáveis em frações de segundo.

- A conformidade com a LGPD exige a emissão de certificados de sanitização auditáveis para cada número de série de disco descartado.

O passivo oculto no descarte de unidades NVMe corporativas

A migração em massa para o protocolo NVMe (Non-Volatile Memory Express) revolucionou a latência e o throughput nos datacenters. No entanto, essa mesma tecnologia introduziu camadas complexas de abstração entre o sistema operacional e a mídia física. Quando um disco NVMe atinge o fim de sua vida útil ou é realocado para outro setor, ele carrega consigo um histórico completo de transações.

O risco legal materializa-se no momento em que a unidade sai do perímetro de segurança física da empresa. Sem um processo de sanitização homologado, dados residuais permanecem intactos nas células de memória. Técnicas de recuperação forense, amplamente disponíveis no mercado, podem extrair bancos de dados inteiros, chaves de API e registros de clientes a partir de unidades supostamente formatadas.

Para um auditor de compliance, um disco NVMe não higienizado corretamente é classificado como um incidente de segurança em potencial. A responsabilidade objetiva recai sobre o controlador dos dados, que deve garantir que a cadeia de custódia e o expurgo das informações sigam padrões internacionais reconhecidos.

A anatomia do risco: wear leveling e over-provisioning

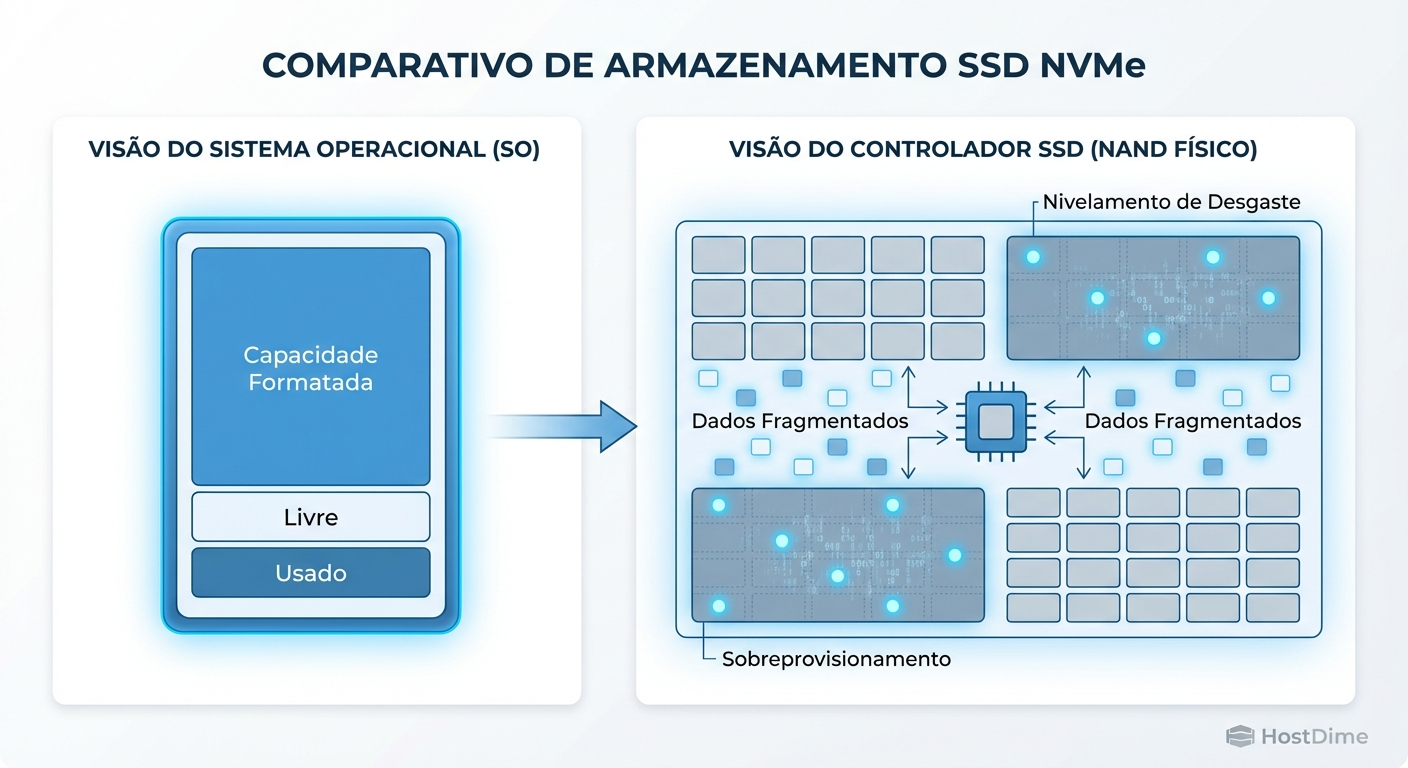

Para compreender a falha dos métodos tradicionais de apagamento, é imperativo analisar o funcionamento da controladora do SSD. A memória flash NAND possui um limite finito de ciclos de gravação e apagamento (P/E cycles). Para evitar que blocos específicos se desgastem prematuramente, a controladora utiliza um algoritmo chamado wear leveling (nivelamento de desgaste).

O wear leveling distribui as gravações de forma uniforme por toda a matriz de memória. Simultaneamente, os SSDs corporativos empregam o over-provisioning, uma reserva de espaço físico (frequentemente entre 7% e 28% da capacidade total) que o sistema operacional não consegue enxergar. Esse espaço oculto é usado pela controladora para substituir blocos defeituosos e otimizar a coleta de lixo (garbage collection).

⚠️ Perigo: Quando o sistema operacional comanda a exclusão de um arquivo, a controladora do SSD apenas marca o bloco lógico como disponível. Os dados físicos reais podem ser movidos para a área de over-provisioning, ficando fora do alcance de formatações padrão e ferramentas de software comuns.

Figura: Diagrama ilustrando a diferença entre a visão do sistema operacional e a alocação física real na memória NAND de um SSD NVMe

Figura: Diagrama ilustrando a diferença entre a visão do sistema operacional e a alocação física real na memória NAND de um SSD NVMe

A ineficácia da sobrescrita tradicional e o falso positivo de conformidade

Historicamente, a sanitização de HDDs magnéticos era realizada através da sobrescrita de dados, gravando zeros ou padrões aleatórios em todos os setores do disco (método DoD 5220.22-M). Aplicar essa mesma técnica em um SSD NVMe gera um falso positivo de conformidade extremamente perigoso para a auditoria.

Ao tentar sobrescrever um SSD, a controladora intercepta os comandos de gravação. Devido ao wear leveling, ela redireciona os novos dados (os zeros) para blocos frescos, deixando os dados originais intactos nos blocos antigos que foram marcados para descarte posterior. O software de apagamento reportará sucesso, mas a mídia física ainda conterá fragmentos legíveis de dados sensíveis.

Além da ineficácia técnica, a sobrescrita consome ciclos de gravação preciosos, degradando a vida útil da unidade caso ela seja destinada ao reaproveitamento interno. Sob a ótica da LGPD, adotar um método que sabidamente deixa resíduos de dados configura negligência na adoção de medidas de segurança (Art. 46).

Comparativo de métodos de sanitização em armazenamento Flash

| Característica | Sobrescrita Tradicional (Zero-fill) | Crypto-Erase (Sanitize via Firmware) |

|---|---|---|

| Ação na Memória NAND | Tenta gravar dados lógicos, ignorando áreas ocultas. | Destrói a chave criptográfica; ignora a estrutura lógica. |

| Eficácia em Over-provisioning | Nula. Dados ocultos permanecem intactos. | Total. A chave afeta 100% da mídia física. |

| Tempo de Execução (Drive 4TB) | Horas (depende da interface e velocidade de gravação). | Segundos (instantâneo). |

| Risco de Recuperação Forense | Alto. Requer apenas acesso direto aos chips NAND. | Nulo. Dados tornam-se ruído criptográfico irreversível. |

| Conformidade LGPD / GDPR | Insuficiente (Risco de autuação). | Plena (Alinhado ao NIST SP 800-88). |

Destruição da chave de criptografia de mídia via protocolo TCG Opal 2.0

A solução definitiva e auditável para o descarte de SSDs corporativos reside na criptografia baseada em hardware. A grande maioria dos SSDs NVMe modernos opera como Self-Encrypting Drives (SEDs). Isso significa que todos os dados gravados na memória NAND são automaticamente criptografados por uma chave gerada internamente, conhecida como Media Encryption Key (MEK).

O padrão da indústria que governa essa funcionalidade é o TCG Opal 2.0, estabelecido pelo Trusted Computing Group. Quando um disco está em conformidade com o TCG Opal, a sanitização não exige a exclusão física dos dados célula por célula. Em vez disso, o processo foca na destruição da MEK.

O comando de crypto-erase instrui a controladora do NVMe a descartar a MEK atual e gerar uma nova chave aleatória. No exato milissegundo em que a chave original é destruída, todos os dados presentes no disco, incluindo aqueles nas áreas de over-provisioning e blocos defeituosos, tornam-se instantaneamente ilegíveis. O que resta na unidade é apenas ruído criptográfico (cryptographic erase).

💡 Dica Pro: Em ambientes Linux, administradores de storage podem verificar o suporte a comandos de sanitização nativos do protocolo NVMe utilizando a ferramenta

nvme-cli. O comandonvme id-ctrl /dev/nvme0revela se a controladora suporta a funcionalidade de Crypto Erase Sanitize (FNA bit 2).

Cadeia de custódia e emissão de certificados de sanitização para a ANPD

A execução técnica do crypto-erase é apenas metade do trabalho de um auditor. A outra metade é a produção de provas legais. Em caso de investigação pela Autoridade Nacional de Proteção de Dados (ANPD), a organização deve ser capaz de demonstrar, de forma inequívoca, que o dado foi destruído antes do descarte do hardware.

A conformidade exige o estabelecimento de uma cadeia de custódia rigorosa. O processo de sanitização deve ser orquestrado por softwares de nível corporativo que se comunicam diretamente com o firmware do storage. Após a execução do comando de crypto-erase, o sistema deve gerar um Certificado de Sanitização inviolável.

Este documento legal deve conter, no mínimo, o número de série físico do SSD, o World Wide Name (WWN), a capacidade exata, o método de apagamento utilizado (ex: NVMe Format Crypto Erase), o timestamp da operação e a assinatura digital do operador responsável. Sem este registro atrelado ao hardware específico, a empresa não tem defesa legal contra alegações de vazamento de dados oriundos de descarte irregular.

Recomendação final para governança de infraestrutura

A mitigação de riscos no descarte de ativos de TI exige a atualização imediata das políticas de segurança da informação. Organizações devem banir formalmente o uso de formatação lógica ou sobrescrita para qualquer mídia baseada em memória flash.

A adoção do crypto-erase, respaldada por unidades SED compatíveis com TCG Opal e comandos nativos NVMe, deve ser o padrão normativo obrigatório. Apenas a combinação de destruição criptográfica irreversível com a emissão de certificados auditáveis garante a blindagem jurídica necessária frente às exigências da LGPD e aos padrões globais de privacidade de dados.

Referências & Leitura Complementar

NIST Special Publication 800-88, Revision 1: Guidelines for Media Sanitization. (Padrão ouro global para expurgo de dados).

NVM Express Base Specification: Seção detalhando os comandos

Format NVMeSanitize.Trusted Computing Group (TCG): Storage Security Subsystem Class: Opal (Especificações de arquitetura para Self-Encrypting Drives).

O que é crypto-erase em um SSD NVMe?

É um método de sanitização de dados que destrói instantaneamente a Chave de Criptografia de Mídia (MEK) do disco. Sem essa chave, todos os dados armazenados na memória NAND tornam-se criptograficamente ilegíveis, garantindo um descarte seguro e irreversível.Por que a formatação padrão não atende aos requisitos da LGPD para SSDs?

A formatação padrão ou a sobrescrita de dados (zero-fill) não atinge áreas ocultas do SSD usadas para over-provisioning e wear leveling. Isso deixa fragmentos de dados sensíveis recuperáveis por técnicas forenses, violando o princípio de segurança e prevenção exigido pela LGPD.Como comprovar a sanitização de dados para uma auditoria da ANPD?

É necessário manter uma cadeia de custódia rigorosamente documentada e gerar certificados de sanitização. Estes documentos, geralmente emitidos por softwares de apagamento homologados, atestam a execução bem-sucedida do comando de crypto-erase direto no firmware do NVMe, servindo como prova legal de conformidade.

Roberto Almeida

Auditor de Compliance (LGPD/GDPR)

"Especialista em mitigação de riscos regulatórios e governança de dados. Meu foco é blindar infraestruturas corporativas contra sanções legais, garantindo a estrita conformidade com a LGPD e GDPR."