Canais laterais em deduplicação: o vazamento silencioso via latência de escrita

Investigação técnica sobre como atacantes exploram a deduplicação inline para inferir a existência de arquivos sensíveis através da análise de tempo de resposta (timing attacks) em storage.

O silêncio é o maior aliado do invasor. Enquanto a maioria dos analistas de SOC (Security Operations Center) monitora exfiltração de dados massiva ou tentativas de força bruta em credenciais, um vetor mais sutil opera nas entranhas da infraestrutura de armazenamento. Não há transferência de bytes não autorizada. Não há quebra de criptografia. Há apenas um relógio.

A deduplicação, o santo graal da eficiência em armazenamento corporativo, introduziu inadvertidamente um canal lateral (side-channel) devastador. Ao eliminar a redundância de dados para economizar espaço em Arrays All-Flash e sistemas de backup, criamos um oráculo binário. Um atacante, armado apenas com a capacidade de gravar dados e medir o tempo de resposta, pode confirmar a existência de arquivos sensíveis pertencentes a outros inquilinos no mesmo hardware físico.

Este relatório detalha a mecânica forense desse vazamento de informação via latência de escrita, analisando como a otimização de storage se tornou uma vulnerabilidade de privacidade.

Resumo em 30 segundos

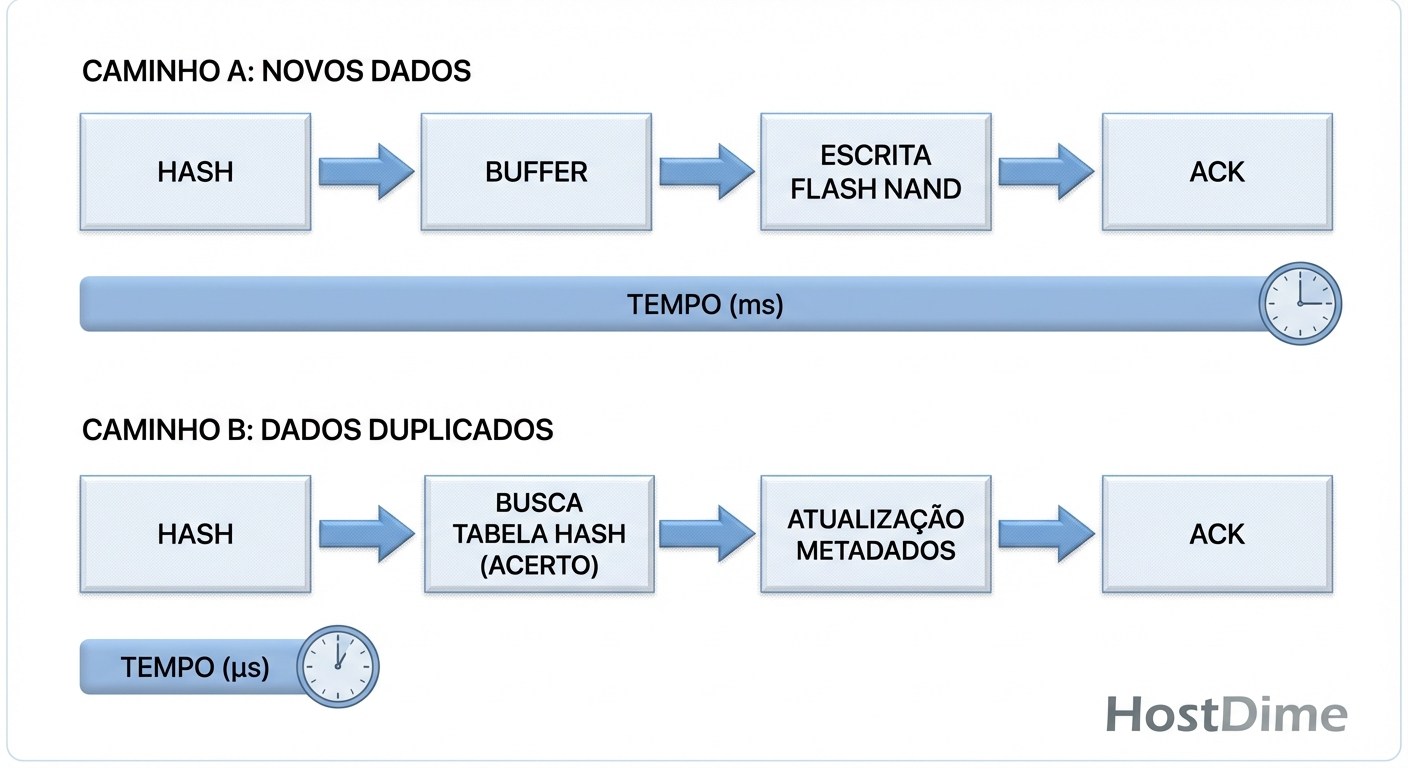

- O Vetor: A deduplicação inline responde muito mais rápido a gravações de dados repetidos (apenas atualização de metadados) do que a dados novos (gravação física na mídia).

- A Exploração: Atacantes escrevem "iscas" (arquivos conhecidos) e medem o tempo do ACK (confirmação). Se for rápido, o alvo já possui aquele arquivo no storage compartilhado.

- A Defesa: O isolamento lógico (LUNs/VLANs) é inútil contra isso. A mitigação exige isolamento físico de domínios de deduplicação ou criptografia com chaves exclusivas por tenant antes da gravação.

O cronômetro como arma: a vulnerabilidade na deduplicação inline

A eficiência econômica dos datacenters modernos depende da deduplicação. Em um ambiente de VDI (Virtual Desktop Infrastructure) ou backup, armazenar mil cópias do mesmo sistema operacional é inviável. O storage calcula um hash (como SHA-256) do bloco de dados recebido. Se esse hash já existe na tabela de índices, o sistema simplesmente cria um ponteiro.

O problema reside na física do processo.

Escrever um novo bloco de dados em um SSD NVMe (Non-Volatile Memory express) ou, pior, em discos rotacionais (HDD), envolve alocação de blocos, programação de células NAND ou rotação de pratos e movimento de cabeças. Atualizar um ponteiro em uma tabela de hash residente na DRAM (memória RAM) do controlador de storage é uma operação de nanossegundos ou microssegundos baixos.

Essa discrepância temporal é o sinal que o atacante busca. Não é necessário acesso administrativo ao storage. Basta ser um usuário legítimo com permissão de escrita em qualquer volume que compartilhe o mesmo pool de deduplicação global.

Figura: Comparativo de latência: O caminho longo da gravação física versus o caminho curto da atualização de metadados na deduplicação.

Figura: Comparativo de latência: O caminho longo da gravação física versus o caminho curto da atualização de metadados na deduplicação.

Anatomia da inferência: distinguindo atualização de metadados de gravação física

Para um investigador forense, a distinção entre uma gravação física e uma deduplicação é clara nos logs de baixo nível, mas para o sistema operacional do atacante, tudo é um "Write Complete". O ataque depende da medição precisa do Round Trip Time (RTT) da solicitação de I/O.

O cenário de ataque típico segue este fluxo:

Reconhecimento: O atacante suspeita que a "Empresa Alvo" (que compartilha o storage na nuvem ou no datacenter) possui um documento específico (ex: um relatório financeiro vazado, uma ferramenta de hacking proprietária ou uma imagem ilegal).

Preparação da Isca: O atacante obtém ou gera uma cópia desse arquivo.

Sondagem (Probing): O atacante envia o arquivo para o seu próprio volume no storage compartilhado.

Medição:

- Latência Alta: O storage teve que gravar os bits. Conclusão: Ninguém mais no pool tinha esse arquivo.

- Latência Baixa: O storage apenas atualizou o ponteiro. Conclusão: O arquivo já existia fisicamente no array. A "Empresa Alvo" possui o arquivo.

⚠️ Perigo: Este ataque é agnóstico ao protocolo. Ele funciona sobre iSCSI, Fibre Channel, NFS e até mesmo através de APIs de Object Storage (S3), desde que o backend realize deduplicação global.

A precisão desse ataque aumenta em redes locais (LAN) ou SANs (Storage Area Networks), onde o ruído da rede (jitter) é mínimo. No entanto, pesquisas demonstram que, com amostragem estatística suficiente, é possível realizar esse ataque até mesmo através da Internet pública contra serviços de armazenamento em nuvem.

A ilusão do isolamento lógico em pools de armazenamento compartilhados

Muitos arquitetos de infraestrutura acreditam que separar clientes em LUNs (Logical Unit Numbers) diferentes, VLANs distintas ou até mesmo Storage Groups separados garante a segurança. No contexto de canais laterais de deduplicação, isso é uma falácia.

A maioria dos Arrays All-Flash modernos (como Pure Storage, Dell PowerStore, NetApp AFF) opera com deduplicação global ou por controller pair. Isso significa que, independentemente de quão isolados logicamente estejam os volumes, se eles residem no mesmo conjunto de controladores físicos e compartilham a mesma tabela de hash global, o vazamento é possível.

Tabela Comparativa: Isolamento Lógico vs. Físico na Deduplicação

| Característica | Deduplicação Global (Padrão) | Deduplicação Isolada (Tenant/Pool) | Sem Deduplicação |

|---|---|---|---|

| Eficiência de Espaço | Máxima (10:1 ou mais) | Média (Depende da redundância interna do tenant) | Baixa (1:1) |

| Superfície de Ataque | Alta (Vazamento entre tenants) | Baixa (Vazamento apenas interno) | Nula (Para este vetor) |

| Custo por TB | Baixo | Médio | Alto |

| Performance de Escrita | Variável (Bimodal) | Consistente | Consistente |

| Risco de Side-Channel | Crítico | Baixo | Inexistente |

O isolamento lógico protege contra acesso direto aos dados (leitura/escrita não autorizada), mas não protege contra a inferência de metadados compartilhados. O atacante não lê o arquivo do alvo; ele confirma que o arquivo do alvo ocupa espaço no disco físico que ambos compartilham.

Figura: A ilusão do isolamento: Múltiplos inquilinos alimentando um único pool físico de deduplicação, onde os dados se fundem.

Figura: A ilusão do isolamento: Múltiplos inquilinos alimentando um único pool físico de deduplicação, onde os dados se fundem.

Segmentação criptográfica e a introdução de ruído artificial

A criptografia é frequentemente citada como a solução definitiva. Se o Cliente A criptografa seus dados com a Chave A, e o Cliente B com a Chave B, os blocos resultantes serão diferentes, e a deduplicação não ocorrerá, certo?

Correto, mas isso anula o benefício econômico do storage. Para manter a eficiência, alguns sistemas utilizam a Criptografia Convergente (Convergent Encryption). Nela, a chave de criptografia é derivada do hash do próprio conteúdo do arquivo.

Arquivo X gera Hash H(X).

Arquivo X é criptografado com H(X).

Qualquer usuário com o Arquivo X gerará o mesmo texto cifrado.

Isso permite a deduplicação, mas reabre a vulnerabilidade. Se o atacante possui o arquivo original, ele pode gerar a mesma chave, o mesmo texto cifrado e verificar a deduplicação.

Outra tentativa de mitigação é a introdução de ruído ou atraso artificial. O controlador de storage poderia, teoricamente, atrasar intencionalmente as respostas de deduplicação (hits) para que demorem o mesmo tempo que uma gravação física (misses).

💡 Dica Pro: Na prática, fornecedores de storage raramente implementam atrasos artificiais por padrão. A latência é a métrica número um de vendas. "Piorar" a performance para mitigar um ataque teórico complexo é uma decisão de negócios difícil. Como investigador, não assuma que essa proteção existe.

Detecção forense de padrões de sondagem em logs de I/O

Identificar um ataque de canal lateral de deduplicação em andamento é um desafio de Big Data. Logs de auditoria padrão (quem acessou o quê) são inúteis, pois o atacante está acessando seus próprios arquivos.

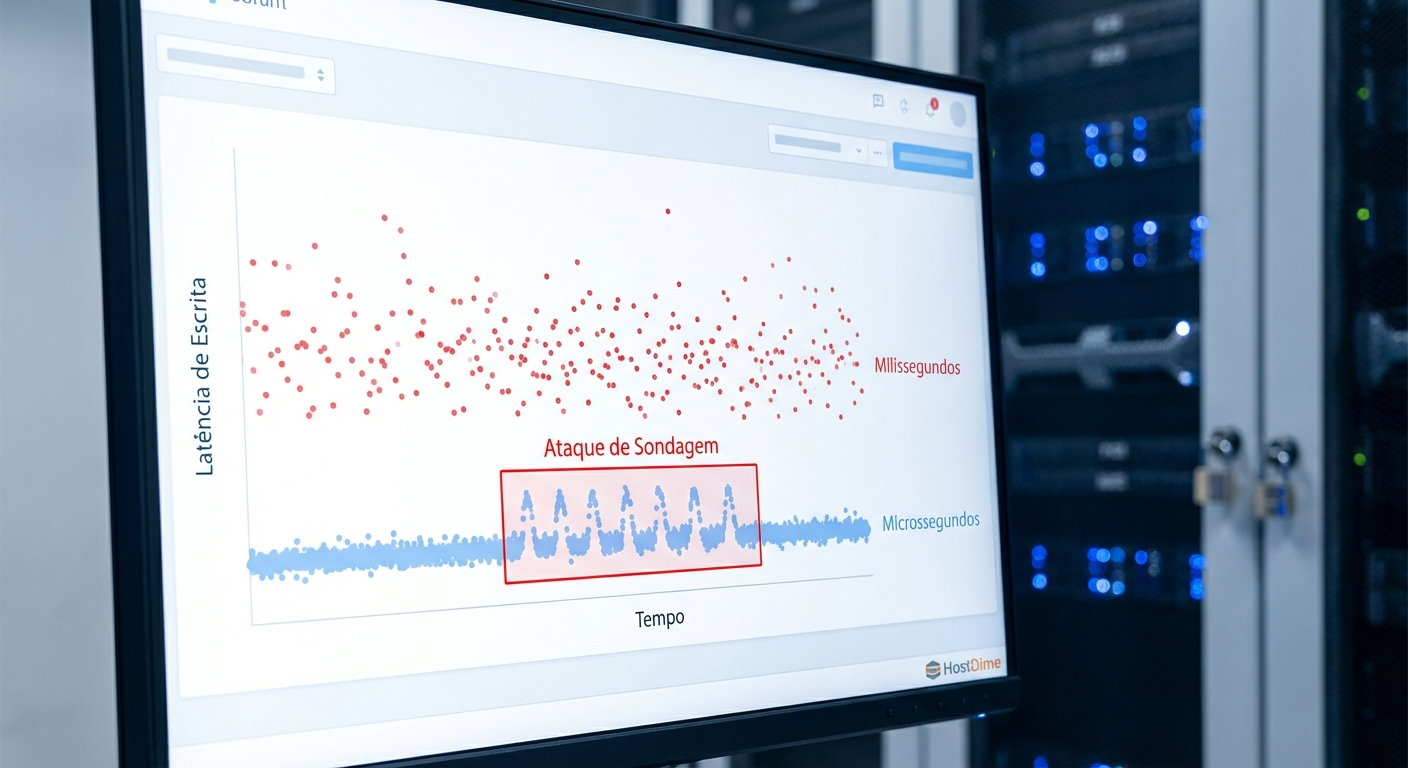

A evidência reside nas métricas de performance e telemetria do array. O investigador deve procurar por anomalias estatísticas na distribuição de latência de escrita.

Distribuição Bimodal Extrema: Em operação normal, a latência varia. Em um ataque, haverá dois picos muito distintos e estreitos: um grupo de escritas extremamente rápidas (os hits de dedup) e outro de escritas padrão.

Padrão de "Rajada e Pausa": Scripts de ataque frequentemente escrevem um bloco, medem, registram e passam para o próximo. Isso gera um padrão rítmico de IOPS (Input/Output Operations Per Second) diferente de cargas de trabalho orgânicas como bancos de dados ou servidores de arquivos.

Conteúdo de Alta Entropia Repetitivo: Se o sistema permitir inspeção de pacotes ou logs detalhados de hash, o atacante estará enviando blocos que parecem aleatórios (alta entropia), mas que colidem frequentemente com dados estáticos armazenados há muito tempo.

Figura: Assinatura do ataque: Gráfico de dispersão revelando a distribuição bimodal de latência durante uma sondagem de deduplicação.

Figura: Assinatura do ataque: Gráfico de dispersão revelando a distribuição bimodal de latência durante uma sondagem de deduplicação.

O futuro da privacidade em meios compartilhados

A vulnerabilidade de canal lateral na deduplicação não é um bug de software; é uma consequência fundamental da arquitetura de compartilhamento de recursos. Enquanto a economia ditar que múltiplos clientes devem compartilhar a mesma mídia física para reduzir custos, o vazamento de metadados via tempo de resposta permanecerá um risco latente.

Para dados classificados como ultrassecretos ou de infraestrutura crítica, a recomendação é clara: segregação física. O uso de pools de armazenamento dedicados, onde a deduplicação é restrita ao domínio de segurança único, é a única garantia absoluta contra esse vetor.

À medida que avançamos para tecnologias como CXL (Compute Express Link) e memórias de classe de armazenamento (SCM), onde as latências caem para a casa dos nanossegundos, a janela de medição se estreita, mas a precisão dos relógios dos atacantes também evolui. A vigilância sobre a telemetria de latência deve passar a integrar os playbooks de detecção de intrusão.

Referências & Leitura Complementar

Harnik, D., et al. (2010). "Side Channels in Cloud Services: Deduplication in Cloud Storage." IEEE Security & Privacy. (O artigo seminal que introduziu o conceito).

SNIA (Storage Networking Industry Association). "Dictionary of Storage Networking Terminology" - Definições oficiais de Deduplicação Inline e Post-Process.

Shiaeles, S., et al. (2016). "Digital Forensics in Cloud Computing: A Review." (Contexto sobre a dificuldade de atribuição em ambientes compartilhados).

NIST SP 800-209. "Security Guidelines for Storage Infrastructure." (Recomendações sobre isolamento de tenants).

Perguntas Frequentes (FAQ)

O que é exatamente um ataque de canal lateral em deduplicação?

É uma técnica de inferência onde um atacante mede o tempo exato que o sistema de storage leva para processar uma gravação (Write I/O). Se a gravação for extremamente rápida, significa que o dado já existia no disco (foi deduplicado apenas atualizando metadados). Se for lenta, é um dado novo. Isso permite ao atacante confirmar se arquivos específicos (como documentos confidenciais) já existem no storage, mesmo que pertençam a outro usuário.A criptografia impede a inferência via latência de deduplicação?

Depende da implementação. Se for utilizada a "Criptografia Convergente" (onde a chave é derivada do hash do arquivo), o ataque ainda é possível, pois arquivos iguais geram textos cifrados iguais. A proteção só é eficaz se cada usuário utilizar chaves de criptografia distintas e exclusivas antes de os dados chegarem ao storage, o que, por consequência, anula a capacidade do storage de realizar a deduplicação global.Como mitigar riscos de timing attacks em storage corporativo?

A mitigação mais eficaz é arquitetural: utilizar deduplicação isolada por tenant (cada cliente tem seu próprio domínio de deduplicação) ou desativar a deduplicação para volumes que armazenam dados ultrassensíveis. Mecanismos que introduzem latência artificial para padronizar o tempo de resposta existem na teoria, mas raramente são usados em produção devido ao impacto negativo na performance geral do sistema.

Viktor Kovac

Investigador de Incidentes de Segurança

"Não busco apenas o invasor, mas a falha silenciosa. Rastreio vetores de ataque, preservo a cadeia de custódia e disseco logs até que a verdade digital emerja das sombras."