Cibersegurança em storage 2026: a convergência do NIST SP 800-209 em ambientes híbridos

Análise arquitetural sobre a aplicação das normas ISO/IEC 27040:2024 e NIST SP 800-209 para mitigar ransomware em infraestruturas de armazenamento híbridas.

A segurança da infraestrutura de armazenamento tem sido historicamente tratada como uma preocupação secundária, delegada às camadas de rede e aplicação. Durante décadas, operamos sob a premissa perigosa de que o storage é um repositório passivo, protegido pelo perímetro do data center. Essa visão tornou-se obsoleta. Com a sofisticação dos ataques de ransomware e a exfiltração silenciosa de dados, o armazenamento precisa evoluir de um "balde de bits" para um participante ativo na estratégia de defesa em profundidade.

A publicação especial NIST SP 800-209 (Security Guidelines for Storage Infrastructure) não é apenas um documento de conformidade; é o manual de sobrevivência para arquitetos que precisam desenhar sistemas resilientes em um cenário onde o perímetro não existe mais. A convergência dessas diretrizes com ambientes híbridos exige uma reavaliação completa de como gerenciamos identidade, criptografia e imutabilidade no nível do bloco e do arquivo.

Resumo em 30 segundos

- O perímetro falhou: Protocolos de armazenamento (NFS, iSCSI) frequentemente operam com confiança implícita na rede, criando pontos cegos massivos para exfiltração de dados.

- Criptografia de disco é insuficiente: Discos SED protegem contra roubo físico, mas são transparentes para um atacante que sequestrou credenciais de administrador ou comprometeu o controlador.

- ZTDR é o novo padrão: A Resiliência de Dados Zero Trust exige a separação estrita entre planos de controle e dados, além de ambientes de recuperação isolados (Clean Rooms).

A invisibilidade da exfiltração em protocolos de bloco e arquivo

A maioria das arquiteturas de armazenamento corporativo foi projetada para performance e baixa latência, muitas vezes sacrificando a segurança no processo. Em redes SAN (Storage Area Network) e NAS (Network Attached Storage), o tráfego "East-West" (leste-oeste) raramente é inspecionado com o mesmo rigor que o tráfego "North-South" (norte-sul).

O problema reside na natureza dos protocolos. O NFSv3, ainda amplamente utilizado por sua simplicidade e performance, baseia sua autenticação frequentemente no endereço IP do cliente. Se um atacante consegue pivotar para uma máquina dentro da VLAN de armazenamento ou realizar spoofing de IP, o storage entrega os dados sem questionar. No mundo do bloco (iSCSI/Fibre Channel), a situação é similar: a segurança muitas vezes depende do isolamento da rede (VLANs/VSANs) e não da autenticação robusta do iniciador.

⚠️ Perigo: Ferramentas de DLP (Data Loss Prevention) tradicionais raramente monitoram o tráfego iSCSI ou Fibre Channel. Um atacante pode montar um LUN e copiar terabytes de dados bloco a bloco sem disparar um único alarme de firewall de aplicação.

Figura: O ponto cego do tráfego Leste-Oeste: enquanto o perímetro é vigiado, a comunicação direta entre servidor e storage frequentemente carece de inspeção profunda.

Figura: O ponto cego do tráfego Leste-Oeste: enquanto o perímetro é vigiado, a comunicação direta entre servidor e storage frequentemente carece de inspeção profunda.

A implementação de criptografia em trânsito (TLS) para protocolos de armazenamento, recomendada pelo NIST SP 800-209, introduz um trade-off de latência que muitos arquitetos relutam em aceitar. No entanto, com a chegada de processadores com offload de criptografia (como DPUs e SmartNICs) e o NVMe/TCP, esse argumento de performance está perdendo força. A segurança não pode mais ser opcional em nome de alguns microssegundos, exceto em casos de uso de high-frequency trading.

A anatomia da confiança implícita

A confiança implícita é o calcanhar de Aquiles das fabrics de armazenamento tradicionais. Em um cenário clássico, o array de storage confia que, se o pacote chegou à porta de gerenciamento ou de dados, ele é legítimo. O NIST SP 800-209 ataca frontalmente esse conceito, exigindo autenticação mútua e autorização granular.

Considere o protocolo iSCSI. A autenticação CHAP (Challenge-Handshake Authentication Protocol) é frequentemente desabilitada ou configurada com senhas fracas e compartilhadas por conveniência administrativa. Isso permite que qualquer host na rede de armazenamento inicie uma sessão e mapeie volumes. Em ambientes NVMe-oF (NVMe over Fabrics), a adoção de DH-HMAC-CHAP é mandatória para mitigar riscos de man-in-the-middle e conexões não autorizadas.

Para ambientes de arquivos (NAS), a dependência de sysadmin ou root em montagens NFS sem Kerberos é um convite ao desastre. A remediação envolve a implementação de controles de acesso baseados em atributos (ABAC), onde o acesso não é concedido apenas pela identidade do usuário ou IP, mas pelo contexto da requisição (horário, localização, postura de segurança do dispositivo).

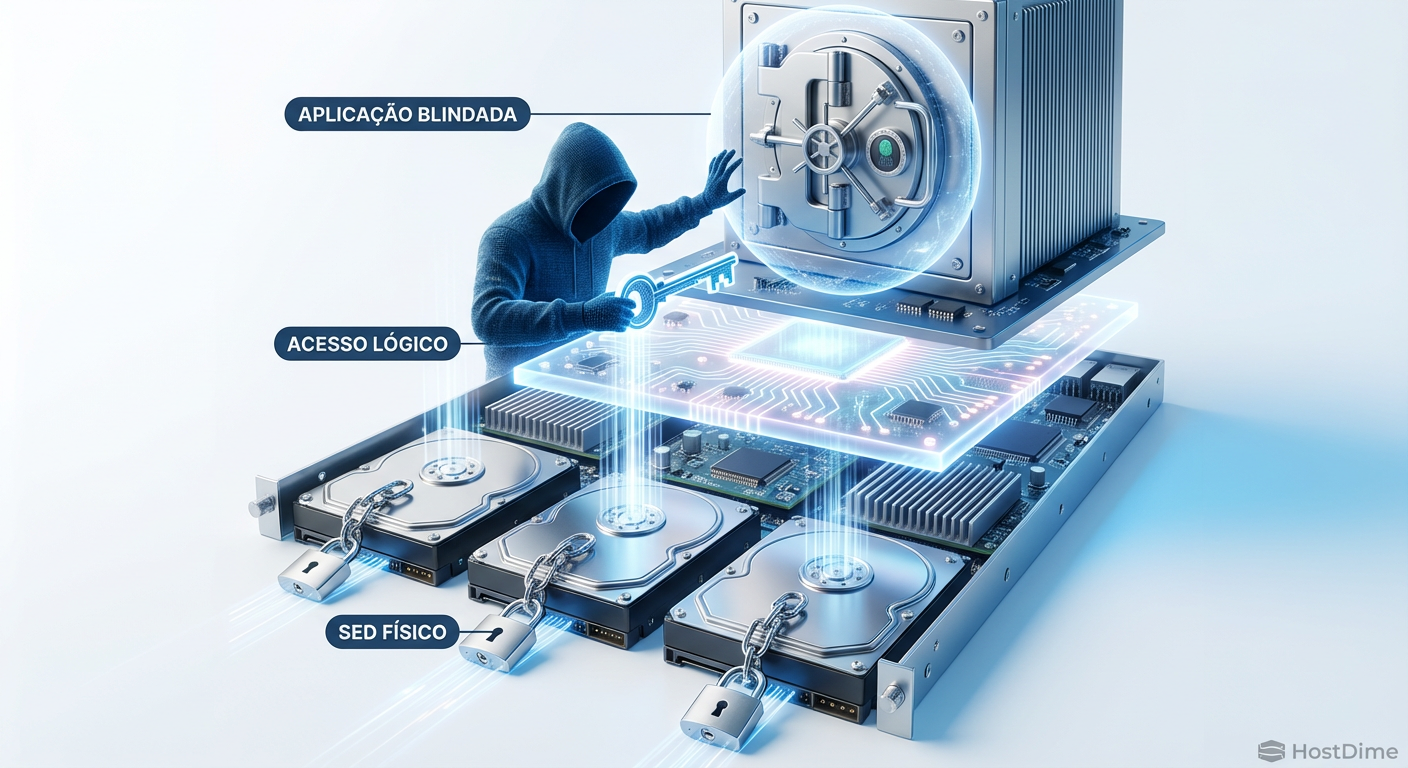

Por que a criptografia de repouso (SED) falha contra o sequestro lógico

Existe um equívoco perigoso no mercado de que "dados criptografados estão seguros". É preciso distinguir contra o que estamos nos protegendo. Os discos SED (Self-Encrypting Drives) foram projetados para proteger contra o roubo físico do dispositivo. Se um disco falha e precisa ser substituído e transportado para fora do data center, o SED garante que os dados nele contidos sejam ilegíveis sem a chave.

No entanto, em um ataque de ransomware ou exfiltração lógica, o atacante não está roubando o disco físico; ele está acessando o sistema operacional do storage ou a aplicação que monta o volume.

💡 Dica Pro: A criptografia de disco (SED) ocorre na camada física. Para o sistema operacional do storage e para o usuário autenticado, os dados são apresentados em texto claro. Se o atacante tem credenciais de admin, o SED é transparente para ele.

Para mitigar riscos lógicos, a criptografia deve subir na pilha. O NIST recomenda uma abordagem em camadas, onde a criptografia de aplicação ou de banco de dados complementa a criptografia de infraestrutura.

Tabela comparativa: níveis de criptografia em storage

| Característica | SED (Self-Encrypting Drives) | Criptografia de Controller (Array-Based) | Criptografia de Aplicação/Cliente |

|---|---|---|---|

| Vetor de Ameaça Principal | Roubo físico do disco ou descarte inseguro. | Roubo físico do array inteiro. | Acesso lógico não autorizado (Admin comprometido). |

| Gerenciamento de Chaves | Interno ao disco (AK/DEK). | KMIP externo ou Local no Controller. | Gerenciado pelo cliente/app (BYOK). |

| Impacto na Performance | Nulo (Hardware dedicado no drive). | Baixo/Médio (Depende da CPU do controller). | Alto (Consome CPU do host/servidor). |

| Proteção contra Ransomware | Nula (se o array estiver online). | Baixa (se as credenciais do array vazarem). | Alta (dados ilegíveis sem a chave da app). |

| Complexidade de Gestão | Baixa (Transparente). | Média. | Alta. |

Figura: A falácia da proteção única: SEDs protegem o hardware, mas deixam os dados expostos a ataques lógicos privilegiados.

Figura: A falácia da proteção única: SEDs protegem o hardware, mas deixam os dados expostos a ataques lógicos privilegiados.

Arquitetura de confiança zero (ZTDR) e diretrizes NIST

A resposta da indústria para essas vulnerabilidades é o conceito de Zero Trust Data Resilience (ZTDR). Diferente do Zero Trust de rede (que foca em microsegmentação), o ZTDR foca na dissociação entre o software de backup/storage e o repositório de dados.

O NIST SP 800-209 enfatiza a necessidade de isolamento administrativo. Em arquiteturas tradicionais, o administrador de backup ou de storage tem poder absoluto ("God Mode"). No modelo ZTDR, aplicamos o princípio do menor privilégio e a separação de deveres. A conta que gerencia as políticas de backup não deve ter permissão para deletar os dados do repositório imutável.

Implementando controles ZTDR na prática

Imutabilidade Indestrutível: Snapshots não devem ser apenas "read-only", mas travados por retenção baseada em tempo (WORM - Write Once, Read Many) onde nem mesmo o root do storage consegue deletar antes do prazo expirar.

Autenticação Multifator (MFA) para Operações Destrutivas: Qualquer comando que implique em perda de dados (ex:

delete volume,clear config) deve exigir uma aprovação secundária via MFA ou um fluxo de aprovação de quatro olhos (quorum).Air Gap Lógico: O repositório de backup deve estar em um domínio de autenticação separado da produção. Se o Active Directory da produção cair, o storage de backup deve permanecer inacessível via credenciais de domínio.

Validando a resiliência: auditoria e clean rooms

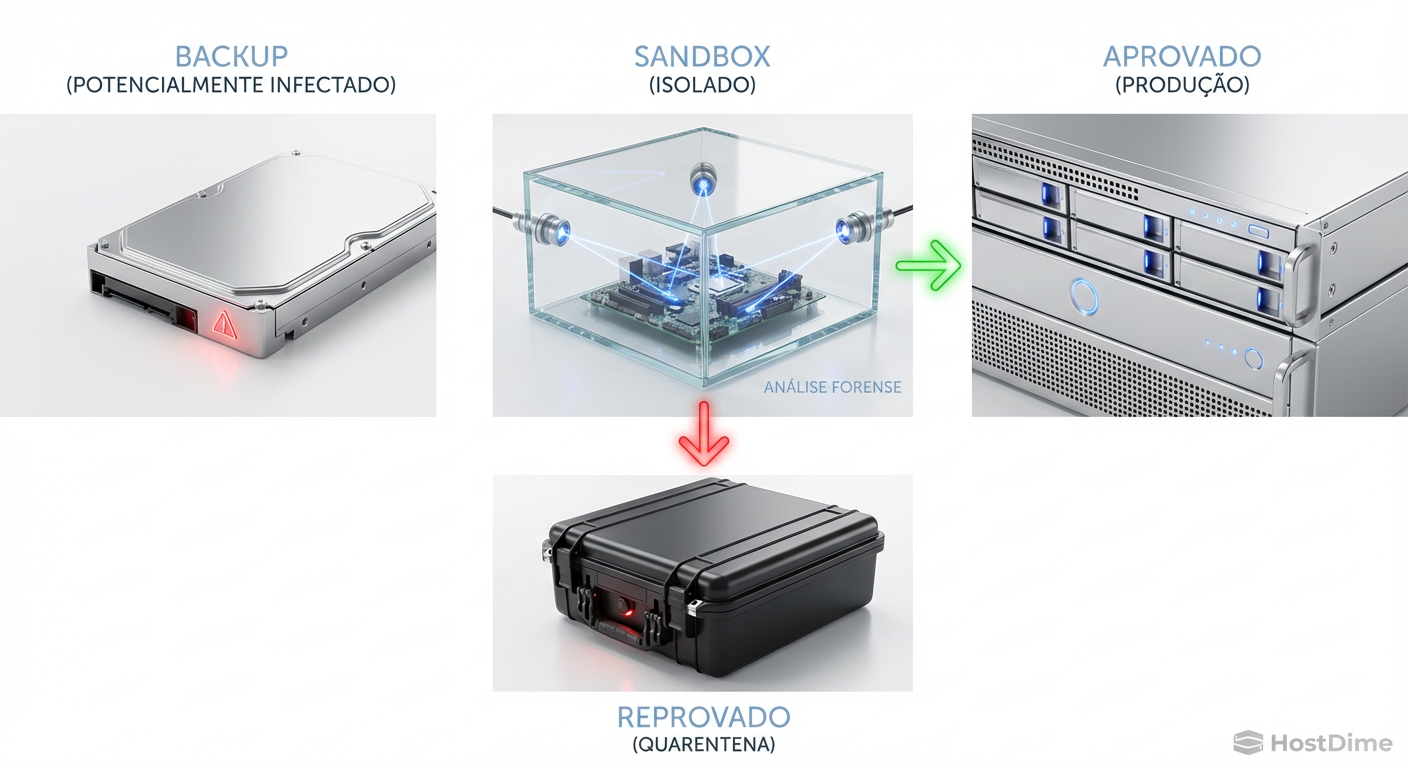

A imutabilidade garante que seus dados não sejam alterados, mas não garante que o último backup esteja limpo. Um ataque moderno envolve a "dormência" do malware, que infecta os backups semanas antes da detonação. Restaurar um backup imutável infectado apenas reinicia o ciclo do ataque.

Aqui entra o conceito de Clean Rooms (Salas Limpas) para recuperação, uma recomendação forte para conformidade com frameworks modernos. Uma Clean Room é um ambiente isolado (sandbox) onde os dados são restaurados e analisados forensemente antes de serem movidos para a produção.

O processo de validação deve ser automatizado. O storage deve ser capaz de apresentar clones instantâneos dos dados para ferramentas de análise de vulnerabilidade e antivírus, sem impactar a performance de produção. Apenas após a validação ("Green Light"), os dados são considerados recuperáveis.

Figura: O fluxo de validação em Clean Room: garantindo que a recuperação não reintroduza a ameaça.

Figura: O fluxo de validação em Clean Room: garantindo que a recuperação não reintroduza a ameaça.

Veredito técnico

A convergência das diretrizes do NIST SP 800-209 com a realidade dos ambientes híbridos em 2026 impõe uma mudança de mentalidade. O custo total de propriedade (TCO) de uma solução de armazenamento não pode mais ser calculado apenas em dólares por gigabyte. O cálculo deve incluir o custo do risco e a capacidade de recuperação.

Soluções que oferecem alta densidade e baixo custo, mas carecem de recursos nativos de imutabilidade, MFA para administração e integração com ecossistemas de segurança (SIEM/SOAR), representam uma dívida técnica de segurança inaceitável. A proteção baseada apenas em perímetro e SED é uma relíquia de uma era mais simples.

Para o arquiteto de soluções, a recomendação é clara: desconfie da rede, segmente o gerenciamento e assuma que as credenciais administrativas serão comprometidas. A resiliência dos dados é a última fronteira; quando todo o resto falha, é o storage que deve permanecer de pé.

Perguntas Frequentes (FAQ)

A criptografia de disco (SED) protege contra ransomware?

Não. Discos SED (Self-Encrypting Drives) protegem apenas contra o roubo físico do dispositivo ou descarte inadequado. Se um atacante obtiver credenciais de administrador ou acesso lógico ao sistema operacional do storage, o controlador descriptografa os dados transparentemente para ele, permitindo a exfiltração ou a re-criptografia maliciosa dos arquivos.O que é ZTDR (Zero Trust Data Resilience)?

É uma extensão da arquitetura Zero Trust focada especificamente em backup e recuperação. O princípio central é a separação física ou lógica entre o software de gerenciamento de backup e o repositório de armazenamento, garantindo que o comprometimento de um não conceda acesso root ao outro, além de exigir verificação contínua para qualquer acesso aos dados.Qual a diferença entre NIST SP 800-209 e ISO/IEC 27040?

O NIST SP 800-209 é um guia técnico detalhado focado em controles de infraestrutura, configuração e arquitetura, sendo referência para agências federais dos EUA e empresas de alta segurança. A ISO/IEC 27040 (atualizada em 2024) é o padrão internacional de conformidade que define os requisitos de gestão de segurança para sistemas de armazenamento, focando mais em processos e governança.Referências & Leitura Complementar

NIST Special Publication 800-209: Security Guidelines for Storage Infrastructure (2016/Revisões subsequentes).

ISO/IEC 27040:2024: Information technology — Security techniques — Storage security.

SNIA (Storage Networking Industry Association): "Storage Security Best Practices" e especificações sobre "Data at Rest Encryption".

NIST SP 800-207: Zero Trust Architecture.

Otávio Henriques

Arquiteto de Soluções Enterprise

"Com duas décadas desenhando infraestruturas críticas, olho além do hype. Foco em TCO, resiliência e trade-offs, pois na arquitetura corporativa a resposta correta quase sempre é 'depende'."