Corrupção silenciosa: como o padrão T10 PI blinda seus dados do desastre invisível

Entenda como a corrupção silenciosa ameaça storages modernos e como o T10 PI (Protection Information) garante integridade ponta a ponta do app ao flash.

Imagine o pior cenário possível para um administrador de storage: seus backups estão verdes, o RAID está saudável e o sistema operacional não reporta erros. No entanto, ao abrir um banco de dados crítico ou uma imagem médica arquivada há meses, o arquivo está ilegível. Ou pior: ele abre, mas os números estão errados.

Esse é o fenômeno da corrupção silenciosa de dados (silent data corruption), o pesadelo estatístico que assombra datacenters modernos. Enquanto a indústria corre para empilhar mais terabytes em chips NAND cada vez menores, a integridade do dado "em trânsito" tornou-se o novo campo de batalha. É aqui que entra o T10 PI (Protection Information), um padrão que transforma a maneira como discos e controladoras conversam, garantindo que o que você gravou é exatamente o que você vai ler.

Resumo em 30 segundos

- O problema invisível: Discos rígidos e SSDs podem sofrer alterações de bits (bit rot) durante a transferência ou armazenamento sem emitir alertas de erro, corrompendo dados silenciosamente.

- A solução T10 PI: Este padrão adiciona 8 bytes de metadados a cada setor do disco, criando uma "assinatura" digital que acompanha o dado do sistema operacional até a mídia física.

- Necessidade crescente: Com a chegada de SSDs QLC de alta densidade e HDDs de 30TB+, a probabilidade estatística de erros não corrigidos pelo ECC tradicional aumentou, tornando o T10 PI essencial para ambientes enterprise.

O perigo estatístico em drives de alta capacidade

A matemática joga contra a integridade dos dados conforme a densidade aumenta. Antigamente, um erro de bit não recuperável (UBER - Unrecoverable Bit Error Rate) de 1 em 10^14 parecia uma margem de segurança astronômica. Hoje, em um rack cheio de HDDs de 22TB ou SSDs NVMe de 30TB, ler 10^14 bits acontece antes do almoço.

O problema não é apenas o disco falhar fisicamente. Raios cósmicos, flutuações de voltagem minúsculas ou bugs de firmware em controladoras podem inverter um bit (de 0 para 1) enquanto o dado trafega pelo barramento PCIe ou pelos cabos SAS.

Se o sistema de arquivos (como NTFS ou EXT4) ou o array RAID não tiverem mecanismos de verificação de soma (checksum) agressivos como o ZFS, esse dado corrompido é gravado como se fosse legítimo. O backup copiará o erro. A réplica levará o erro para o site de DR. Quando você perceber, a corrupção já se espalhou.

Além do ECC: por que a correção interna não basta

Muitos profissionais de TI confundem ECC (Error Correction Code) com proteção ponta a ponta. O ECC é vital, mas seu escopo é limitado. Ele opera internamente no drive. Se um setor do prato magnético ou uma célula NAND degradar, o ECC do disco detecta e corrige isso dentro da unidade.

Mas e se a corrupção ocorrer antes do dado chegar à mídia? Se o erro acontecer na memória DRAM da controladora RAID ou no cabo, o disco receberá um dado já corrompido ("lixo"), calculará um ECC válido para esse "lixo" e o gravará perfeitamente. O disco fez o trabalho dele, mas o dado está destruído.

💡 Dica Pro: Em especificações de servidores e storages, procure pelo termo "End-to-End Data Protection". Isso geralmente indica a implementação de T10 PI em conjunto com DIX/DIF.

A anatomia dos 8 bytes extras

O padrão T10 PI (gerenciado pelo comitê T10 da INCITS) resolve isso alterando a estrutura fundamental do bloco de dados. Em vez do tradicional setor de 512 bytes (ou 4096 bytes no formato 4K), o disco é formatado com setores estendidos de 520 bytes (ou 4104 bytes).

Esses 8 bytes extras não são espaço para o usuário. Eles são o guarda-costas do dado.

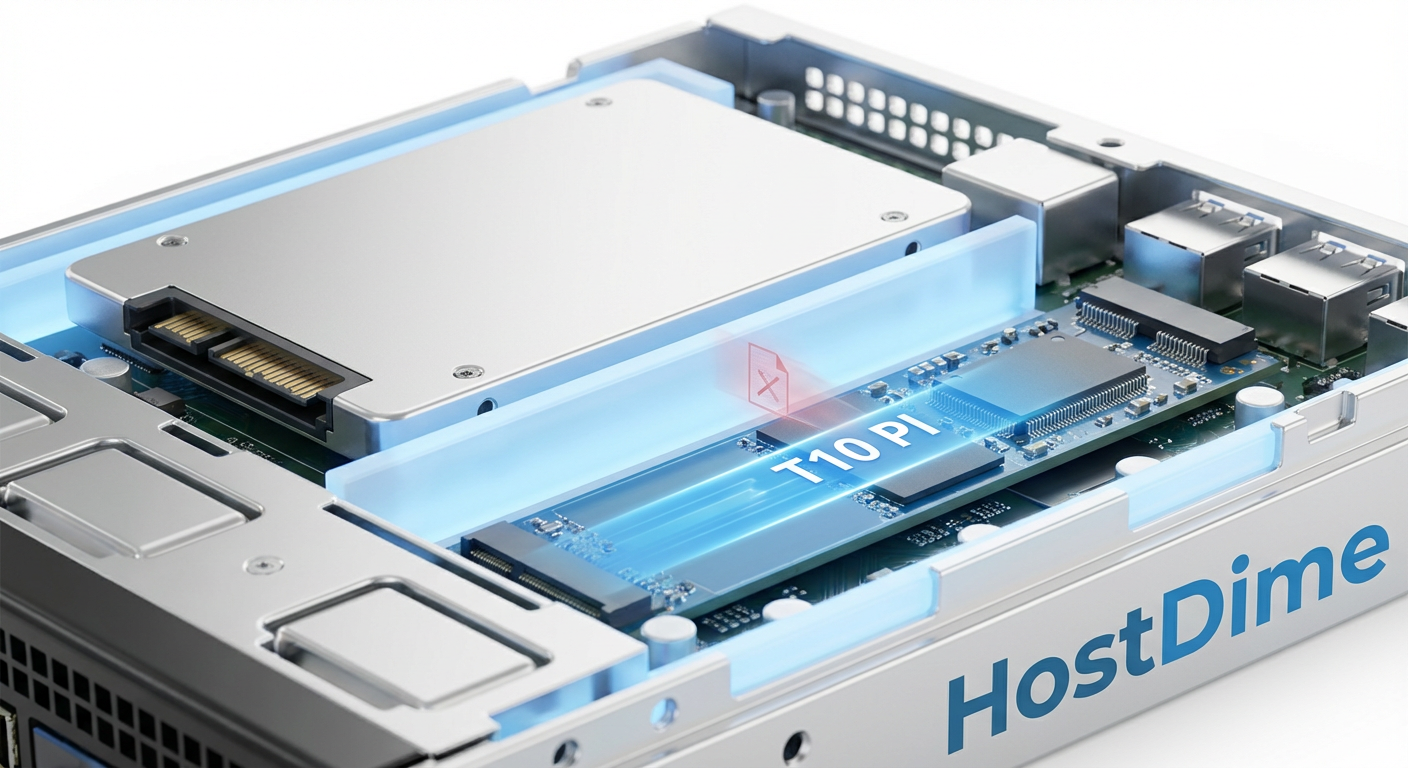

Figura: Estrutura do setor formatado com T10 PI: os 8 bytes de proteção são anexados a cada setor de dados do usuário.

Figura: Estrutura do setor formatado com T10 PI: os 8 bytes de proteção são anexados a cada setor de dados do usuário.

A estrutura desses 8 bytes se divide em três tags críticas:

Guard Tag (2 bytes): É um CRC (Cyclic Redundancy Check) do próprio dado. Funciona como uma impressão digital.

Application Tag (2 bytes): Um espaço reservado para o software ou sistema operacional marcar o tipo de dado.

Reference Tag (4 bytes): Geralmente armazena o endereço LBA (Logical Block Address) onde aquele dado deveria estar. Isso impede erros de "escrita perdida" ou "escrita no lugar errado", onde o drive grava o dado corretamente, mas no setor vizinho.

A sopa de letrinhas: entendendo DIX e DIF

Para que a proteção seja realmente "ponta a ponta" (do Sistema Operacional até o NAND), duas tecnologias precisam trabalhar juntas: DIX e DIF.

DIX (Data Integrity Extension): Protege o trajeto do Sistema Operacional/Aplicação até a controladora (HBA). O driver do SO calcula o checksum e o anexa ao dado antes de enviá-lo.

DIF (Data Integrity Field): Protege o trajeto da controladora até o disco físico. A controladora valida o checksum recebido via DIX e o repassa para o disco.

Quando o disco recebe o pacote, ele recalcula o CRC. Se bater com o Guard Tag, ele grava. Se não bater, ele rejeita a escrita imediatamente e avisa o sistema operacional. O erro não é silencioso; ele é gritante e imediato.

Tabela Comparativa: Níveis de Proteção de Dados

Para visualizar onde o T10 PI se encaixa no ecossistema de storage, veja a comparação abaixo:

| Recurso | ECC Padrão | Checksum de Filesystem (ex: ZFS) | T10 PI (End-to-End) |

|---|---|---|---|

| Onde atua | Interno no Disco (Mídia Física) | Nível de Software/Volume | Hardware (HBA + Disco) |

| Protege contra | Degradação de mídia (Bit rot físico) | Corrupção lógica no volume | Corrupção no transporte (Cabos, RAM, PCIe) |

| Impacto de Performance | Nulo (feito pelo hardware do disco) | Alto (uso de CPU do host) | Baixo/Médio (Offload para HBA/NVMe) |

| Requer Hardware Especial? | Não (padrão em todos os discos) | Não | Sim (Discos Enterprise formatados em 520/4104b) |

O custo da performance em ambientes NVMe

Implementar T10 PI não é gratuito. Existe um custo computacional para calcular e verificar CRCs a cada operação de leitura e escrita. Em HDDs mecânicos e SSDs SAS antigos, isso podia introduzir uma latência perceptível.

No entanto, na era do NVMe, esse cenário mudou. O protocolo NVMe foi desenhado com suporte nativo e eficiente para metadados de proteção. A maioria dos SSDs Enterprise modernos possui hardware dedicado (ASICs) para processar essas verificações na velocidade da linha, sem penalizar os IOPS (Input/Output Operations Per Second) significativamente.

O desafio atual é a compatibilidade de software. Nem todos os sistemas operacionais ou hypervisors (como versões antigas do VMware ESXi ou certas distros Linux sem configuração específica) ativam o DIX/DIF por padrão, mesmo que o hardware suporte.

⚠️ Perigo: Tentar formatar um SSD de consumo (consumer grade) para 520 bytes geralmente resulta em falha ou "tijolamento" (bricking) do dispositivo. O suporte a tamanhos de setor variáveis é uma distinção chave de firmwares Enterprise.

O futuro exige blindagem

À medida que avançamos para tecnologias de memória flash como QLC (Quad-Level Cell) e a futura PLC (Penta-Level Cell), a densidade de elétrons por célula torna a mídia inerentemente mais ruidosa e propensa a erros. A indústria de storage está se movendo para um consenso: confiar apenas na sorte estatística não é mais uma opção para dados corporativos.

Se você gerencia infraestrutura crítica, bancos de dados transacionais ou arquivamento de longo prazo, verificar se seus novos arrays suportam e têm o T10 PI habilitado não é preciosismo. É a diferença entre recuperar um backup com confiança ou descobrir, tarde demais, que seus dados evaporaram silenciosamente.

Perguntas Frequentes (FAQ)

O que é exatamente a corrupção silenciosa de dados?

É um erro onde os dados no disco são alterados (bit rot) sem que o sistema de armazenamento notifique o erro, entregando informações corrompidas à aplicação. Diferente de uma falha de disco onde o acesso é interrompido, na corrupção silenciosa o sistema acredita que o dado está íntegro.Qual a diferença entre ECC e T10 PI?

O ECC corrige erros internamente no chip de memória ou disco, lidando com a degradação física da mídia. O T10 PI protege os dados durante o trânsito entre a aplicação, o sistema operacional, a controladora e a mídia física, garantindo que o dado não foi alterado no caminho.Todos os SSDs suportam T10 PI?

Não. O suporte a T10 PI (ou End-to-End Data Protection) é uma característica típica de SSDs e HDDs de classe Enterprise (Datacenter), sendo raro em hardware de consumo. Drives domésticos geralmente não permitem formatação com setores estendidos (520/4104 bytes).

Mariana Costa

Repórter de Tecnologia (Newsroom)

"Cubro o universo de TI corporativa com agilidade jornalística. Minha missão é traduzir o 'tech-speak' de datacenters e cloud em notícias diretas para sua tomada de decisão."