O colapso do Root of Trust: mitigando a CVE-2025-7937 em infraestrutura de storage

Análise técnica da CVE-2025-7937: como a persistência de malware em BMCs compromete o Hardware Root of Trust e expõe arrays de armazenamento a ataques irrecuperáveis.

A confiança é a moeda mais cara em segurança da informação, e acabamos de entrar em um período de inflação descontrolada. Se você gerencia arrays de armazenamento, SANs ou clusters hiperconvergentes, pare de olhar para os logs do seu firewall de borda por um minuto. O problema não está vindo da internet pública; ele está sentado na placa-mãe do seu servidor de storage, com privilégios mais altos que o próprio sistema operacional.

A CVE-2025-7937 não é apenas mais uma vulnerabilidade de buffer overflow. Ela representa a quebra fundamental do Root of Trust (RoT) em controladores de gerenciamento de base (BMC). Para quem opera infraestrutura de dados crítica, isso significa que a "caixa preta" que gerencia a energia, as ventoinhas e, crucialmente, o acesso de baixo nível aos discos, foi comprometida.

Resumo em 30 segundos

- O Alvo: A CVE-2025-7937 permite a sobrescrita remota ou local do firmware do BMC, persistindo na memória flash SPI da placa-mãe.

- A Futilidade: Reinstalar o OS, formatar os discos ou trocar os SSDs é inútil. O malware reinfecta o host a partir do hardware no próximo boot.

- O Risco de Storage: Atacantes podem interceptar chaves de criptografia de discos SED (Self-Encrypting Drives) ou enviar comandos destrutivos via barramento PCIe/NVMe.

O vetor de ataque na interface de gerenciamento

Para entender a gravidade, precisamos dissecar o que é o BMC (Baseboard Management Controller). Em servidores de storage enterprise — seja um Dell PowerEdge, um HPE ProLiant ou um Supermicro rodando TrueNAS — o BMC é, essencialmente, um pequeno computador dentro do seu computador. Ele tem sua própria CPU (geralmente ARM), sua própria memória, sua própria pilha de rede e acesso total aos sensores e barramentos do sistema.

A vulnerabilidade reside na forma como o BMC processa pacotes na interface de banda lateral (side-band). Historicamente, tratamos a porta IPMI/iDRAC/iLO como uma ferramenta administrativa conveniente. A CVE-2025-7937 explora uma falha na validação de entrada no stack de rede do firmware do BMC, permitindo execução de código arbitrário.

Uma vez que o atacante tem execução de código no BMC, ele não precisa de root no Linux ou admin no Windows Server. Ele está "abaixo" do sistema operacional. Ele controla o hardware que diz ao sistema operacional o que é verdade e o que não é.

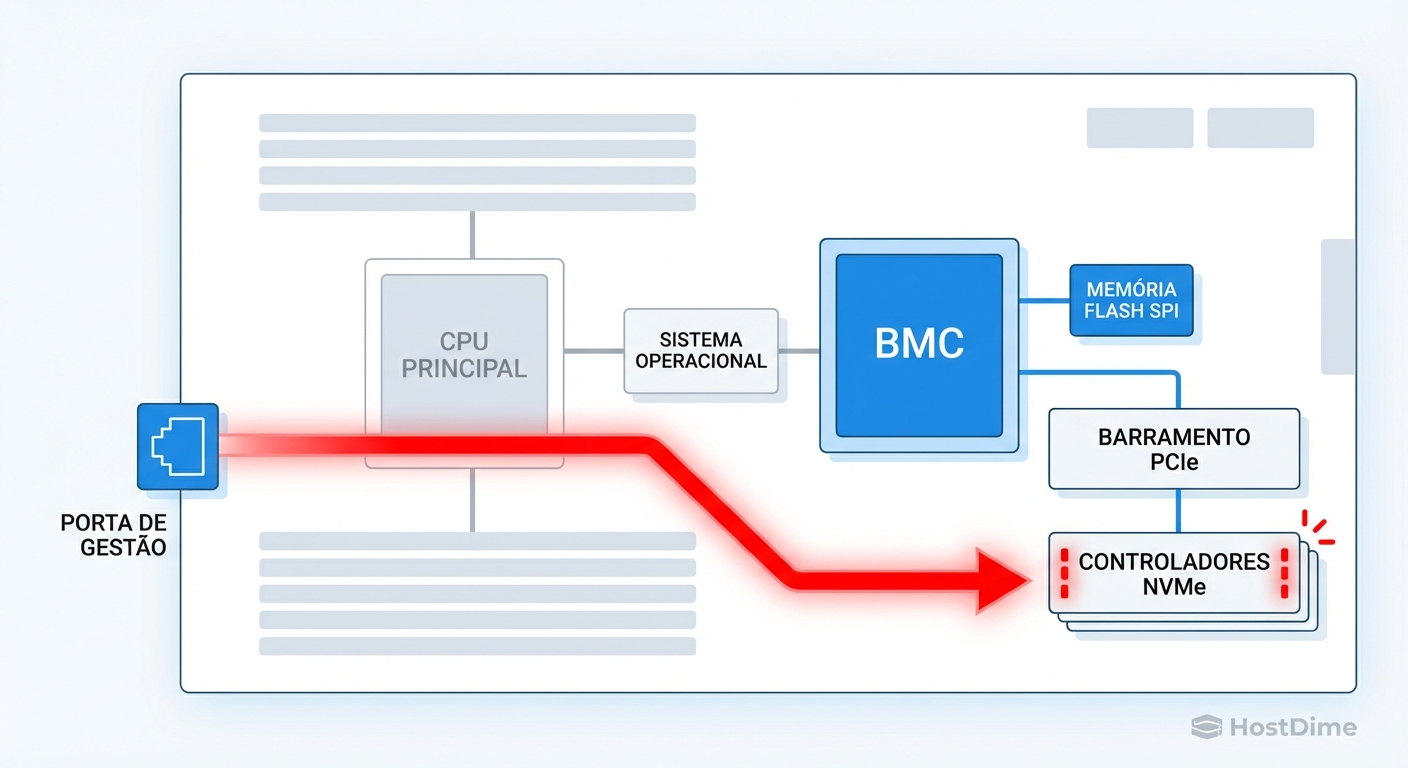

Figura: Diagrama do fluxo de ataque: o tráfego malicioso ignora a CPU principal e ataca diretamente o controlador de gerenciamento e o barramento de armazenamento.

Figura: Diagrama do fluxo de ataque: o tráfego malicioso ignora a CPU principal e ataca diretamente o controlador de gerenciamento e o barramento de armazenamento.

A mecânica de sobrescrita da memória flash SPI

O aspecto mais aterrorizante desta CVE é a persistência. Em um ataque tradicional de ransomware, criptografam-se os arquivos no disco. Você restaura o backup, limpa os discos e segue a vida. Aqui, o buraco é mais embaixo.

O BMC armazena seu sistema operacional e configurações em um chip de memória flash SPI (Serial Peripheral Interface) soldado na placa-mãe. A vulnerabilidade permite que o atacante utilize o controlador DMA (Direct Memory Access) do próprio BMC para reescrever blocos dessa memória flash sem as verificações de assinatura criptográfica adequadas — ou explorando uma falha na implementação dessas verificações.

⚠️ Perigo: Se o firmware do BMC for alterado, ele pode ser programado para injetar malware na memória do sistema principal (Host RAM) durante o processo de boot, antes mesmo que o Hypervisor ou o Kernel do OS de storage sejam carregados. Isso torna a detecção por antivírus baseados em host impossível.

O impacto direto no armazenamento NVMe

Por que isso é catastrófico para storage? Porque o BMC moderno não monitora apenas a temperatura. Ele fala com o barramento PCIe.

Com a ascensão do NVMe, os discos estão conectados diretamente ao barramento PCIe. Um BMC comprometido pode:

Interceptar tráfego de gerenciamento NVMe-MI: Ler logs, alterar configurações de energia ou limitar a performance dos discos.

Ataque de Negação de Serviço (DoS): Manter os discos em estado de reset ou desligá-los aleatoriamente, corrompendo arrays RAID ou ZFS pools.

Extração de Chaves: Se você utiliza SEDs (Self-Encrypting Drives) onde a chave é gerenciada pelo sistema, o BMC pode ter visibilidade da memória onde essas chaves transitam ou são armazenadas temporariamente.

Por que firewalls de perímetro falham aqui

Existe um mito perigoso de que "se a porta de gerenciamento (IPMI) estiver em uma VLAN separada, estamos seguros". A CVE-2025-7937 prova que isso é teatro de segurança se a segregação não for absoluta.

Muitos administradores configuram a rede de gerenciamento para ter acesso à internet para "atualizações fáceis" ou permitem que estações de trabalho de administradores (que acessam a internet e leem e-mail) tenham rota direta para a VLAN de gerenciamento.

Além disso, existe a interface KCS (Keyboard Controller Style). O sistema operacional do host pode falar com o BMC internamente. Se um atacante comprometer um servidor web rodando no host, ele pode usar a interface local para atacar o BMC "de dentro para fora", explorar a CVE, implantar a persistência no SPI flash e, a partir daí, ter controle total, mesmo que o host seja formatado depois.

Tabela: Segurança de OS vs. Segurança de Hardware

| Característica | Segurança de OS (Tradicional) | Segurança de Hardware (Root of Trust) |

|---|---|---|

| Escopo | Filesystem, Processos, Rede L3-L7 | Firmware, Barramentos (PCIe, SPI), Boot |

| Persistência | Reside no disco (HDD/SSD) | Reside no chip da placa-mãe (SPI Flash) |

| Visibilidade | Logs do Syslog/Event Viewer | Logs do SEL/Lifecycle Controller |

| Remoção | Formatação/Reinstalação | Requer flash físico ou substituição da placa |

| Impacto CVE-2025-7937 | Ineficaz contra o ataque | Ponto crítico de falha |

Arquitetura de defesa: SPDM e atestação

A indústria de storage não está parada. A resposta técnica para impedir que um firmware malicioso seja executado ou que um componente minta sobre sua identidade é o SPDM (Security Protocol and Data Model), padronizado pela DMTF.

O SPDM funciona como um "TLS para hardware". Quando seu servidor de storage inicia, antes de montar os volumes iSCSI ou exportar os shares NFS, os componentes (BMC, Controladora RAID, Discos NVMe) trocam certificados criptográficos.

Autenticação: O componente prova que é quem diz ser (evita ataques de supply chain com hardware falsificado).

Atestação: O componente fornece uma medição (hash) do seu firmware atual assinado.

Estabelecimento de Chave: Cria-se um canal seguro para comunicação.

Se o BMC foi infectado pela CVE-2025-7937, a assinatura do firmware ou as medições de integridade (PCRs no TPM) mudarão. Um sistema com Root of Trust ancorado em hardware (como o Intel Boot Guard ou AMD Platform Secure Boot) detectará essa discrepância e impedirá o sistema de bootar, protegendo a integridade dos dados armazenados.

💡 Dica Pro: Verifique se seus HBAs e SSDs NVMe suportam as especificações TCG Opal e se o firmware está atualizado para suportar SPDM 1.2 ou superior. Hardware antigo sem capacidade de atestação criptográfica é um risco cego na sua infraestrutura.

Figura: Ilustração do protocolo SPDM: o processador e o SSD realizam um handshake criptográfico, enquanto o Root of Trust bloqueia um firmware corrompido.

Figura: Ilustração do protocolo SPDM: o processador e o SSD realizam um handshake criptográfico, enquanto o Root of Trust bloqueia um firmware corrompido.

Protocolo de resposta para sanitização

Você suspeita que um appliance de storage foi comprometido. O que fazer? Não perca tempo rodando antivírus.

1. Isolamento Físico (Air Gap)

Remova o cabo de rede da porta de gerenciamento (IPMI/BMC). Se a porta for compartilhada (LOM - LAN on Motherboard), você deve desativar a funcionalidade de gerenciamento compartilhado na BIOS imediatamente, se ainda tiver acesso.

2. Validação de Firmware Offline

Não confie no que a interface web do BMC diz. Utilize ferramentas de hardware (como programadores SPI externos, se você tiver a expertise e o equipamento, como um Bus Pirate ou Dediprog) para ler o conteúdo da flash e compará-lo com o hash oficial do fabricante. Para a maioria das empresas, isso significa acionar o suporte do vendor para substituição da placa-mãe (Motherboard Replacement).

3. Segmentação de Rede Draconiana

Para os sistemas que ainda estão operando:

VLAN de Gerenciamento é um Silo: Sem acesso à internet. Sem acesso à rede corporativa. Acesso apenas via Jump Box (Bastion Host) dedicada, que também não tem acesso direto à internet.

Bloqueio de KCS: Desative a comunicação in-band entre o OS e o BMC se não for estritamente necessária para monitoramento. Isso fecha a porta de "dentro para fora".

O futuro é Zero Trust no barramento

A CVE-2025-7937 é um lembrete brutal de que nossos servidores de storage são computadores complexos e distribuídos, conectados por barramentos internos que confiam demais uns nos outros. A era de confiar no hardware porque ele está "dentro do datacenter" acabou.

Se você não tem visibilidade do firmware dos seus discos e controladores, você não é dono dos seus dados; você é apenas o zelador deles até que alguém com um exploit de BMC decida o contrário. A mitigação exige arquitetura, não apenas patches. Segmente suas redes de gerenciamento como se fossem material radioativo e exija atestação de hardware em sua próxima renovação de parque.

Referências & Leitura Complementar

DMTF (2024). Security Protocol and Data Model (SPDM) Specification, Version 1.3.0. Disponível em dmtf.org.

NIST (2024). Platform Firmware Resiliency Guidelines (NIST SP 800-193). Focado em proteção, detecção e recuperação de firmware.

OCP (Open Compute Project). Datacenter Secure Control Module (DC-SCM) Specification 2.0. Separando a lógica de segurança e gerenciamento da placa-mãe principal.

SNIA. Computational Storage Architecture and Programming Model. Discussões sobre segurança em dispositivos de armazenamento inteligentes.

A formatação dos discos remove o malware baseado em BMC?

Não. O malware reside no chip de firmware da placa-mãe (SPI Flash), persistindo mesmo após a troca de todos os discos (HDD/SSD) e a reinstalação completa do sistema operacional ou hypervisor.Como a CVE-2025-7937 afeta controladores de storage NVMe?

O BMC comprometido pode interceptar chaves de criptografia SED (Self-Encrypting Drives), alterar parâmetros de performance ou enviar comandos de 'Secure Erase' e 'Namespace Management' não autorizados diretamente ao barramento PCIe, contornando o OS.O que é SPDM e como ele previne ataques de firmware?

O Security Protocol and Data Model permite que componentes de hardware (como controladoras RAID e SSDs) autentiquem e verifiquem a integridade de seus firmwares mutuamente através de certificados criptográficos antes de permitir a inicialização do sistema.

Roberto Esteves

Especialista em Segurança Defensiva

"Com 15 anos de experiência em Blue Team, foco no que realmente impede ataques: segmentação, imutabilidade e MFA. Sem teatro de segurança, apenas defesa real e robusta para infraestruturas críticas."