O mito do secure erase em SSDs: QLC, ZNS e a persistência de dados

Métodos tradicionais de wipe falham em SSDs modernos. Entenda a mecânica do overprovisioning em QLC, o controle de zonas ZNS e por que o crypto-erase é a única saída lógica.

Você ainda está rodando o DBAN ou dd if=/dev/zero nos seus SSDs e achando que os dados sumiram? Pare agora. Você está apenas queimando ciclos de escrita (P/E cycles) e se enganando. A era magnética acabou, e com ela, a certeza de que sobrescrever um setor lógico significa destruir o dado físico.

Em discos rígidos (HDDs), a geometria era honesta. O setor 50 era fisicamente o setor 50. Em SSDs, especialmente com tecnologias modernas como QLC (Quad-Level Cell) e ZNS (Zoned Namespaces), o controlador do disco é um mentiroso patológico. Ele mente para o sistema operacional sobre onde os dados estão, mente sobre o que foi apagado e, muitas vezes, mantém cópias de arquivos "deletados" em áreas que você nem sabia que existiam.

Vamos dissecar por que o "Secure Erase" tradicional é um mito em mídias flash modernas e como a arquitetura de armazenamento atual exige uma mudança radical na postura defensiva: da sanitização por sobrescrita para a destruição criptográfica.

Resumo em 30 segundos

- Sobrescrita é inútil: Ferramentas de wiping linear não acessam áreas de overprovisioning ou blocos marcados como defeituosos, onde dados sensíveis persistem.

- O Controlador manda: A Camada de Tradução Flash (FTL) decide onde gravar. Você não tem controle físico direto sobre as células NAND.

- Criptografia é a chave: A única maneira garantida de "apagar" dados logicamente é destruir a chave de criptografia (Crypto-Erase). Sem a chave, o dado é apenas ruído estático.

A mentira da camada de tradução (FTL)

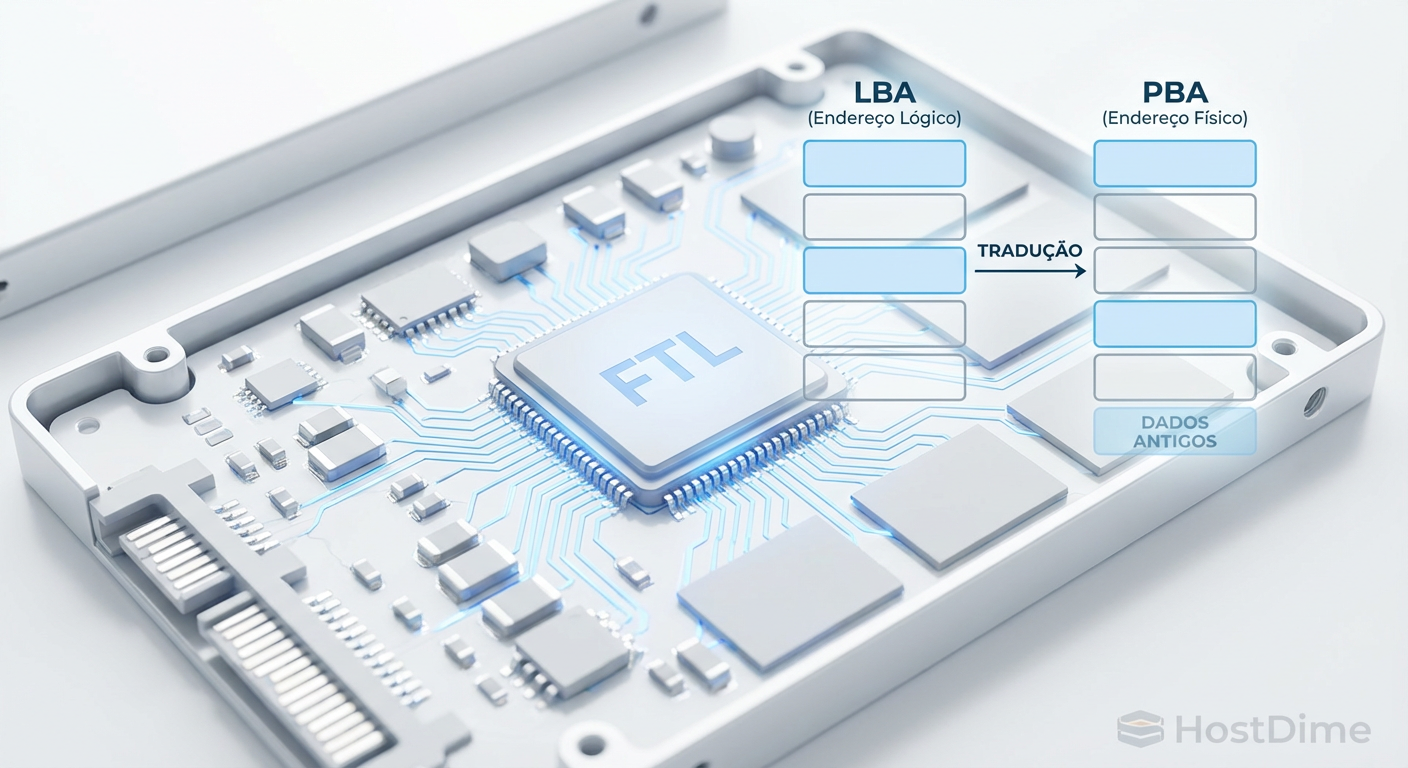

Para entender por que você não consegue apagar um arquivo específico, você precisa entender a FTL (Flash Translation Layer). O seu sistema operacional fala em LBA (Logical Block Address), mas o SSD opera em PBA (Physical Block Address).

Quando você salva uma planilha financeira confidencial, o SO diz: "Grave isso no LBA 100". O controlador do SSD olha para a memória NAND, vê que o bloco físico correspondente ao LBA 100 está "sujo" (já tem dados), e decide gravar a planilha em um bloco físico totalmente novo e limpo, digamos, o PBA 5000. Em seguida, ele atualiza seu mapa interno: "LBA 100 agora aponta para PBA 5000".

O que aconteceu com o dado antigo que estava no local original? Nada. Ele continua lá até que o processo de Garbage Collection (coleta de lixo) decida apagá-lo. Se você tentar sobrescrever o arquivo com zeros, o controlador repetirá o processo: gravará os zeros em outro lugar novo e apenas atualizará o ponteiro. O dado original continua flutuando na memória flash, desconectado do mapa lógico, mas fisicamente recuperável por alguém com as ferramentas certas (chip-off recovery).

Figura: Diagrama esquemático da Camada de Tradução Flash (FTL) demonstrando o descompasso entre endereços lógicos (LBA) e físicos (PBA), evidenciando como dados antigos permanecem na memória.

Figura: Diagrama esquemático da Camada de Tradução Flash (FTL) demonstrando o descompasso entre endereços lógicos (LBA) e físicos (PBA), evidenciando como dados antigos permanecem na memória.

O fantasma no overprovisioning

Fabricantes de SSD reservam uma porção da capacidade total do drive — geralmente entre 7% a 28% — para tarefas de manutenção. Isso é o overprovisioning. Essa área é invisível para o sistema operacional. Você não pode formatá-la, não pode montá-la e, crucialmente, não pode passar o DBAN nela.

⚠️ Perigo: Quando um bloco da área visível começa a falhar, o controlador o marca como "Bad Block" e o substitui por um bloco saudável da área de overprovisioning. O bloco "ruim" (que ainda pode ser lido, mas não gravado com confiabilidade) é aposentado contendo seus dados. Ele entra em um limbo digital inacessível via software padrão, mas perfeitamente legível se o chip de memória for removido e lido diretamente.

Em ambientes corporativos e datacenters, onde a conformidade com a LGPD ou GDPR é mandatória, ignorar a área de overprovisioning é uma falha de conformidade. Se o seu processo de descarte de ativos envolve apenas "formatar o disco", você está vazando dados.

A complexidade do QLC e a densidade de dados

A introdução de células QLC (Quad-Level Cell) agravou o problema da sanitização. QLC armazena 4 bits por célula, o que exige 16 níveis de voltagem distintos e precisos. A escrita em QLC é lenta e causa alto desgaste.

Para mitigar isso, os controladores modernos usam algoritmos de Wear Leveling (nivelamento de desgaste) extremamente agressivos. Eles espalham as gravações por todo o drive para evitar que uma célula morra prematuramente. Isso significa que um único arquivo de 1GB pode ter seus fragmentos espalhados por milhares de blocos físicos diferentes através de múltiplos chips NAND.

Tentar realizar uma sanitização por sobrescrita (padrão DoD 5220.22-M, por exemplo) em um drive QLC de alta capacidade é uma tarefa de Sísifo. O controlador estará lutando contra você o tempo todo, movendo dados para preservar a vida útil do drive, impedindo que você atinja cada célula física necessária. Além disso, a latência gerada por essa operação em drives de 8TB ou 16TB torna o processo inviável em escala de datacenter.

Tabela comparativa: métodos de sanitização

Para situar a eficácia das técnicas, comparemos o impacto real em diferentes mídias:

| Método | HDD (Magnético) | SSD (SATA/NVMe) | Eficácia de Segurança |

|---|---|---|---|

| Sobrescrita (Zero-fill) | Eficaz (remove magnetismo) | Ineficaz (FTL redireciona escrita) | Baixa em SSDs |

| Degaussing (Desmagnetização) | Destruição Total | Inútil (não afeta elétrons) | Nula em SSDs |

| Block Erase (Comando Firmware) | N/A | Eficaz (se o firmware não tiver bugs) | Média/Alta |

| Crypto-Erase | Eficaz (se encriptado antes) | Padrão Ouro (instantâneo) | Muito Alta |

| Destruição Física (Shredding) | Eficaz | Eficaz (requer granulação <2mm) | Absoluta |

ZNS: Zoned Namespaces e a tentativa de controle

O padrão ZNS (Zoned Namespaces), parte da especificação NVMe, tenta devolver algum controle ao host. Em um SSD ZNS, o espaço de armazenamento é dividido em zonas. O host (servidor) deve escrever sequencialmente dentro de uma zona e, para sobrescrever dados, deve resetar a zona inteira.

Isso reduz a necessidade de uma FTL complexa e diminui a amplificação de escrita. Do ponto de vista de segurança, o ZNS facilita a sanitização se a aplicação for desenhada para isso. Como as zonas correspondem mais diretamente à geometria física da NAND, o comando de "resetar zona" é mais confiável do que uma sobrescrita em um SSD convencional.

No entanto, o ZNS não é mágica. Ele exige que o software (sistema de arquivos ou aplicação de banco de dados) gerencie a alocação. Se a implementação do software for falha, dados podem persistir em zonas que não foram corretamente resetadas. O ZNS melhora a visibilidade, mas não elimina a necessidade de criptografia.

Figura: Comparação visual entre a estrutura de dados caótica de um SSD Convencional versus a organização sequencial por zonas de um SSD ZNS (Zoned Namespaces), destacando a previsibilidade do armazenamento.

Figura: Comparação visual entre a estrutura de dados caótica de um SSD Convencional versus a organização sequencial por zonas de um SSD ZNS (Zoned Namespaces), destacando a previsibilidade do armazenamento.

Crypto-Erase: A única bala de prata lógica

Se você não pode confiar que o controlador vai apagar o dado físico, você deve garantir que o dado físico seja inútil. É aqui que entra o Crypto-Erase.

A premissa é simples: o SSD (especialmente modelos SED - Self-Encrypting Drives) encripta todos os dados que entram na NAND com uma chave mestra (MEK - Media Encryption Key), gerada internamente. Mesmo que você não tenha definido uma senha, o drive está encriptando os dados.

Para "apagar" o disco, você não apaga os terabytes de dados. Você envia um comando para o controlador trocar a chave de criptografia.

💡 Dica Pro: Em drives NVMe, use o comando

nvme formatcom a opção de Secure Erase criptográfico (geralmente User Data Erase ou Cryptographic Erase). O comando instrui o drive a descartar a chave antiga e gerar uma nova.

O resultado? Todos os dados na NAND, incluindo overprovisioning e blocos ruins, tornam-se instantaneamente lixo aleatório indecifrável. Não importa se o FTL escondeu blocos; sem a chave, eles são irrecuperáveis.

O tempo de execução cai de horas (sobrescrita) para segundos. A segurança sobe de "duvidosa" para "computacionalmente inviável de quebrar".

Protocolos de desintegração física

Existe um cenário onde o Crypto-Erase não é suficiente: quando você não confia no fabricante do hardware. Firmwares podem ter bugs. Implementações de geradores de números aleatórios (RNG) podem ser previsíveis. Backdoors podem existir.

Para dados classificados como Top Secret ou infraestrutura crítica, a única saída é a desintegração física. Mas atenção: furar o SSD com uma furadeira não basta. Chips NAND são pequenos. Se você quebrar a placa de circuito mas deixar o chip de memória intacto, os dados podem ser extraídos.

A norma NSA/CSS para destruição de estado sólido exige trituradores (shredders) que reduzam o dispositivo a partículas de tamanho nominal de 2mm x 2mm. Essencialmente, transformar o SSD em pó. Se você não tem orçamento para um triturador industrial, a incineração em fornos de fundição licenciados é a alternativa.

O veredito defensivo

Pare de tratar SSDs como HDDs rápidos. A abstração que faz o SSD funcionar é a mesma que impede você de limpá-lo da maneira antiga.

Criptografia desde o dia zero: Use BitLocker, LUKS ou a criptografia nativa do hardware (OPAL). Se o dado for gravado em texto plano, você já perdeu a batalha da sanitização segura.

Abandone o DBAN: Use as ferramentas do fabricante (Samsung Magician, Western Digital Dashboard) ou comandos NVMe nativos (

nvme-clino Linux) para invocar o Sanitize ou Crypto-Erase.Segregação física: Se o dado é vital, o disco nunca sai da empresa inteiro. Contrate serviços de destruição física certificada que triturem o drive na sua frente.

Segurança não é sobre esperança, é sobre garantia. A sobrescrita em flash é esperança. A criptografia e a trituração são garantias.

Referências & Leitura Complementar

NIST SP 800-88 Rev. 1: Guidelines for Media Sanitization. O documento definitivo sobre como limpar mídias.

NVM Express Base Specification: Seção sobre comandos de Sanitize e Format NVM.

SNIA (Storage Networking Industry Association): Artigos técnicos sobre Data Recovery e SSD Sanitization.

JEDEC JESD218: Padrões de requisitos de estado sólido e resistência (endurance).

Perguntas Frequentes (FAQ)

Passar ímãs ou desmagnetizadores apaga um SSD?

Não. SSDs armazenam dados através de cargas elétricas em transistores de porta flutuante, não magnetismo. Degaussers são inúteis contra mídias flash; a destruição física ou lógica é necessária. Você só vai estragar o controlador, mas os dados nos chips de memória permanecerão intactos.O comando 'dd' ou DBAN funciona para limpar SSDs NVMe?

Geralmente não. Ferramentas de sobrescrita linear não conseguem acessar áreas de overprovisioning ou blocos marcados como ruins pelo controlador, onde fragmentos de dados sensíveis podem permanecer. Além disso, o desgaste excessivo reduz a vida útil do drive sem garantir a limpeza total.O que é Crypto-Erase e por que é recomendado para ZNS?

Crypto-Erase deleta a chave de criptografia da unidade (MEK), tornando os dados instantaneamente ilegíveis. Em ZNS, isso permite sanitizar zonas específicas ou o drive todo sem desgaste excessivo de escrita e contorna a complexidade do mapeamento físico das zonas.

Roberto Esteves

Especialista em Segurança Defensiva

"Com 15 anos de experiência em Blue Team, foco no que realmente impede ataques: segmentação, imutabilidade e MFA. Sem teatro de segurança, apenas defesa real e robusta para infraestruturas críticas."