Persistência invisível: dissecando rootkits de firmware em controladores NVMe

Uma análise forense sobre como atores de ameaça exploram o firmware de SSDs para persistência indetectável. Descubra vetores de infecção, a cegueira dos EDRs e métodos de sanitização.

O LED de atividade do servidor pisca em um padrão rítmico, quase imperceptível, enquanto o sistema operacional reporta 0% de utilização de disco. Para um administrador de sistemas, é apenas um ruído de fundo. Para um investigador forense, é o sinal de exfiltração de dados ocorrendo abaixo da camada do sistema operacional. O adversário não está mais no C:\Windows\System32; ele desceu para o silício.

A segurança de endpoint tradicional baseia-se em uma premissa fundamentalmente falha: a confiança no hardware. Assumimos que o dispositivo de armazenamento é um repositório passivo de bits, obediente aos comandos de leitura e escrita do sistema de arquivos. Esta suposição é o vetor de ataque mais perigoso na infraestrutura moderna. Um SSD NVMe não é apenas um disco; é um computador completo, rodando um sistema operacional proprietário, com acesso privilegiado a todos os dados que transitam por ele.

Resumo em 30 segundos

- O Controlador é um Alvo: Controladores SSD modernos possuem processadores multi-core (ARM/RISC-V) e RAM própria, funcionando como um computador independente capaz de executar código malicioso.

- Invisibilidade Total: Rootkits de firmware operam abaixo do Kernel do OS. Eles podem interceptar chamadas de leitura para entregar dados "limpos" aos antivírus enquanto executam ataques ativos.

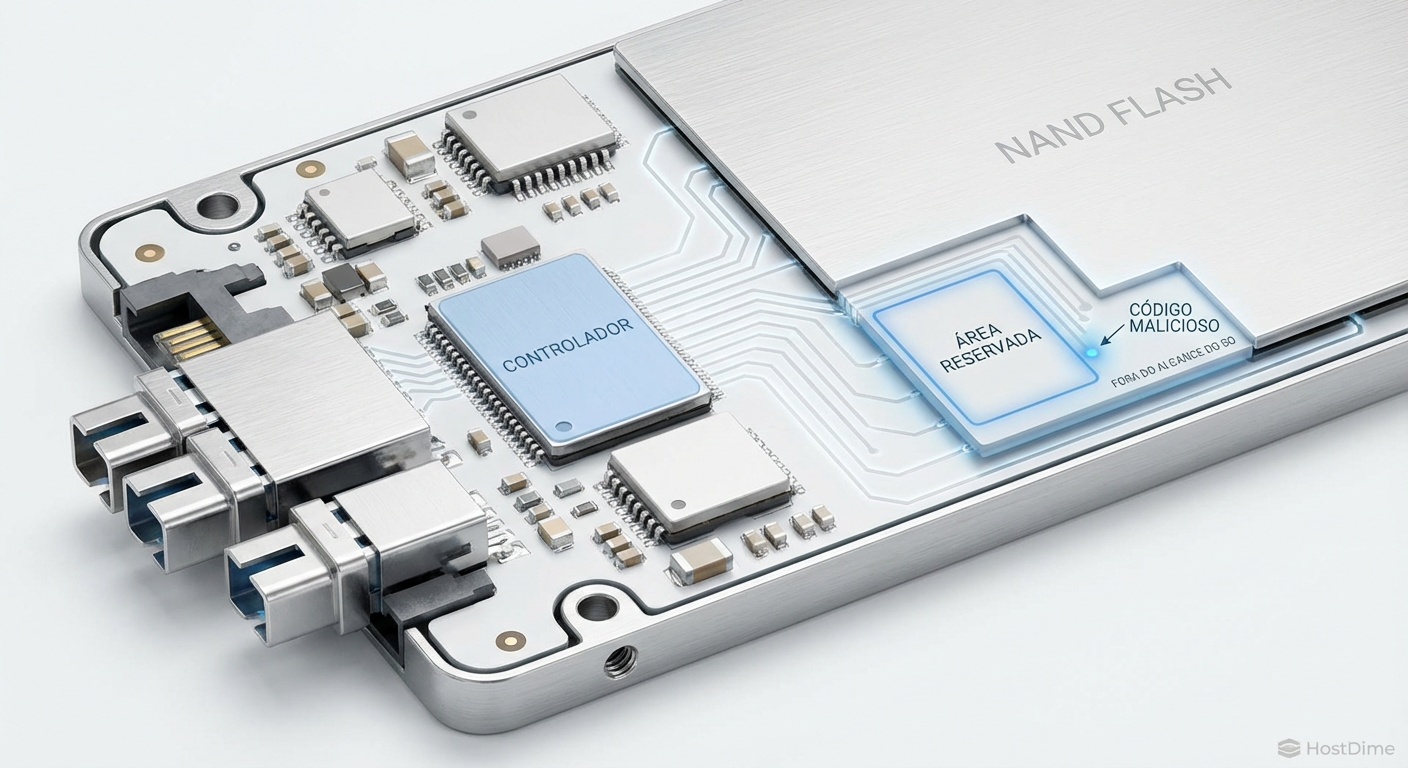

- Persistência Irrevogável: A formatação, reinstalação do OS ou troca de placa-mãe são inúteis. O código malicioso reside na área reservada da memória NAND, sobrevivendo a qualquer tentativa de limpeza lógica.

O vetor oculto no silício: anatomia de um controlador comprometido

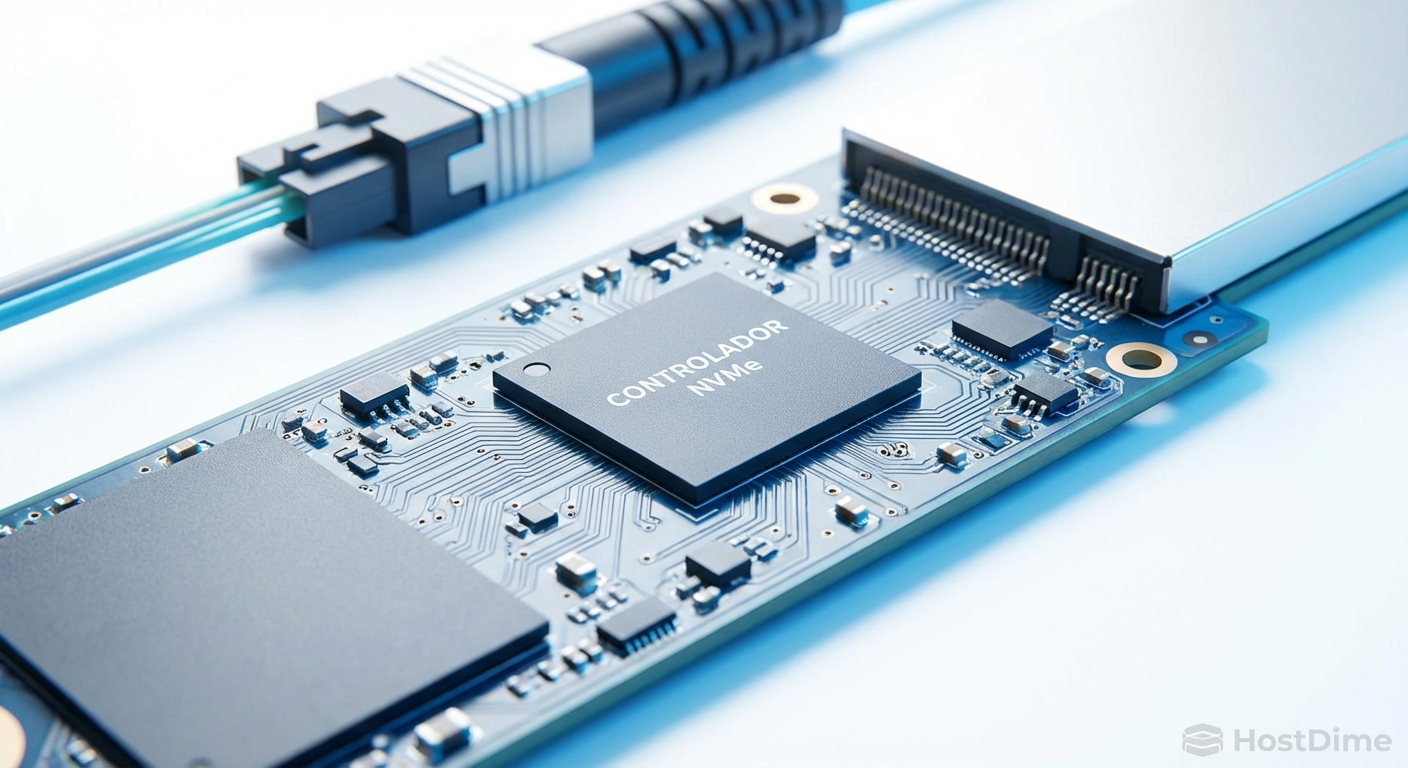

Para compreender a gravidade da ameaça, precisamos dissecar o componente. Um drive NVMe Enterprise ou de alto desempenho (como as séries Samsung 990 Pro ou WD Black SN850X) é gerenciado por um controlador complexo. Este chip é, na prática, um SoC (System on Chip) contendo múltiplos núcleos de processamento (geralmente ARM Cortex-R ou arquiteturas proprietárias baseadas em RISC-V), memória SRAM dedicada e, frequentemente, um buffer DRAM externo.

O firmware que roda neste controlador gerencia a Camada de Tradução de Flash (FTL - Flash Translation Layer). A FTL é responsável por mapear os endereços lógicos (LBA) que o Windows ou Linux veem para os endereços físicos nas células NAND.

💡 Dica Pro: Em uma análise forense, nunca confie na capacidade reportada pelo disco. A área de Over-provisioning (espaço reservado para gestão de desgaste) pode ocupar de 7% a 28% da capacidade total da NAND e é o esconderijo perfeito para payloads maliciosos, totalmente invisível ao sistema operacional hospedeiro.

Quando um atacante compromete o firmware, ele ganha controle sobre a FTL. Isso significa que ele controla a realidade que o sistema operacional percebe. O atacante pode instruir o controlador a armazenar dados roubados em blocos marcados como "ruins" (bad blocks) ou na área de over-provisioning, onde nenhuma ferramenta de varredura de disco convencional jamais olhará.

Figura: Diagrama esquemático da arquitetura interna de um SSD, destacando onde o código malicioso se esconde na área reservada da NAND, fora do alcance do Sistema Operacional.

Figura: Diagrama esquemático da arquitetura interna de um SSD, destacando onde o código malicioso se esconde na área reservada da NAND, fora do alcance do Sistema Operacional.

Injeção de código na flash NAND: a falha na cadeia de confiança

A entrada do atacante raramente exige acesso físico. A vulnerabilidade reside no mecanismo de atualização de firmware. Historicamente, muitos fabricantes de SSDs priorizaram a facilidade de atualização e recuperação de falhas em detrimento da segurança, permitindo a gravação de binários de firmware não assinados ou fracamente validados.

O processo de ataque segue uma cadeia de custódia quebrada:

Exploração Inicial: O atacante ganha privilégios de administrador/root no sistema hospedeiro via phishing ou exploit de dia zero.

Reconhecimento de Hardware: O malware identifica o modelo do controlador NVMe e a versão do firmware via comandos

NVMe Identify.Flash Malicioso: Utilizando ferramentas de atualização de fornecedor (muitas vezes disponíveis publicamente) ou comandos NVMe de baixo nível (Vendor Specific Commands), o atacante envia um novo firmware modificado para o drive.

Reinicialização: No próximo ciclo de energia, o SSD carrega o sistema operacional comprometido do controlador.

A partir deste ponto, o atacante possui persistência de nível de hardware. O drive pode interceptar o tráfego PCIe, modificar dados em tempo real e até realizar ataques de DMA (Direct Memory Access) para injetar código na RAM do sistema hospedeiro, contornando proteções do kernel.

Tabela Comparativa: Firmware Padrão vs. Firmware Comprometido

| Característica | Firmware Legítimo | Firmware com Rootkit (Comprometido) |

|---|---|---|

| Resposta a Leitura (LBA 0) | Retorna o MBR/GPT real gravado no disco. | Retorna um MBR "limpo" para ferramentas de segurança, mas executa código malicioso no boot real. |

| Comportamento em "Wipe" | Apaga a tabela de mapeamento FTL, tornando os dados irrecuperáveis. | Simula o apagamento, mas preserva o payload malicioso e dados exfiltrados na área reservada. |

| Uso de Recursos | Otimizado para performance de I/O. | Consumo de energia e latência ligeiramente elevados devido ao processamento oculto de dados. |

| Visibilidade do OS | Totalmente transparente. | Invisível. O OS vê apenas o que o controlador permite. |

A cegueira dos EDRs diante da execução fora do sistema

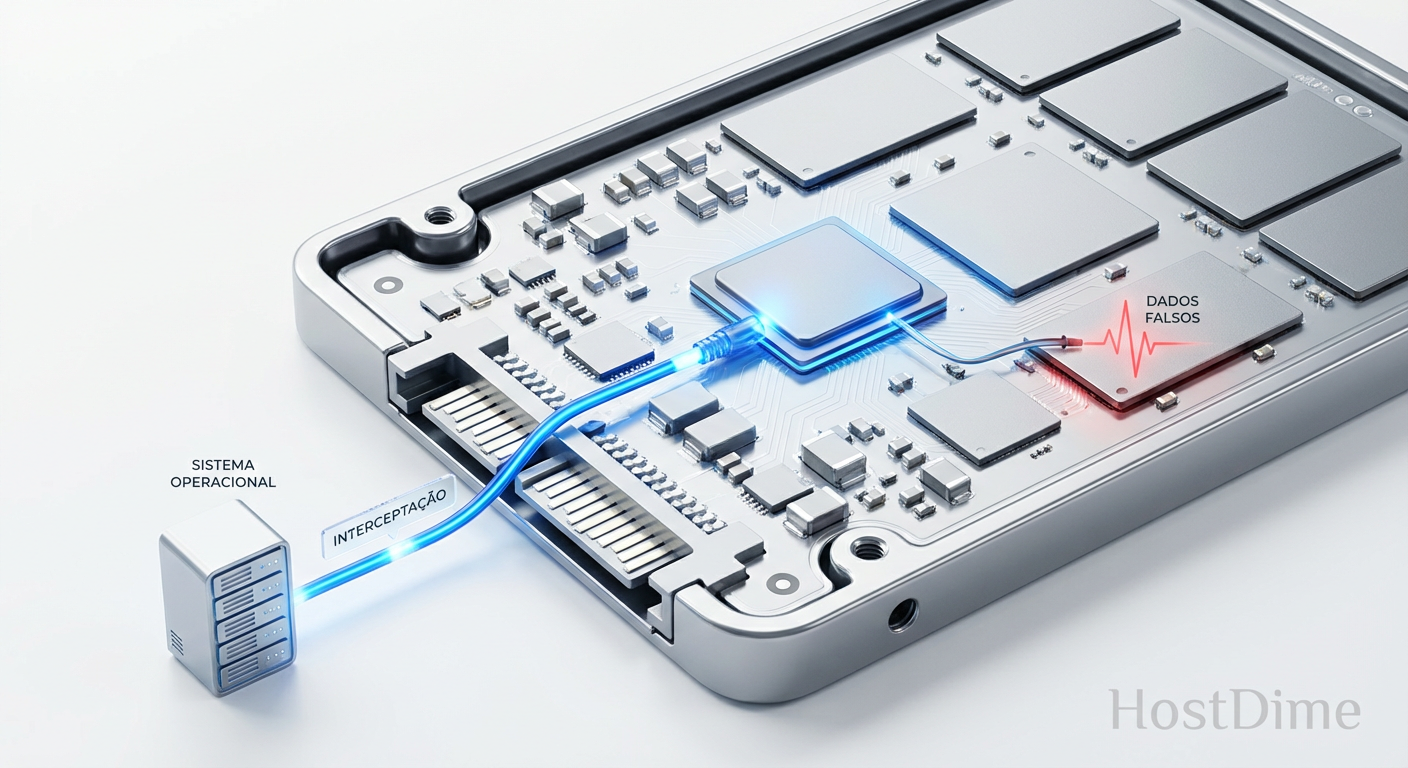

As ferramentas de Detecção e Resposta de Endpoint (EDR) operam, na melhor das hipóteses, no nível do Kernel (Ring 0). O firmware do SSD opera em um nível conceitual que poderíamos chamar de "Ring -3". O EDR não tem visibilidade sobre o que acontece dentro do processador do SSD.

Um cenário clássico de evasão é a técnica de "Shadow MBR". Quando o sistema operacional ou o antivírus solicita a leitura do Setor de Boot Mestre (MBR) para verificar integridade, o controlador do SSD intercepta o pedido. Ele verifica a origem da solicitação e entrega uma cópia perfeita e limpa do MBR original.

No entanto, durante a sequência de boot real da BIOS/UEFI, o controlador entrega o código malicioso. O rootkit é carregado na memória antes mesmo do kernel do Windows ou Linux ser inicializado. O EDR, que carrega depois, já está operando em um ambiente comprometido.

Figura: Representação visual do ataque Man-in-the-Middle realizado pelo controlador do SSD, entregando dados falsos ao sistema operacional enquanto executa código malicioso.

Figura: Representação visual do ataque Man-in-the-Middle realizado pelo controlador do SSD, entregando dados falsos ao sistema operacional enquanto executa código malicioso.

⚠️ Perigo: Ferramentas de "Zero Fill" ou formatação de baixo nível via software são inúteis aqui. Elas enviam comandos de escrita de zeros para os endereços lógicos (LBA). O controlador comprometido pode simplesmente confirmar a operação como "Sucesso" sem realmente sobrescrever a área onde o malware reside.

Implementando verificação criptográfica e TCG Opal

A defesa contra esse vetor exige uma mudança de paradigma: do software para o hardware. A única maneira de garantir a integridade do armazenamento é através de criptografia baseada em hardware e verificação de assinatura digital rigorosa.

O padrão TCG Opal 2.0 (Trusted Computing Group) é a linha de defesa primária. Drives compatíveis com Opal (Self-Encrypting Drives - SED) realizam a encriptação e decriptação no próprio controlador, mas a chave de autenticação é gerenciada externamente.

Para mitigar o risco de injeção de firmware:

Bloqueio de Firmware: Utilize comandos NVMe para bloquear atualizações de firmware após a implantação (

Firmware Commitcom proteção).Secure Boot de Hardware: Adquira apenas SSDs que implementem Hardware Root of Trust. Isso significa que o controlador possui uma chave pública imutável gravada no silício durante a fabricação. Antes de carregar qualquer firmware da NAND, o controlador verifica a assinatura digital. Se a assinatura não corresponder à do fabricante, o drive se recusa a inicializar (entra em modo de pânico ou recuperação).

Monitoramento de SMART Estendido: Rootkits mal escritos podem causar anomalias nos atributos SMART, como aumentos inexplicáveis na contagem de ciclos de energia ou erros de CRC na interface PCIe.

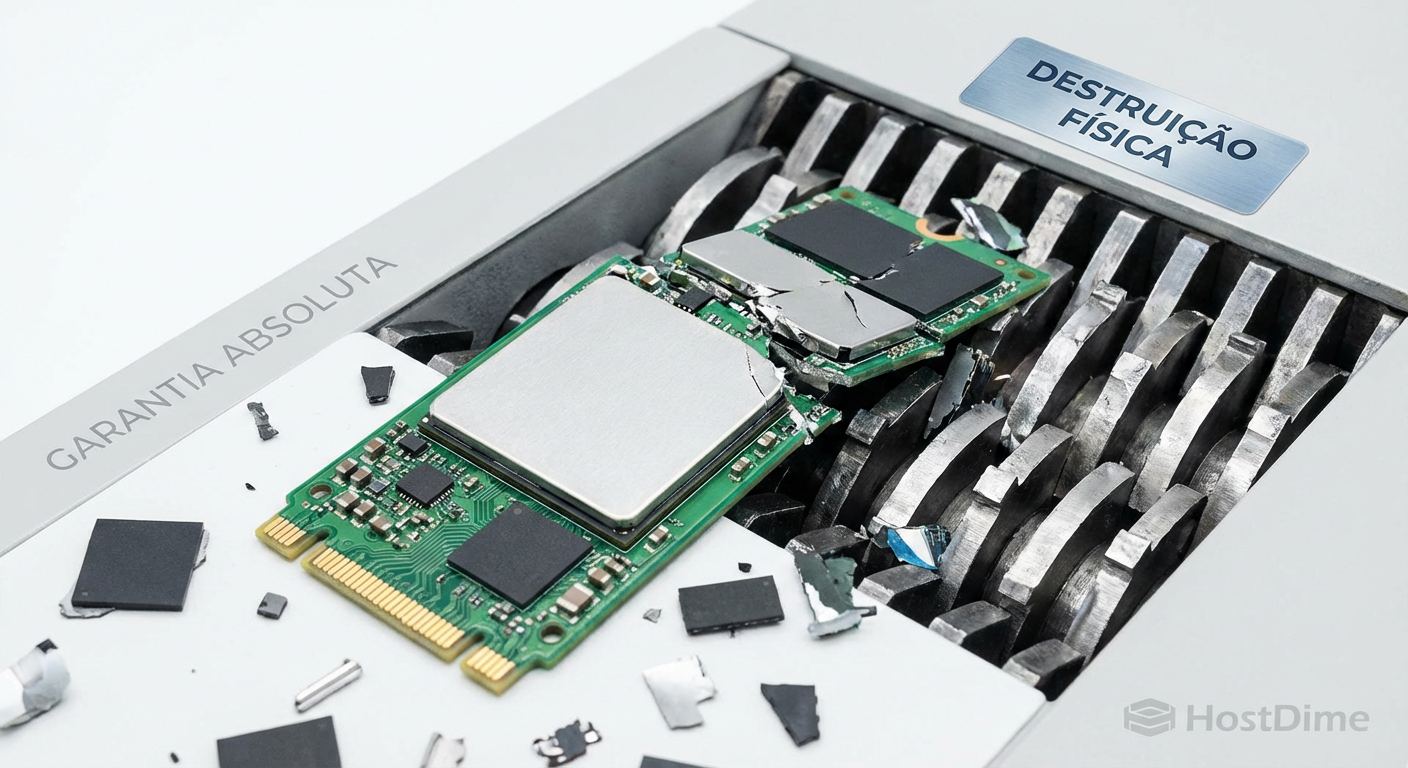

Protocolos de sanitização: quando a destruição física é a única saída

Em incidentes de segurança de alto nível onde há suspeita de comprometimento de firmware, a reutilização do hardware é inaceitável. A "limpeza" lógica não oferece garantias.

O comando NVMe Format (NVM Command Set) possui opções para Cryptographic Erase. Isso instrui o controlador a descartar a chave de encriptação de mídia (MEK). Teoricamente, isso torna os dados irrecuperáveis instantaneamente. No entanto, se o firmware que executa esse comando estiver comprometido, ele pode fingir que apagou a chave.

Figura: Fotografia macro de um SSD NVMe sendo destruído fisicamente por um triturador industrial, a única garantia absoluta de remoção de malware de firmware.

Figura: Fotografia macro de um SSD NVMe sendo destruído fisicamente por um triturador industrial, a única garantia absoluta de remoção de malware de firmware.

Para ambientes críticos, a norma NIST SP 800-88 Rev. 1 (Guidelines for Media Sanitization) é clara. Se a integridade do firmware não puder ser verificada (o que é quase impossível sem equipamento de laboratório especializado como leitores JTAG), a destruição física é o único caminho. O dispositivo deve ser pulverizado em partículas pequenas o suficiente para impedir a recuperação de dados dos chips NAND individuais.

O silêncio é o alerta

A sofisticação dos rootkits de firmware em controladores NVMe representa o ápice da persistência de ameaças. Não estamos mais lidando com arquivos infectados, mas com infraestrutura traidora. À medida que os controladores de armazenamento se tornam mais potentes, com múltiplos núcleos e acesso direto à memória via barramento PCIe, eles se tornam o esconderijo perfeito.

Para o investigador de segurança, a lição é dura: a ausência de evidência no sistema de arquivos não é evidência de ausência de comprometimento. Se a cadeia de custódia digital foi quebrada, o hardware deve ser considerado hostil. Em caso de dúvida, não formate. Destrua.

Referências & Leitura Complementar

NVM Express Base Specification 2.0: Detalhes sobre comandos de administração, atualização de firmware e sanitização.

NIST Special Publication 800-88 Revision 1: Diretrizes para sanitização de mídia e destruição segura de dados.

TCG Storage Architecture Core Specification: Documentação sobre padrões Opal e Ruby para drives com encriptação automática (SED).

NSA/CSS Storage Device Sanitization Manual: Protocolos de desclassificação de hardware de armazenamento.

Formatar o SSD remove um rootkit de firmware?

Não. A formatação (mesmo o 'zero fill' ou formatação lenta) afeta apenas a área de armazenamento de dados do usuário (LBA). O rootkit reside na área reservada do firmware do controlador ou em blocos de over-provisioning, sobrevivendo à reinstalação do sistema operacional, troca de partições e formatações lógicas.Como detectar se o firmware do meu SSD foi comprometido?

A detecção é extremamente difícil via software convencional, pois o controlador pode mentir para o sistema operacional. Exige análise de comportamento de I/O anômalo (latência inexplicável), verificação de hash do firmware contra o banco de dados oficial do fabricante (se disponível) ou uso de ferramentas de hardware forense via interfaces físicas como JTAG/UART para extrair o código diretamente do chip.O que é a 'Shadow MBR' em ataques de armazenamento?

É uma técnica de evasão onde o malware residente no firmware intercepta as tentativas de leitura do setor de boot (MBR/GPT) feitas pelo sistema operacional ou antivírus. O controlador entrega uma versão "limpa" e original para a ferramenta de segurança, mas executa o código malicioso real durante a inicialização física da máquina, garantindo que o ataque permaneça invisível.

Viktor Kovac

Investigador de Incidentes de Segurança

"Não busco apenas o invasor, mas a falha silenciosa. Rastreio vetores de ataque, preservo a cadeia de custódia e disseco logs até que a verdade digital emerja das sombras."