Ransomware de exfiltração: por que a imutabilidade não salva seus segredos

A imutabilidade protege a integridade, mas não a confidencialidade. Descubra como o ransomware moderno usa ferramentas de storage para roubar dados imutáveis e como arquitetar a defesa.

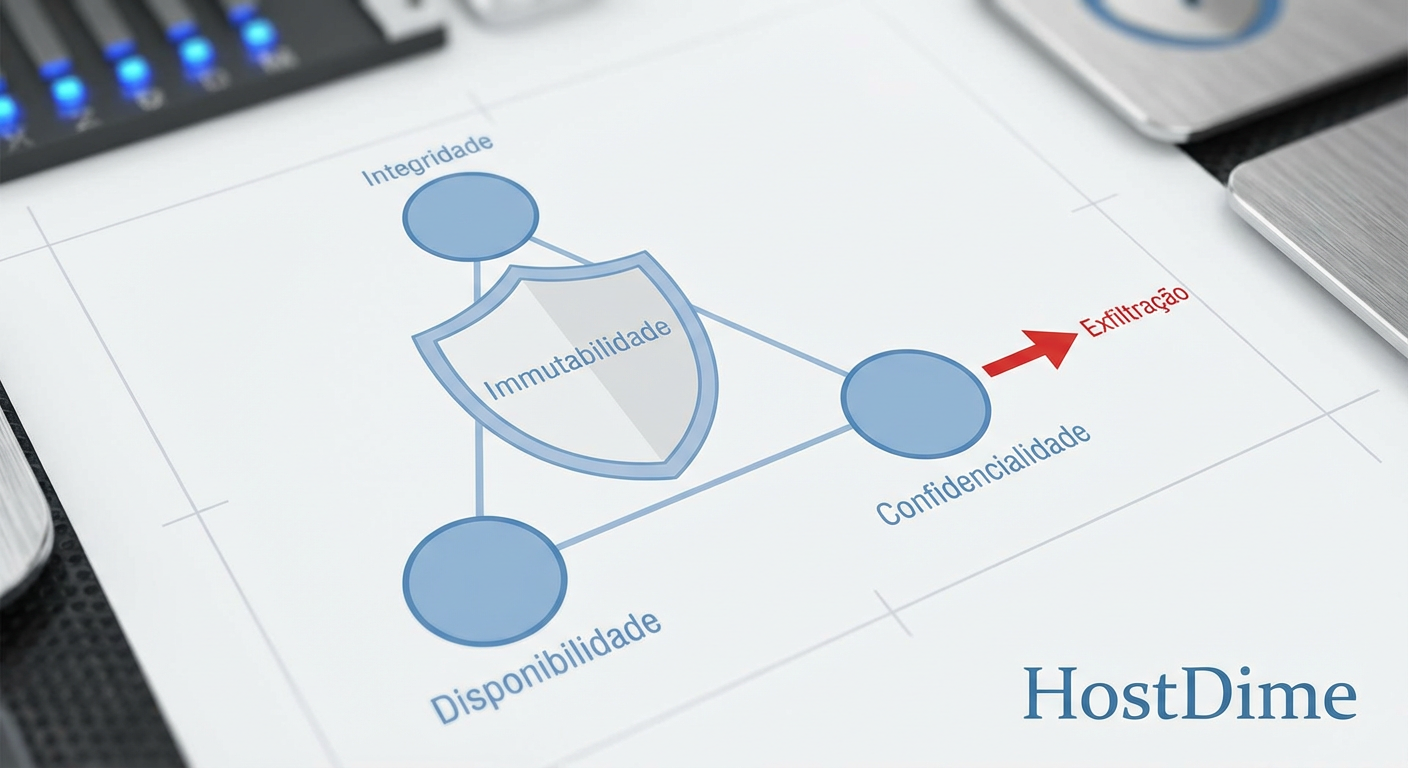

A indústria de armazenamento passou a última década obcecada com um único pilar da tríade CIA (Confidencialidade, Integridade, Disponibilidade): a Integridade. Com a ascensão do ransomware destrutivo, arquitetos de dados correram para implementar repositórios imutáveis (WORM - Write Once, Read Many) em appliances de deduplicação, fitas LTO e buckets S3. A premissa era sólida: se o atacante não pode apagar ou criptografar seus backups, a recuperação é garantida.

No entanto, o cenário de ameaças sofreu uma mutação crítica. O ransomware moderno não é apenas um evento de negação de serviço; é um evento de violação de dados. Grupos como LockBit e BlackCat/ALPHV industrializaram a "dupla extorsão". Antes de criptografar os dados de produção, eles exfiltram petabytes de informações sensíveis. Neste cenário, a imutabilidade do seu storage torna-se irrelevante. Um dado imutável pode ser lido. Se pode ser lido, pode ser copiado. Se pode ser copiado, pode ser vazado.

Resumo em 30 segundos

- Imutabilidade não é privacidade: O S3 Object Lock e snapshots imutáveis impedem a alteração e exclusão, mas não bloqueiam operações de leitura (GET/LIST) usadas para roubar dados.

- Armas silenciosas: Atacantes utilizam ferramentas nativas de storage e backup (como Rclone ou APIs de replicação) para drenar dados em alta velocidade sem disparar alarmes de malware.

- Criptografia na origem é mandatória: A única defesa real contra a exfiltração é garantir que os dados armazenados no disco sejam ininteligíveis sem as chaves, que devem residir fora do sistema de armazenamento.

A evolução da extorsão dupla e a gravidade dos dados

No ecossistema de infraestrutura, falamos frequentemente sobre a "gravidade dos dados" — a tendência de aplicações e serviços se moverem para onde os dados residem devido à latência e throughput. Infelizmente, essa gravidade também atrai atores maliciosos. Arrays de armazenamento centralizados (SAN/NAS) e repositórios de backup tornaram-se o alvo primário porque oferecem o maior retorno sobre o investimento (ROI) para o atacante.

Por que atacar mil endpoints individuais se você pode comprometer um único controlador de storage ou servidor de backup que contém a "joia da coroa" da organização já consolidada e indexada?

A mudança tática é clara: a criptografia dos discos é agora o estágio final, muitas vezes executada dias ou semanas após a invasão inicial. O foco primário é a exfiltração silenciosa. Em 2024 e 2025, observamos incidentes onde a criptografia sequer foi executada; a ameaça de vazar dados de propriedade intelectual ou PII (Informações de Identificação Pessoal) foi suficiente para extorquir o pagamento.

Para o arquiteto de storage, isso muda fundamentalmente o modelo de ameaça. A métrica de sucesso não é mais apenas o RTO (Recovery Time Objective), mas a capacidade de impedir que bits saiam do perímetro do datacenter ou da VPC não autorizados.

Fig. 1: A lacuna de segurança da imutabilidade: proteção contra destruição, mas vulnerabilidade ao roubo.

Fig. 1: A lacuna de segurança da imutabilidade: proteção contra destruição, mas vulnerabilidade ao roubo.

A falácia do S3 Object Lock e WORM

A tecnologia de Object Lock (bloqueio de objeto), padronizada pela API S3 e adotada por vendors como MinIO, Dell (ECS/ObjectScale), NetApp (StorageGRID) e Pure Storage, é uma ferramenta vital para conformidade e proteção contra exclusão. Ela funciona através da aplicação de retenção legal ou períodos de conformidade que rejeitam chamadas de API DELETE ou PUT (sobrescrita).

Contudo, a especificação do S3 Object Lock não interfere nas chamadas GET. Um objeto bloqueado deve, por definição, estar disponível para recuperação. Se um atacante compromete as credenciais de acesso (Access Key/Secret Key) com permissões de leitura, o Object Lock não oferece resistência alguma à exfiltração.

⚠️ Perigo: Muitos administradores confundem "Imutabilidade" com "Segurança Total". Um bucket S3 configurado com Compliance Mode impedirá que um hacker apague seus backups, mas permitirá que ele baixe cada objeto, monte o banco de dados em seu próprio laboratório e extraia os segredos.

Isso se aplica igualmente a snapshots imutáveis em block storage (como ZFS snapshots ou volumes protegidos). Se o atacante conseguir montar o snapshot ou clonar o volume para um host sob seu controle, a imutabilidade do snapshot original não impede a leitura dos blocos contidos nele.

O uso de ferramentas legítimas para drenagem de dados

O pesadelo da equipe de SecOps (Segurança de Operações) é o ataque que não utiliza malware. Em ambientes de armazenamento, isso é realizado através de ferramentas administrativas legítimas, uma técnica conhecida como "Living off the Land" (LotL).

Para exfiltrar dados de um NAS ou Object Storage, atacantes raramente escrevem scripts Python personalizados que poderiam ser detectados por EDRs. Em vez disso, eles utilizam binários assinados e confiáveis:

Rclone: O "canivete suíço" do armazenamento em nuvem. Um atacante pode configurar um remote apontando para o seu storage local e outro para um bucket público na nuvem, executando um comando

rclone syncque satura seu link de uplink. Para o sistema operacional, isso parece uma operação de backup legítima.APIs de Replicação Nativa: Em arrays empresariais, atacantes que ganham acesso à console de gerenciamento podem configurar uma tarefa de replicação assíncrona para um array virtualizado na nuvem, ou configurar um "Tiering" para um bucket S3 externo sob controle deles.

Veeam/Commvault PowerShell: Utilizar os próprios módulos do software de backup para exportar pontos de restauração para discos externos ou locais de rede não monitorados.

A velocidade dos discos modernos joga contra nós neste cenário. Um array All-Flash NVMe é capaz de entregar gigabytes por segundo de leitura. Enquanto isso é excelente para bancos de dados, também significa que um atacante pode exfiltrar terabytes de dados em uma janela de tempo extremamente curta, muitas vezes antes que qualquer humano note a degradação de performance.

Detecção de anomalias: a assinatura de leitura

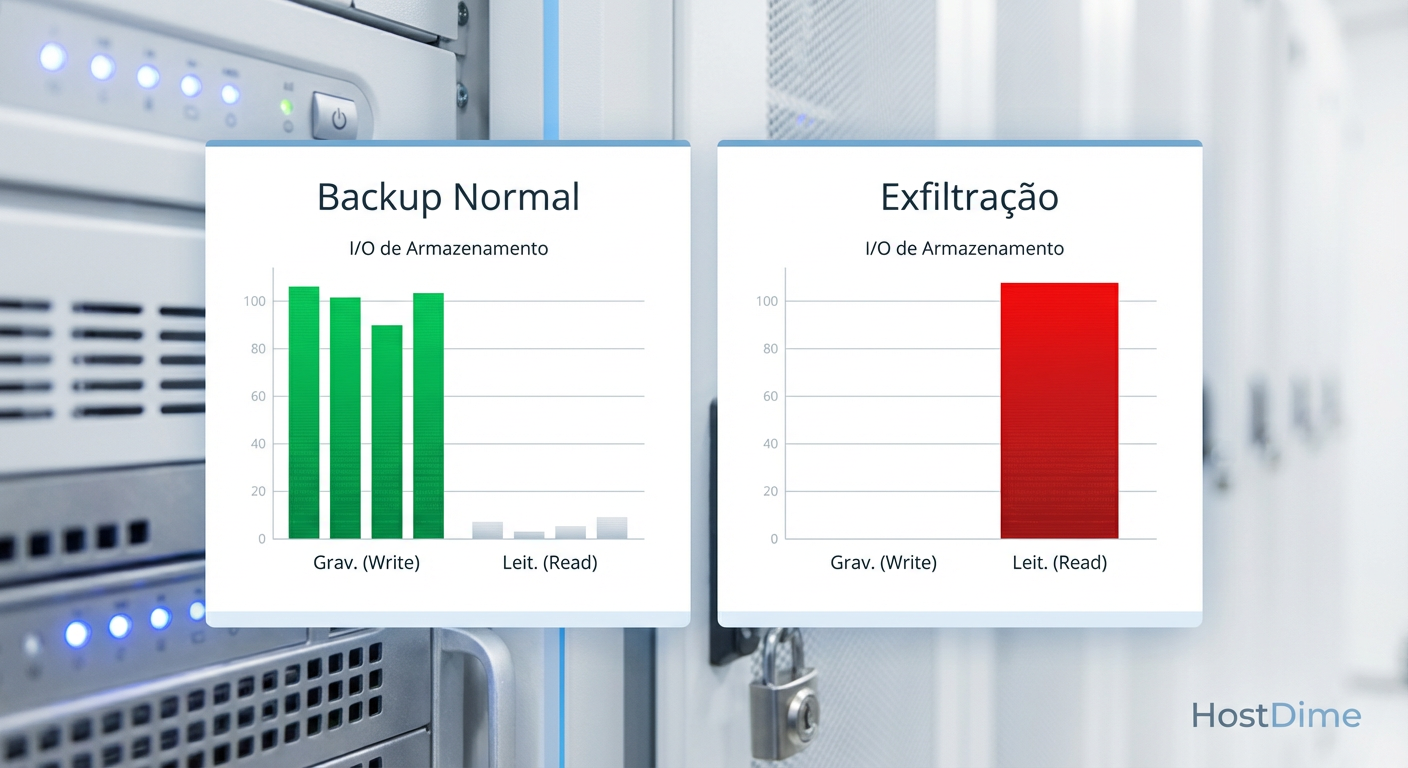

Se não podemos confiar apenas no bloqueio de escrita, precisamos monitorar o padrão de I/O (Input/Output). Repositórios de backup e arquivos mortos possuem uma assinatura de tráfego muito específica: eles são pesados em escrita (Ingress) e leves em leitura (Egress), exceto durante janelas de restauração ou testes de DR.

Um ataque de exfiltração inverte essa lógica. De repente, um repositório que historicamente recebia 10TB de dados por dia e lia apenas alguns gigabytes para verificações de integridade, passa a sofrer uma leitura massiva e sequencial de 100% dos seus dados.

Fig. 2: Assinatura de I/O: a inversão do padrão de tráfego em repositórios de backup durante um ataque de exfiltração.

Fig. 2: Assinatura de I/O: a inversão do padrão de tráfego em repositórios de backup durante um ataque de exfiltração.

Arquitetos de dados devem trabalhar com suas equipes de monitoramento e fornecedores de storage para configurar alertas baseados em comportamento, não apenas em capacidade ou falha de hardware.

Indicadores de Compromisso (IoCs) no Storage:

Aumento súbito de

GETrequests: Em Object Storage, um spike de 500% em requisições de leitura fora da janela de manutenção.Leitura Sequencial em Volumes de Backup: Softwares de backup geralmente leem metadados de forma aleatória, mas uma exfiltração (cópia de arquivo) tende a ser sequencial.

Throughput de Saída (Egress) Saturado: Se a interface de rede do storage está enviando tráfego no limite da banda para um IP externo ou desconhecido.

💡 Dica Pro: Ative o logging de auditoria do protocolo (SMB, NFS, S3) em nível de gerenciamento. Ferramentas modernas de análise de arquivos podem detectar se uma conta de serviço, que normalmente acessa apenas pastas específicas, de repente começa a varrer toda a árvore de diretórios (o padrão "tree-walk" típico de ferramentas de cópia).

Criptografia na origem: a defesa em profundidade

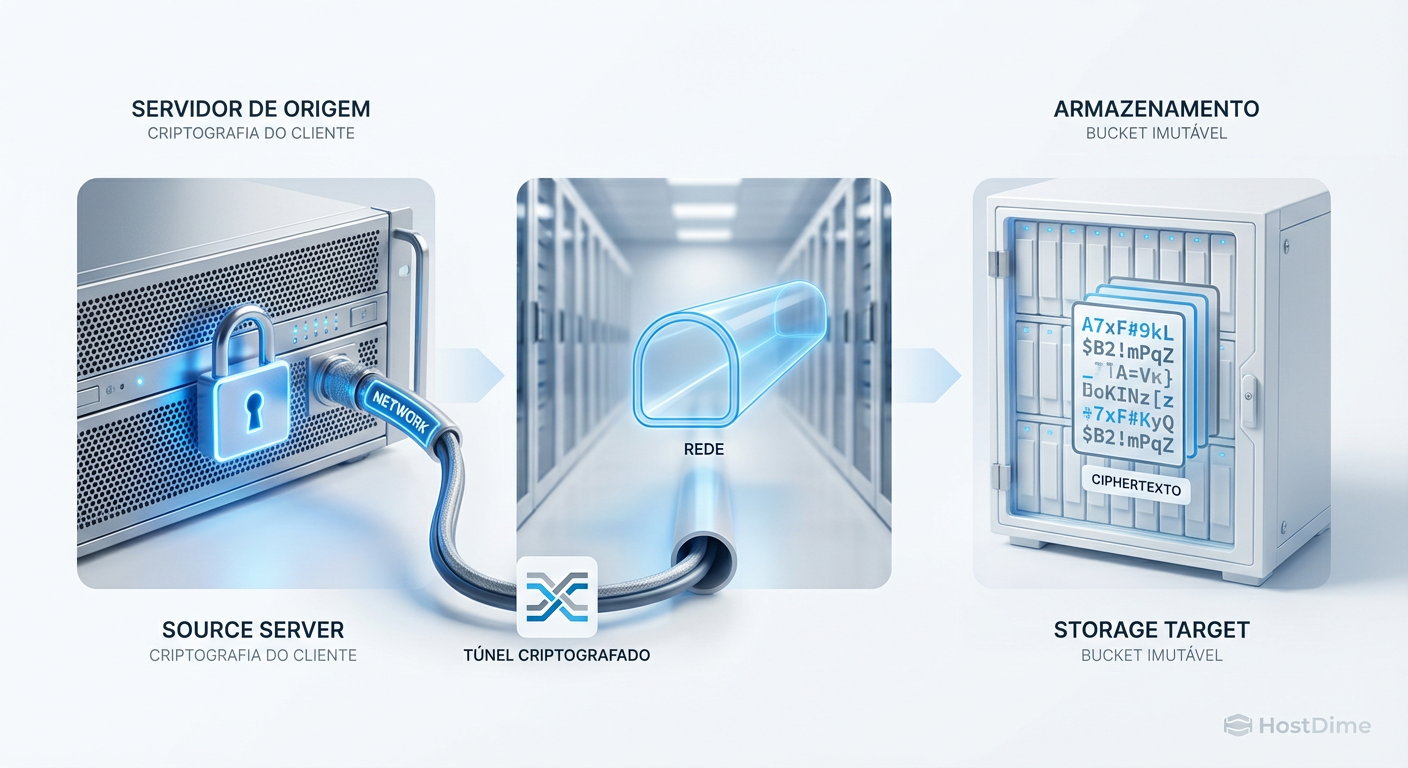

Diante da inevitabilidade de que as credenciais podem vazar e os dados podem ser lidos, a última linha de defesa é garantir que os dados roubados sejam inúteis. Aqui, a distinção entre Criptografia Server-Side (SSE) e Client-Side (CSE) é vital.

A maioria dos sistemas de storage oferece "Data at Rest Encryption" (DARE) usando SEDs (Self-Encrypting Drives) ou criptografia baseada em controlador. Embora proteja contra o roubo físico dos discos, isso é transparente para o sistema operacional ou usuário autenticado. Se o atacante logar como admin, o array descriptografa os dados para ele.

Para combater a exfiltração, a criptografia deve ocorrer antes que os dados toquem o subsistema de armazenamento.

Criptografia no Agente de Backup: O software de backup deve criptografar os blocos na origem (no cliente) antes de enviá-los pela rede. O repositório de destino vê apenas blobs opacos. Se exfiltrados, o atacante terá terabytes de lixo digital sem a chave de criptografia, que não deve estar armazenada no mesmo local que os backups.

Separação de Funções (SoD): As chaves de criptografia devem ser gerenciadas por um KMS (Key Management Service) externo, preferencialmente com suporte a KMIP, e nunca salvas em texto plano nos scripts de automação.

Application-Level Encryption: Para dados não estruturados em File Servers, considere soluções que criptografam o arquivo e exigem um agente no endpoint do usuário para acesso, tornando o servidor de arquivos cego ao conteúdo real.

Fig. 3: Arquitetura de Defesa em Profundidade: Criptografia na origem garantindo que a exfiltração resulte apenas em dados ilegíveis.

Fig. 3: Arquitetura de Defesa em Profundidade: Criptografia na origem garantindo que a exfiltração resulte apenas em dados ilegíveis.

Protocolos de isolamento e preservação forense

Além da prevenção, a arquitetura de armazenamento deve facilitar a resposta a incidentes. Quando a exfiltração é detectada, a reação instintiva é "desligar tudo", o que pode destruir evidências voláteis na memória dos controladores ou caches de escrita.

Arrays de armazenamento modernos devem ser configurados para permitir o isolamento lógico. Isso envolve a capacidade de cortar o acesso à rede de dados (iSCSI/NFS/S3) mantendo a porta de gerenciamento ativa para análise forense, ou o uso de "Air Gaps" lógicos onde a conexão de rede é estabelecida apenas durante a janela de backup e cortada fisicamente ou via firewall (nas camadas 2 ou 3) imediatamente após.

A preservação forense também exige que os logs de acesso do storage sejam enviados em tempo real para um servidor syslog remoto ou SIEM imutável. Atacantes experientes limpam os logs locais do array (audit.log ou bash_history) para ocultar quais dados foram especificamente acessados, deixando a empresa no escuro sobre a extensão do vazamento e suas obrigações legais de notificação (LGPD/GDPR).

O futuro da soberania dos dados

Estamos caminhando para um modelo onde a confiança no perímetro de armazenamento é zero. A identidade é o novo perímetro, e a criptografia é a última fronteira da soberania. Arquitetos de dados devem assumir que seus arrays serão violados e que seus dados serão copiados. A pergunta que define sua resiliência não é "como impeço a cópia?", mas "o que eles conseguem ler na cópia?".

O futuro da proteção de dados exige uma fusão entre as disciplinas de armazenamento e segurança da informação. Não basta saber configurar RAID e LUNs; é necessário entender fluxos de tráfego, gestão de chaves criptográficas e comportamento de anomalias. Se sua estratégia de ransomware depende apenas de backups imutáveis, seus segredos já não são mais seus.

Perguntas Frequentes

1. O uso de VPNs impede a exfiltração de dados? Não necessariamente. VPNs protegem o tráfego em trânsito e o acesso inicial, mas se um atacante comprometer uma credencial válida ou um endpoint dentro da rede, ele pode usar o túnel VPN ou criar túneis reversos (como via SSH ou DNS) para exfiltrar dados. A segurança deve estar no dado e no controle de acesso, não apenas no túnel.

2. Qual a diferença entre Imutabilidade e Criptografia no contexto de ransomware? Imutabilidade protege a integridade (impede alteração/exclusão). Criptografia protege a confidencialidade (impede leitura não autorizada). Para proteção completa contra ransomware de dupla extorsão, você precisa de ambos: imutabilidade para garantir que você possa restaurar, e criptografia para garantir que o atacante não possa ler o que roubou.

3. O throughput do meu storage impacta o risco de exfiltração? Sim. Storages de alta performance (All-Flash NVMe) permitem que grandes volumes de dados sejam copiados muito rapidamente. Um atacante pode drenar 10TB em poucas horas se a banda de rede permitir. Monitorar a saturação de largura de banda e IOPS de leitura é crucial em ambientes de alta performance.

Referências & Leitura Complementar

NIST SP 800-209: Security Guidelines for Storage Infrastructure. Um guia abrangente sobre como proteger sistemas de armazenamento, incluindo recomendações sobre criptografia e isolamento.

SNIA - Storage Developer Conference (SDC): Apresentações técnicas sobre Computational Storage e segurança de dados na fonte.

RFC 8174: Ambiguity of Uppercase vs Lowercase in RFC 2119 Key Words. Importante para entender as definições de conformidade em especificações de segurança.

Veeam Hardened Repository & Object Lock: Documentação técnica sobre a implementação prática de imutabilidade e as limitações de acesso de leitura.

MinIO Security Best Practices: Datasheets focados em criptografia server-side (SSE-S3, SSE-KMS) e políticas de acesso restritivas.

Mariana Costa

Arquiteto de Proteção de Dados

"Transformo conformidade e segurança em estratégia. Desenho arquiteturas que protegem a integridade do dado em cada etapa do seu ciclo de vida, unindo privacidade e resiliência cibernética."