SED vs. Criptografia de Software: Quem mata a performance do seu NVMe Gen5?

Descubra se o BitLocker ou LUKS estão limitando seus SSDs de 14 GB/s. Comparativo técnico de latência e throughput entre Self-Encrypting Drives (SED) e criptografia via CPU.

Você acabou de gastar uma pequena fortuna em um SSD NVMe PCIe 5.0. A caixa promete velocidades de leitura sequencial de 14.000 MB/s e IOPS que fariam um servidor de cinco anos atrás chorar. Você instala o drive, configura o Windows ou Linux e, por uma questão de segurança básica, ativa a criptografia total de disco (FDE).

De repente, seus benchmarks sintéticos mostram uma queda estranha. A latência de acesso aleatório subiu. O processador está trabalhando mais do que deveria durante transferências de arquivos grandes. O que aconteceu?

Bem-vindo ao gargalo da criptografia na era Gen5. Enquanto nas gerações passadas (SATA e NVMe Gen3) a CPU sobrava para lidar com a criptografia via software, a largura de banda brutal do PCIe 5.0 mudou o jogo. Hoje vamos dissecar a batalha entre SED (Self-Encrypting Drives) e a Criptografia de Software para descobrir qual método permite que seu armazenamento voe e qual está agindo como uma âncora digital.

Resumo em 30 segundos

- O Gargalo: Em velocidades Gen5 (10-14 GB/s), a criptografia por software pode saturar núcleos da CPU, limitando a velocidade máxima do drive.

- A Solução SED: Discos com auto-criptografia (SED) usam hardware dedicado no controlador do SSD, oferecendo impacto zero na performance.

- O Custo: SED é superior em performance, mas muito mais complexo de gerenciar e configurar do que ativar um simples BitLocker por software.

O dilema da segurança: processador central vs. controlador dedicado

Para entender por que isso importa, precisamos olhar para onde a matemática acontece. Criptografia é, essencialmente, embaralhar dados usando algoritmos matemáticos complexos (geralmente AES-256). Alguém tem que fazer essa conta.

Criptografia de Software (BitLocker, LUKS, FileVault)

Aqui, a CPU do seu computador (o processador principal) realiza a criptografia antes de enviar os dados para o disco e a descriptografia logo após lê-los.

Pró: O sistema operacional controla tudo. É agnóstico ao hardware do disco.

Contra: Consome ciclos de CPU e adiciona latência na pilha de I/O.

SED (Self-Encrypting Drive)

O próprio SSD possui um motor de criptografia dedicado dentro do seu controlador. Os dados chegam "limpos" ao SSD, são criptografados instantaneamente pelo chip do disco e gravados na memória NAND Flash.

Pró: Ocorre em "velocidade de linha" (wire speed). Zero uso de CPU do host.

Contra: Exige compatibilidade da placa-mãe e gerenciamento de chaves via padrões como TCG Opal.

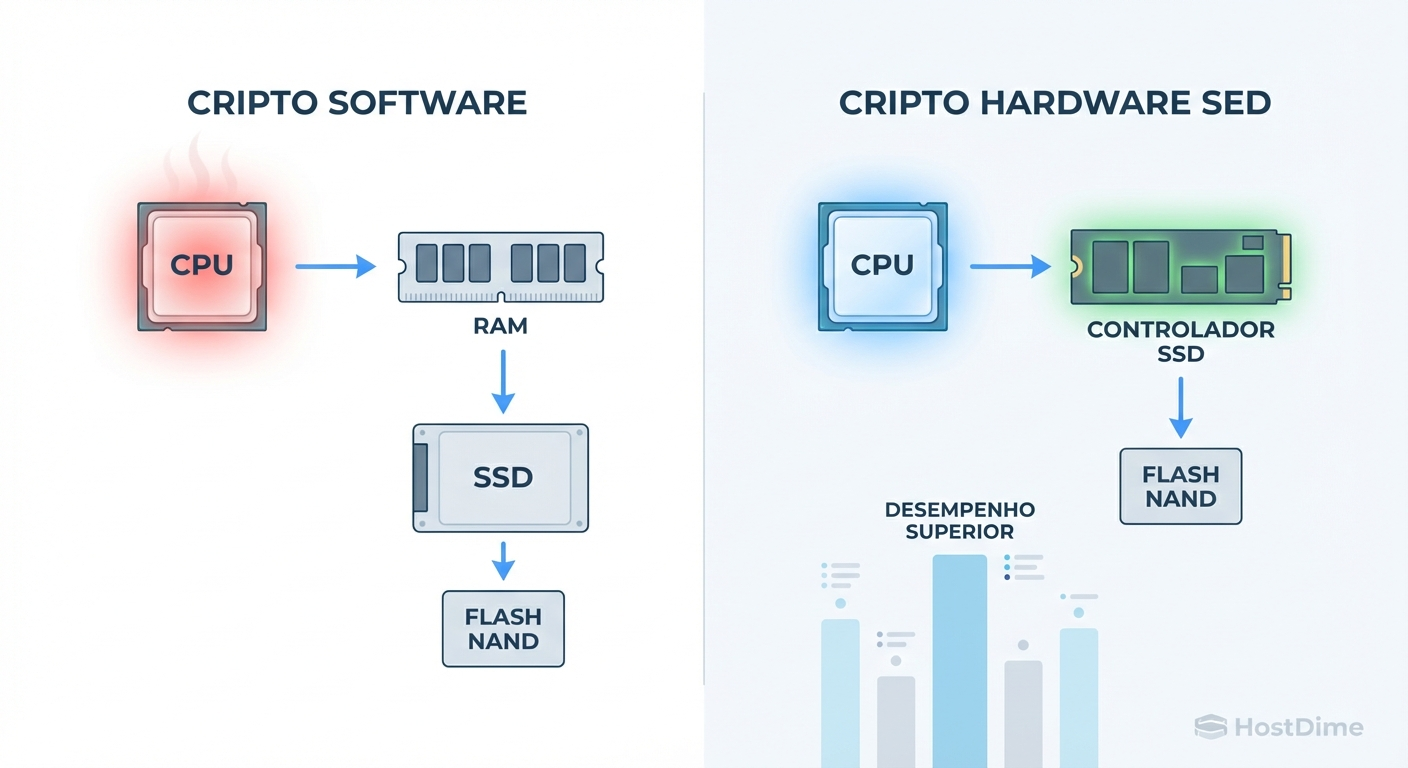

Figura: Comparativo visual do fluxo de dados: Carga na CPU vs. Carga no Controlador do SSD.

Figura: Comparativo visual do fluxo de dados: Carga na CPU vs. Carga no Controlador do SSD.

Como a arquitetura de software sufoca o barramento PCIe 5.0

Até a era do NVMe Gen3 (cerca de 3.500 MB/s), a criptografia por software era "boa o suficiente". As CPUs modernas possuem instruções AES-NI (Advanced Encryption Standard New Instructions) que aceleram drasticamente esses cálculos.

No entanto, a matemática mudou com o Gen5.

Um SSD Gen5 de topo atinge 14 GB/s. Para criptografar 14 gigabytes de dados a cada segundo em tempo real, a carga na CPU torna-se imensa. Mesmo com AES-NI, o processamento necessário para manter esse fluxo pode exceder a capacidade de um único núcleo de alto desempenho ou gerar latência devido à troca de contexto e interrupções.

⚠️ Perigo: Em testes de laboratório com drives Gen5, a criptografia por software (como o BitLocker padrão do Windows 11) pode reduzir a taxa de transferência sequencial em até 20% a 40% dependendo do processador, transformando seu drive premium Gen5 em um Gen4 caro.

Além da velocidade bruta, temos a latência. A criptografia por software adiciona microsegundos a cada operação de leitura e escrita. Em um HDD mecânico, isso era irrelevante. Em um NVMe com latências na casa dos microsegundos, esse atraso adicional é perceptível em cargas de trabalho sensíveis, como compilação de código ou bancos de dados de alta frequência.

Figura: O teto de performance: Onde a capacidade de criptografia da CPU colide com a velocidade bruta do PCIe 5.0.

Figura: O teto de performance: Onde a capacidade de criptografia da CPU colide com a velocidade bruta do PCIe 5.0.

O hardware dedicado é a única saída para os 14 GB/s?

Os SEDs operam de forma diferente. A criptografia é "always-on" (sempre ativa). O controlador do SSD criptografa tudo o que é gravado na NAND, independentemente de você ter definido uma senha ou não. Quando você "ativa" a segurança (via TCG Opal ou senha de ATA), você está apenas bloqueando a chave de descriptografia interna.

Como o hardware é desenhado especificamente para isso (ASIC), ele consegue acompanhar a velocidade máxima da interface PCIe sem suar.

Vantagens técnicas do SED no cenário Gen5:

Transparência Total: O sistema operacional vê um dispositivo de bloco padrão. Não há driver de filtro consumindo recursos.

Escalabilidade: Se o drive é vendido como 14 GB/s, o motor de criptografia interno foi projetado para suportar 14 GB/s. Você recebe o que pagou.

Instant Secure Erase (ISE): Para apagar o disco de forma segura, o controlador apenas descarta a chave de criptografia antiga e gera uma nova. Os dados antigos tornam-se lixo digital irrecuperável instantaneamente, sem precisar sobrescrever terabytes de células flash (o que desgastaria o SSD).

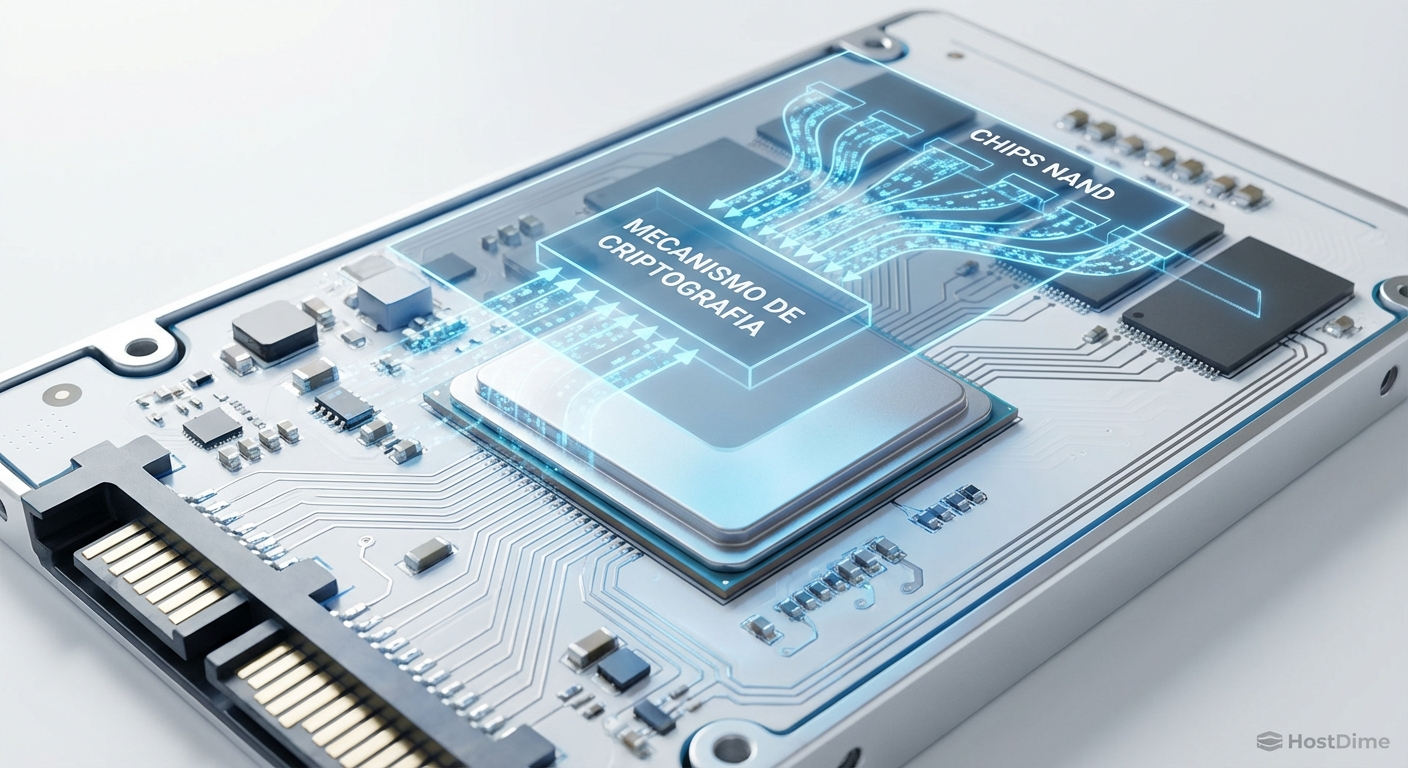

Figura: O motor oculto: A arquitetura interna de um controlador NVMe destacando o bloco de criptografia dedicado.

Figura: O motor oculto: A arquitetura interna de um controlador NVMe destacando o bloco de criptografia dedicado.

Comparativo Direto: SED vs. Software

Para quem busca a melhor performance em infraestrutura de storage ou workstations de elite, a diferença é clara. Veja o comparativo técnico:

| Característica | Criptografia de Software (BitLocker/LUKS) | Criptografia de Hardware (SED/TCG Opal) |

|---|---|---|

| Impacto na CPU | Alto (especialmente em transferências >5GB/s) | Nulo (Zero overhead) |

| Throughput Gen5 | Limitado pela velocidade da CPU/AES-NI | Velocidade nativa do drive (até 14 GB/s) |

| Latência | Adiciona latência mensurável | Latência nativa do controlador |

| Consumo de Energia | Maior (CPU trabalha mais) | Menor (Eficiência do ASIC dedicado) |

| Complexidade de Setup | Baixa (Nativo do SO) | Média/Alta (Depende de BIOS/TPM/Software) |

| Segurança | Auditável, código aberto (LUKS), padrão da indústria | "Caixa preta" (confiança no fabricante do SSD) |

💡 Dica Pro: Se você usa notebooks de alta performance, o SED também ajuda na bateria. Ao tirar a carga de criptografia da CPU, o processador pode entrar em estados de baixa energia (C-states) mais rapidamente após operações de disco.

A barreira de entrada: O pesadelo do gerenciamento

Se o SED é tão superior em performance, por que não é o padrão absoluto? A resposta é simples: confiança e conveniência.

Há alguns anos, pesquisadores descobriram vulnerabilidades críticas na implementação de criptografia de hardware de vários fabricantes famosos de SSDs (como a falha que permitia bypass de senha em certos modelos). Isso levou a Microsoft a mudar o comportamento padrão do BitLocker. Hoje, mesmo que seu drive seja um SED, o Windows tende a ignorar o hardware e forçar a criptografia por software por padrão, a menos que você configure explicitamente o "eDrive" (Encrypted Hard Drive) via Group Policy e garanta que a BIOS esteja em modo UEFI nativo sem CSM.

O desafio do TCG Opal

Para usar SED em ambiente corporativo ou entusiasta, você precisa de um software de gerenciamento que "fale" TCG Opal.

No Windows: Requer configuração específica para ativar o BitLocker em modo Hardware (cada vez mais difícil nas versões recentes).

No Linux: Ferramentas como

sedutil-clipermitem gerenciar o bloqueio e desbloqueio, mas a configuração para desbloquear o drive no boot (PBA - Pre-boot Authentication) é muito mais complexa do que um simplescryptsetupcom LUKS.

Veredito: O que escolher para sua infraestrutura?

A escolha entre SED e Software não é apenas sobre segurança, é sobre onde você pode aceitar o gargalo.

Se você está montando um servidor de banco de dados, uma estação de edição de vídeo 8K ou um cluster de computação de alta performance onde cada MB/s do seu investimento em Gen5 conta, o SED é tecnicamente obrigatório. Aceitar uma perda de 30% de performance em um drive de ponta por causa de software é jogar dinheiro fora. O esforço extra de configuração do TCG Opal paga-se na performance sustentada e na liberação da CPU para tarefas reais.

Por outro lado, para workstations gerais, notebooks corporativos padrão e cenários onde a conformidade de segurança supera a necessidade de I/O extremo, a criptografia por software continua sendo a recomendação mais segura e auditável. A perda de performance é real, mas a garantia de que a criptografia está sendo feita por um algoritmo confiável no SO (e não por um firmware proprietário potencialmente falho) vale a troca para muitos CISOs.

O futuro do armazenamento é rápido. Se você quer acompanhar, pare de pedir para sua CPU fazer o trabalho do seu SSD.

Perguntas Frequentes (FAQ)

O que é um disco SED (Self-Encrypting Drive)?

É um dispositivo de armazenamento (HDD ou SSD) que possui um circuito de criptografia integrado diretamente ao seu controlador. Ele criptografa os dados automaticamente na entrada e descriptografa na saída, sem utilizar o processador (CPU) do computador para realizar esses cálculos matemáticos.A criptografia por software como o BitLocker deixa o PC lento?

Em tarefas comuns de escritório e navegação, o impacto é imperceptível graças às instruções AES-NI das CPUs modernas. No entanto, ao utilizar SSDs NVMe Gen5 de altíssima velocidade (acima de 10 GB/s), o software muitas vezes não consegue criptografar rápido o suficiente para acompanhar o disco, criando um gargalo que reduz a performance máxima e aumenta a latência.Eu preciso de uma placa-mãe especial para usar SED?

Geralmente não é necessário hardware especial, mas o ambiente de software é crítico. A BIOS/UEFI deve suportar os padrões de segurança, o TPM deve estar ativo e o sistema operacional precisa ser capaz de gerenciar as chaves de segurança do drive (padrão TCG Opal) para que a criptografia de hardware funcione corretamente como método de segurança.

Dr. Elena Kovic

Metodologista de Benchmark

"Desmonto o marketing com análise estatística rigorosa. Meus benchmarks isolam cada variável para revelar a performance crua e sem filtros do hardware corporativo."