T10 PI e DIX: a verdade técnica sobre a proteção de dados ponta a ponta

Descubra como o T10 PI e o DIX combatem a corrupção silenciosa de dados em storages enterprise. Uma análise cética sobre os custos de performance e compatibilidade.

Você acha que seus dados estão seguros só porque comprou discos "Enterprise Class" e configurou um RAID 6? Pense de novo. Existe um abismo silencioso entre o momento em que o sistema operacional diz "grave isso" e o momento em que o cabeçote magnético (ou a célula NAND) realmente registra a informação. Nesse vácuo, bits são invertidos, cabos corrompem sinais e controladoras surtam.

A indústria criou o T10 PI (Protection Information) e o DIX (Data Integrity Extensions) para resolver isso. Mas, como sempre, o marketing vende isso como uma solução mágica, enquanto a realidade técnica é um campo minado de incompatibilidades de firmware, formatações exóticas de 520 bytes e penalidades de desempenho que ninguém gosta de mencionar nos slides de vendas. Vamos desmontar essa tecnologia para entender o que realmente acontece nos bastidores do seu storage.

Resumo em 30 segundos

- O Problema: RAID e ECC protegem contra falhas de disco e memória, mas não contra corrupção silenciosa (bit rot) durante o trânsito dos dados entre o SO e a mídia.

- A Solução: O T10 PI adiciona 8 bytes de metadados a cada setor (transformando 512 em 520 bytes) para validar a integridade em cada etapa do caminho.

- A Pegadinha: Discos formatados com T10 PI são incompatíveis com a maioria das controladoras de consumo, exigindo reformatação de baixo nível (

sg_format) para serem reutilizados em sistemas comuns.

A ameaça invisível em infraestruturas de alta densidade

A corrupção silenciosa de dados, ou "silent data corruption", é o pesadelo de qualquer administrador de storage. Diferente de um disco que falha e acende um LED vermelho, a corrupção silenciosa acontece quando um bit muda de 0 para 1 sem que o sistema operacional perceba.

Isso ocorre frequentemente dentro da própria controladora de disco, no backplane ou no cabo SAS. Se o dado for corrompido antes de o cálculo de paridade do RAID ser feito, parabéns: você acabou de gravar lixo com redundância. O RAID vai proteger aquele dado corrompido com a vida dele.

É aqui que entra o padrão T10 da SCSI. A ideia não é apenas confiar no disco, mas enviar uma "assinatura" junto com o dado. Se a assinatura não bater com o conteúdo na hora da leitura ou escrita, o hardware aborta a operação antes de entregar lixo para a aplicação.

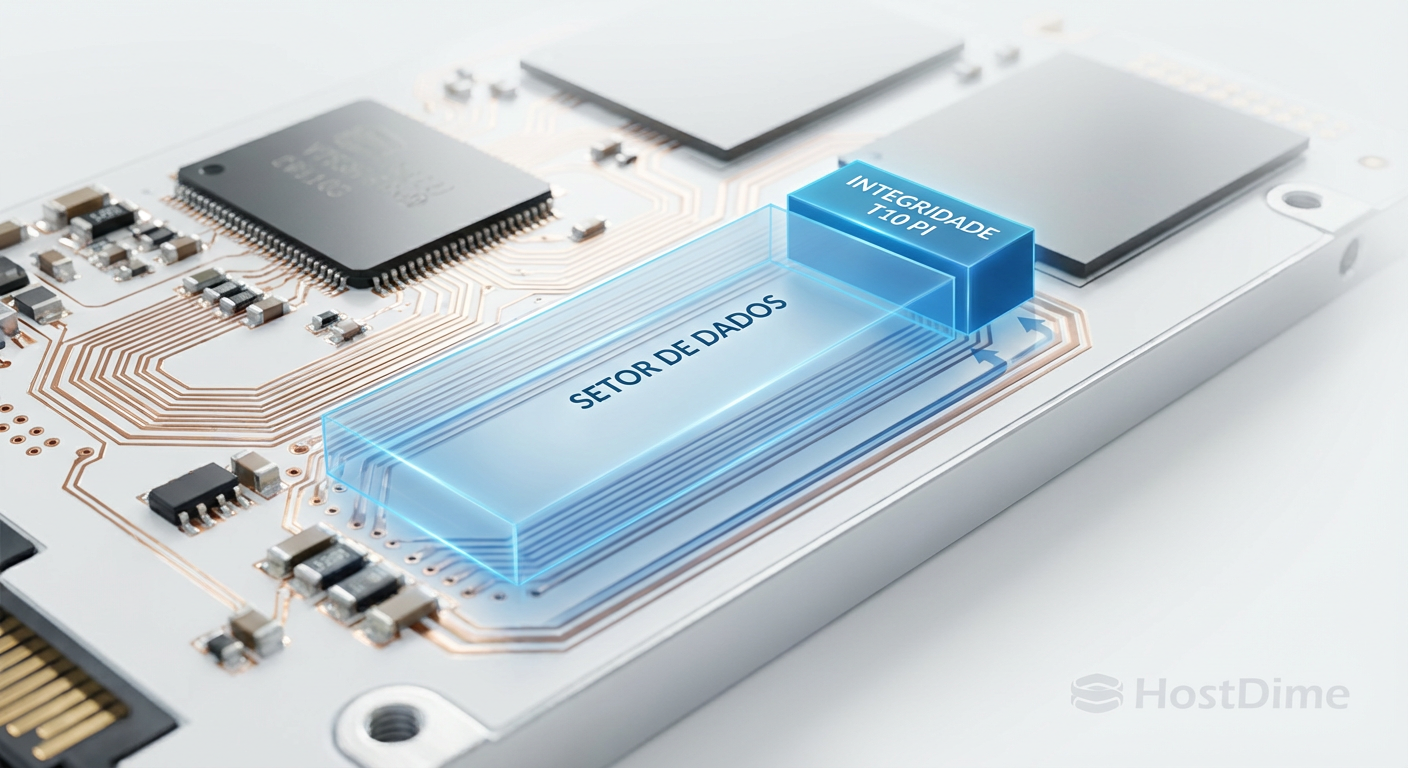

A anatomia dos 8 bytes extras

Para implementar essa proteção, a indústria teve que mexer na estrutura sagrada do setor de disco. O padrão T10 PI (anteriormente conhecido como DIF - Data Integrity Field) expande o setor tradicional de 512 bytes para 520 bytes. Em discos de formato avançado (4Kn), o salto é de 4096 para 4104 bytes.

O que existe nesses 8 bytes extras? Não é espaço livre para você guardar mais arquivos. É uma estrutura rígida de validação:

Guard Tag (2 bytes): Um CRC (Cyclic Redundancy Check) de 16 bits do bloco de dados. É a verificação matemática básica.

Application Tag (2 bytes): Um campo definido pela aplicação ou sistema operacional. Geralmente usado para garantir que o bloco pertence ao objeto correto.

Reference Tag (4 bytes): Geralmente contém os bits menos significativos do LBA (Logical Block Address). Isso impede gravações deslocadas. Se a controladora tentar escrever o setor 100 no lugar físico do setor 101, a Reference Tag não vai bater e o disco rejeitará a gravação.

Figura: Esquema visual da estrutura de um setor protegido por T10 PI, detalhando a adição dos campos de integridade ao payload de dados.

Figura: Esquema visual da estrutura de um setor protegido por T10 PI, detalhando a adição dos campos de integridade ao payload de dados.

O papel do DIX na ponte crítica

Aqui é onde a confusão de siglas começa e o marketing se aproveita. Existe uma diferença crucial entre DIF e DIX, embora ambos trabalhem juntos para o "End-to-End Data Protection".

DIF (Data Integrity Field): A proteção ocorre entre a Controladora de Storage (HBA) e o Disco. A HBA calcula o checksum, anexa os 8 bytes e envia para o disco. O disco verifica e grava. Isso protege o trânsito no cabo SAS/SATA e no backplane.

DIX (Data Integrity Extensions): A proteção começa no Sistema Operacional (Kernel/Driver). O SO calcula o checksum e passa para a HBA. A HBA verifica se o que o SO mandou está íntegro antes de repassar ao disco.

💡 Dica Pro: Para ter proteção real ponta a ponta, você precisa de hardware que suporte DIX + DIF. Se tiver apenas DIF, uma corrupção na memória RAM do servidor ou no barramento PCIe antes de chegar à HBA ainda será gravada no disco como se fosse válida.

O pesadelo da formatação de 520 bytes

Se você já comprou discos SAS usados de storages corporativos (como EMC, NetApp ou HP 3PAR) no mercado secundário e tentou ligá-los no seu servidor caseiro ou em uma controladora Dell PERC padrão, provavelmente encontrou um "tijolo". O disco gira, aparece na BIOS, mas o sistema operacional não consegue ler nem escrever.

O motivo? O disco está formatado fisicamente com setores de 520 bytes.

Controladoras RAID comuns (LSI MegaRAID padrão, por exemplo) esperam setores de 512 bytes. Quando recebem 520, elas entram em pânico ou simplesmente marcam o drive como "unsupported". O firmware do disco corporativo está esperando os 8 bytes de proteção em cada comando de leitura/escrita. Se a controladora não mandar, o disco rejeita o comando.

Para "salvar" esses discos, você precisa de uma HBA em modo IT (Initiator Target, sem RAID) e ferramentas de baixo nível no Linux, como o sg_format do pacote sg3_utils, para reformatar o disco de volta para 512 bytes, removendo a proteção T10 PI.

⚠️ Perigo: Tentar forçar o uso de discos de 520 bytes em arrays ZFS ou mdadm sem o suporte de hardware adequado pode resultar em perda total do pool. O ZFS tem seus próprios mecanismos de integridade e, muitas vezes, briga com o T10 PI se não for configurado corretamente.

Custo oculto: Latência e Throughput

Nada é de graça em computação. Ativar T10 PI e DIX tem um custo de processamento.

Overhead de CPU: Alguém tem que calcular o CRC. Em sistemas modernos com DIX, a CPU do servidor faz isso. Embora existam instruções de hardware para acelerar CRC, em sistemas de IOPS altíssimos (como All-Flash Arrays), isso consome ciclos preciosos.

Overhead de Banda: Você está movendo mais dados. Em um disco mecânico, ler 520 bytes leva marginalmente mais tempo que 512. Multiplique isso por milhões de operações e você verá um impacto na latência de cauda.

Complexidade de DMA: O acesso direto à memória (DMA) se torna mais complexo, pois os buffers de dados e metadados precisam ser alinhados e gerenciados.

Tabela Comparativa: Padrão vs. Protegido

| Característica | Setor Padrão (Legacy) | Setor com T10 PI (Type 1) |

|---|---|---|

| Tamanho do Setor | 512 ou 4096 bytes | 520 ou 4104 bytes |

| Proteção de Integridade | Apenas ECC interno do disco | CRC16 + LBA Check (End-to-End) |

| Compatibilidade | Universal | Requer HBA/Driver específico |

| Custo de Performance | Zero (Nativo) | Baixo a Médio (Cálculo de CRC) |

| Uso Típico | Desktops, Servidores Entry-Level | SANs Enterprise, Bancos de Dados Críticos |

A evolução no NVMe e CXL

Com a transição massiva para o NVMe, o conceito de T10 PI foi adaptado. O NVMe suporta nativamente metadados como parte do namespace. Diferente do SAS, onde o formato 520 bytes era quase uma "gambiarra" física, no NVMe os metadados podem ser transmitidos de forma intercalada (interleaved) ou em um buffer separado.

A especificação NVMe 1.4 e posteriores refinou isso, permitindo proteções mais granulares. Com a chegada do CXL (Compute Express Link), a integridade de dados se torna ainda mais crítica, pois estamos falando de coerência de cache entre CPU e dispositivos de memória/storage. O conceito de proteção ponta a ponta está saindo do disco e indo para o barramento de memória.

O veredito técnico

O T10 PI e o DIX não são para todos. Se você gerencia um ambiente onde um bit invertido pode significar uma transação bancária errada ou um diagnóstico médico falso, essa tecnologia é obrigatória, não opcional. O custo de performance é irrelevante perto do custo de dados corrompidos.

No entanto, para a maioria dos sysadmins e entusiastas, discos com T10 PI são mais uma dor de cabeça de compatibilidade do que uma salvação. Se você não tem uma cadeia de hardware (HBA, Backplane, Drivers) validada para suportar DIX, você está apenas adicionando complexidade sem garantir a proteção real. Use sistemas de arquivos modernos como ZFS, que fazem checksum por software, e deixe o T10 PI para os mainframes e SANs de sete dígitos.

Perguntas Frequentes (FAQ)

O que acontece se eu usar um disco formatado com T10 PI em uma controladora comum?

Geralmente, o disco não será reconhecido ou aparecerá com tamanho incorreto. Controladoras de consumo (commodity) esperam setores de 512 ou 4096 bytes e não sabem lidar com os 8 bytes extras de metadados de proteção, exigindo reformatação (se o firmware permitir).O T10 PI substitui a necessidade de ECC na memória RAM?

Não. O T10 PI protege os dados durante o trânsito e repouso no subsistema de armazenamento (do HBA ao disco). O ECC protege os dados enquanto estão voláteis na memória do sistema. São camadas complementares de defesa.Qual a diferença prática entre DIF e DIX?

O DIF (Data Integrity Field) refere-se à proteção entre a controladora de armazenamento e o disco físico. O DIX (Data Integrity Extensions) estende essa proteção do sistema operacional/aplicação até a controladora, permitindo uma verificação verdadeiramente ponta a ponta.

Marcus Duarte

Tradutor de Press Release

"Ignoro buzzwords e promessas de marketing para focar no que realmente importa: especificações técnicas, benchmarks reais e as letras miúdas que os fabricantes tentam esconder."