Triagem forense de rootkits em controladoras SAN: protocolo de resposta a incidentes

Guia de resposta a incidentes para comandantes: como identificar, isolar e erradicar rootkits no sistema operacional de controladoras SAN sem comprometer a disponibilidade dos dados.

A detecção de anomalias em nível de kernel no sistema operacional de uma controladora SAN (Storage Area Network) configura um incidente de severidade crítica (SEV-1). Quando um agente malicioso alcança o nível mais baixo da infraestrutura de armazenamento, a integridade de todos os volumes de dados, snapshots e réplicas fica comprometida. O objetivo deste documento é estabelecer um protocolo claro de resposta a incidentes, focado na contenção imediata, extração segura de artefatos forenses e restabelecimento da operação sem perda de dados.

Resumo em 30 segundos

- O comprometimento inicial de arrays de armazenamento ocorre frequentemente por interfaces de gerenciamento fora de banda (Out-of-Band), contornando firewalls de produção.

- A contenção exige o failover coordenado de LUNs para evitar indisponibilidade durante a extração de memória volátil da controladora infectada.

- A prevenção de longo prazo exige a transição para arquiteturas de confiança zero, ancoradas em Hardware Root of Trust para validação criptográfica do boot.

Vetores de comprometimento inicial e persistência no kernel

O ecossistema de armazenamento enterprise é projetado para alta disponibilidade e performance extrema. Para gerenciar esse hardware complexo, os fabricantes implementam interfaces de gerenciamento Out-of-Band (OOB). Tecnologias como IPMI (Intelligent Platform Management Interface) e BMC (Baseboard Management Controller) operam de forma independente do sistema operacional principal da controladora.

A exploração de vulnerabilidades não corrigidas nessas interfaces web ou portas de diagnóstico permite que um invasor obtenha execução de código remoto com privilégios máximos. A partir desse ponto de apoio no BMC, o ataque pivota para o sistema operacional de armazenamento (Storage OS).

A mecânica de persistência envolve a injeção de módulos maliciosos diretamente no kernel do Storage OS. Um rootkit operando neste nível possui a capacidade de interceptar chamadas de sistema (syscalls), ocultar processos de mineração de dados, manipular logs de auditoria e, no pior cenário, alterar blocos de dados em trânsito para os discos SSD ou NVMe antes que a criptografia em repouso seja aplicada.

A falha do isolamento de rede tradicional em arrays enterprise

Historicamente, a segurança de infraestruturas SAN baseava-se no isolamento físico ou lógico. A premissa era que redes Fibre Channel ou iSCSI dedicadas, separadas da rede corporativa, seriam imunes a ataques externos. No entanto, a necessidade de monitoramento centralizado, atualizações remotas e integração com hipervisores forçou a convergência das redes de gerenciamento.

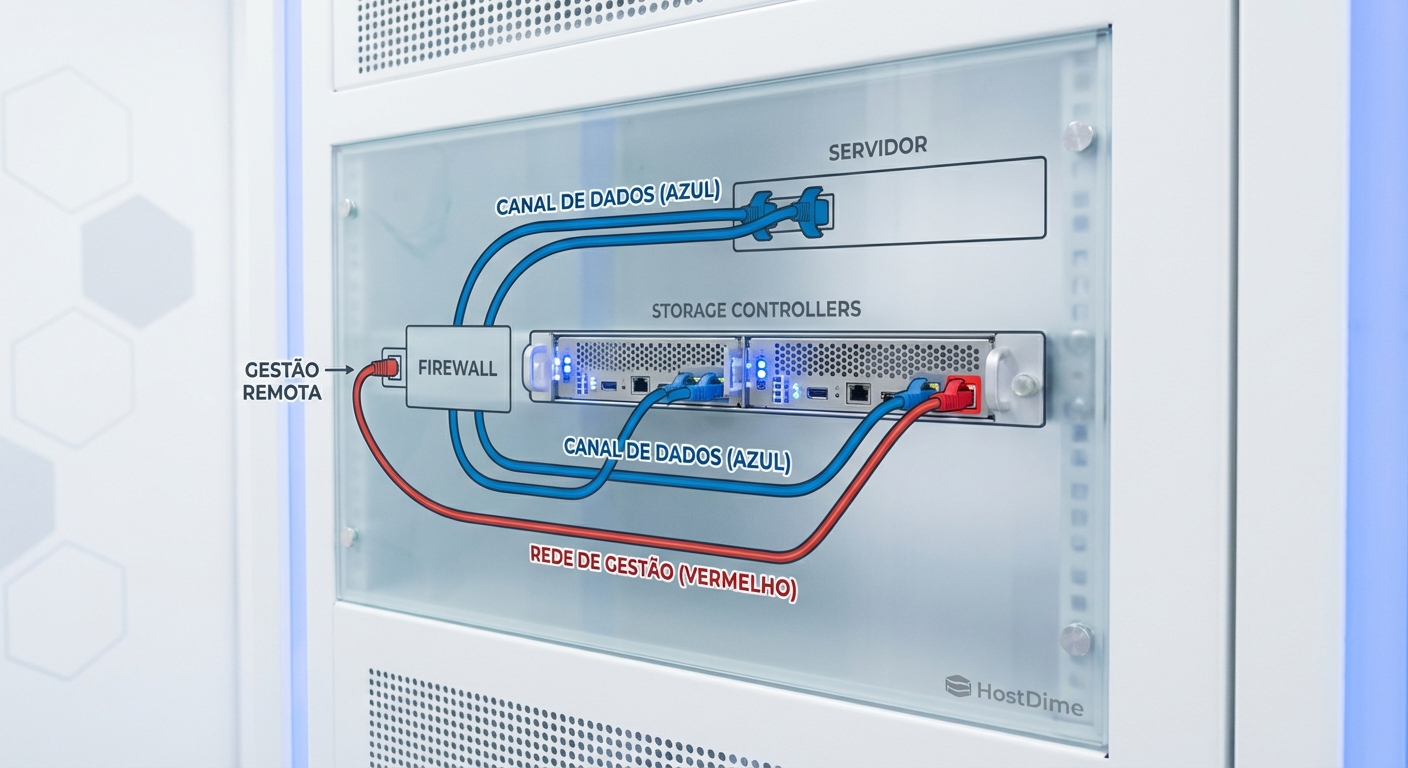

O isolamento de rede tradicional falha porque os firewalls de perímetro inspecionam o tráfego de dados (Data Path), mas frequentemente confiam cegamente no tráfego originado das sub-redes de gerenciamento (Management Path). Um invasor que compromete um servidor de salto (jump server) ou uma ferramenta de monitoramento de TI ganha acesso direto às portas de administração da controladora SAN.

Figura: Diagrama de arquitetura ilustrando o bypass de firewalls tradicionais através de redes de gerenciamento Out-of-Band em um array SAN.

Figura: Diagrama de arquitetura ilustrando o bypass de firewalls tradicionais através de redes de gerenciamento Out-of-Band em um array SAN.

Uma vez dentro da rede de gerenciamento, o tráfego malicioso se mistura com as rotinas legítimas de telemetria e polling SNMP. Sem inspeção profunda de pacotes específica para protocolos de storage, a movimentação lateral em direção à controladora passa despercebida pelos centros de operações de segurança (SOC).

Protocolo de contenção e extração de memória volátil

Durante um incidente ativo de suspeita de rootkit, a prioridade do comandante de incidentes é preservar o estado da máquina para análise forense sem causar interrupção no acesso aos dados (Data Unavailable). O procedimento deve seguir uma ordem estrita de operações em arquiteturas de controladora dupla (Active/Active ou Active/Passive).

O primeiro passo é o isolamento lógico. O comandante deve coordenar o failover forçado de todos os LUNs (Logical Unit Numbers) e volumes da controladora suspeita (Controladora A) para a controladora saudável (Controladora B). O tráfego de I/O dos hipervisores será redirecionado via protocolos de multipathing (MPIO).

⚠️ Perigo: Nunca reinicie uma controladora suspeita de infecção por rootkit antes da extração da memória volátil. O reboot destrói artefatos criptográficos, chaves de sessão e módulos maliciosos carregados na RAM, inviabilizando a análise forense da causa raiz.

Com a Controladora A sem tráfego de produção, executa-se o isolamento de rede. Desconecte fisicamente ou desative as portas de switch da interface de gerenciamento OOB e das portas de replicação. A controladora deve permanecer ligada, mas incomunicável.

A extração da memória volátil (RAM dump) deve ser realizada através de uma conexão serial física (cabo console) ou porta de diagnóstico de hardware dedicada. Utilizando ferramentas forenses compatíveis com a arquitetura do processador da controladora, a equipe de resposta a incidentes gera uma imagem bit a bit da memória. Este dump revelará os processos ocultos, conexões de rede ativas no momento do isolamento e o código binário do rootkit injetado no kernel.

Arquitetura de confiança zero e mitigação estrutural

A erradicação de um rootkit em nível de firmware ou kernel exige mais do que a simples formatação do sistema operacional. A restauração segura depende da implementação de uma arquitetura de confiança zero (Zero Trust) no nível do hardware de armazenamento.

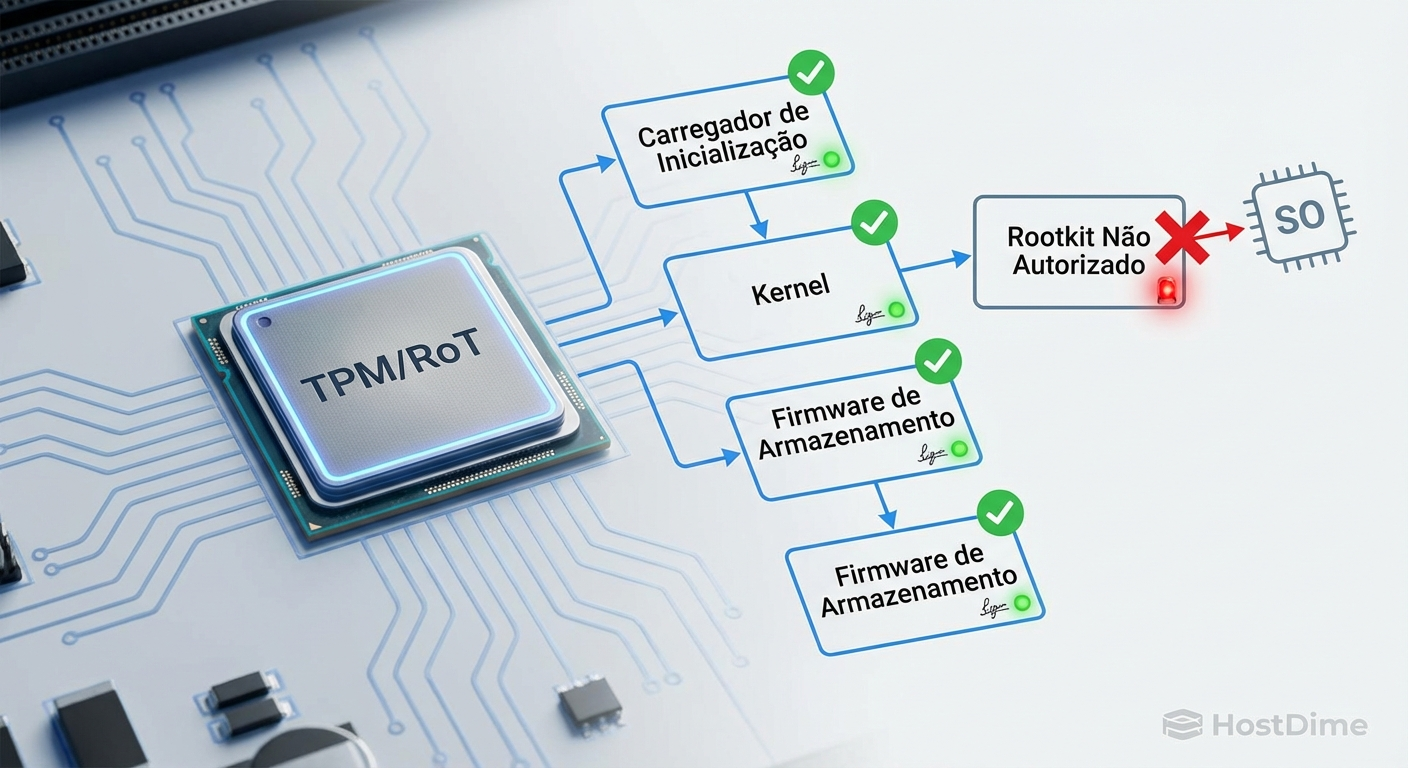

A principal defesa estrutural contra a persistência de rootkits é o Hardware Root of Trust (RoT). Trata-se de um chip de segurança imutável, soldado na placa-mãe da controladora, que atua como a âncora de confiança para todo o processo de inicialização. O RoT impõe um fluxo de Secure Boot rigoroso.

Figura: Fluxo de validação criptográfica do Hardware Root of Trust bloqueando a execução de um módulo malicioso durante o boot da controladora.

Figura: Fluxo de validação criptográfica do Hardware Root of Trust bloqueando a execução de um módulo malicioso durante o boot da controladora.

Durante o boot, o Hardware RoT verifica as assinaturas criptográficas do bootloader. O bootloader, por sua vez, verifica a assinatura do kernel do Storage OS, que verifica os drivers de barramento PCIe e NVMe. Se um rootkit alterar qualquer linha de código do kernel, a verificação de assinatura falhará e a controladora será impedida de inicializar, protegendo os discos contra corrupção.

Para evidenciar a evolução necessária na postura de segurança, a tabela abaixo contrasta o modelo legado com as práticas modernas de resiliência em storage:

| Característica de Segurança | Abordagem Tradicional em SAN | Arquitetura de Confiança Zero (Zero Trust) |

|---|---|---|

| Validação de Boot | Boot padrão (confiança no software) | Hardware Root of Trust e Secure Boot estrito |

| Acesso de Gerenciamento | Senhas estáticas e redes isoladas (VLAN) | MFA obrigatório, RBAC granular e logs imutáveis |

| Atualização de Firmware | Execução direta via interface web | Validação de assinatura criptográfica do fabricante |

| Auditoria e Telemetria | Logs armazenados localmente na controladora | Encaminhamento em tempo real para SIEM via WORM |

Postura de resiliência e próximos passos

A resposta a incidentes envolvendo rootkits em infraestrutura de armazenamento não termina com a restauração do serviço. A presença de código malicioso no kernel de uma controladora SAN indica uma falha sistêmica no controle de acesso às interfaces de gerenciamento e na validação de integridade do ambiente.

A recomendação imediata pós-incidente é a segregação absoluta das redes IPMI/BMC, exigindo acesso via bastions auditados e autenticação multifator (MFA) inegociável. Além disso, a engenharia de infraestrutura deve habilitar o encaminhamento de logs de auditoria da controladora para um repositório imutável (WORM - Write Once, Read Many). Isso garante que, mesmo que um rootkit comprometa o Storage OS no futuro, os rastros da invasão inicial não possam ser apagados pelo atacante, preservando a cadeia de custódia para futuras triagens forenses.

Referências e leitura complementar

NIST Special Publication 800-193: Platform Firmware Resiliency Guidelines. Documento fundamental sobre mecanismos de proteção, detecção e recuperação de firmware em servidores e controladoras.

SNIA (Storage Networking Industry Association): Storage Security Threat Model. Especificações sobre vetores de ataque em arquiteturas de armazenamento em bloco e arquivo.

TCG (Trusted Computing Group): Especificações de arquitetura para Trusted Platform Module (TPM) e sua aplicação em processos de Secure Boot em ambientes de data center.

Como um rootkit consegue infectar o sistema operacional de uma controladora SAN?

A infecção geralmente ocorre através da exploração de vulnerabilidades não corrigidas em interfaces de gerenciamento web, portas de diagnóstico ou protocolos out-of-band (como IPMI/BMC). O invasor ganha execução de código remoto e escala privilégios para injetar módulos maliciosos diretamente no kernel do sistema operacional de armazenamento.É possível realizar a captura forense de memória sem interromper o acesso aos dados?

Sim. Em arquiteturas de controladora dupla (Active/Active ou Active/Passive), o comandante de incidentes coordena o failover forçado dos LUNs para a controladora saudável. A controladora suspeita é então isolada da rede de produção, permitindo o dump de memória volátil (RAM) via interface serial ou de diagnóstico sem causar indisponibilidade.O que é Hardware Root of Trust e como ele previne rootkits em storage?

Hardware Root of Trust é um mecanismo de segurança ancorado no silício da controladora. Ele garante um processo de Secure Boot rigoroso, onde o hardware verifica as assinaturas criptográficas do bootloader, do kernel e do firmware antes da execução. Se um rootkit alterar o sistema operacional, a assinatura falha e a controladora é impedida de inicializar o código comprometido.

Roberto Xavier

Comandante de Incidentes

"Lidero equipes em momentos críticos de infraestrutura. Priorizo a restauração rápida de serviços e promovo uma cultura de post-mortem sem culpa para construir sistemas mais resilientes."